Raport o [email protected] Ransomware

Najnowszy wariant Crysis szkodnika została odkryta, znany jako [email protected]. Jest to rodzaj szkodnika Trojan po raz pierwszy zaobserwowano w marcu. Od ostatnich kilku miesięcy, wiele wariantów szkodnika Crysis zostały wykryte na tysiącach komputerów. Szkodnika jest głównie skierowana do użytkowników komputerów w Indiach, Stanach Zjednoczonych, Hiszpanii, Brazylii, powiedział badaczy bezpieczeństwa. Atakowanie złożoności ransomware [email protected]~~HEAD=pobj jest bardzo prosta. To przede wszystkim kierować użytkowników Windows PC poprzez wiadomości spamowych i stron internetowych spamowania. Po narażania komputera koduje ważne pliki przechowywane na dyskach lokalnych, Flash dysków lub napędów sieciowych bez powiadomieniem. Następnie wyświetla notatka okupu i żąda 400 do 900 euro, aby dać klucz deszyfrowania. Chociaż ten nowy wariant wykorzystuje asymetryczny algorytm szyfrowania plików, których nie można odszyfrować łatwo. Do tej pory nie ma deszyfrującego które mogą pomóc odszyfrować pliki kodowane przez ten szkodnika.

Analitycy bezpieczeństwa komputerowego zdecydowanie nie sugerujemy płacić takie jak ogromne opłaty okupu do nich, bo nie ma pewności, że napastnik z pewnością przyczyni się do przywracania plików po uzyskania zapłaty. Ponieważ są one anonimowe złożyć każdą opłatę sądową przeciwko nich. Tak więc lepiej jest użyć metody alternatywnej w celu przywrócenia oryginalnych plików.

Jak mieć pewność, że [email protected] komputer został zainfekowany?

-

Może się okazać okupu notatkę jako tekst i html plików opuścił wraz z każdego katalogu, w którym istnieją zaszyfrowane pliki.

-

tapety pulpitu zostanie zmieniony i wyświetlacze okupu uwaga prośbą zapłacić opłatę okupu za pośrednictwem systemu płatniczego TOR Bitcoins użyciu karty prepaid gotówki.

-

Przede wszystkim sprawy mogło stać się całkowicie bezużyteczne i niedostępne.

-

Zainstalowane oprogramowanie zabezpieczające może rzucić błędzie alarmy / powiadomienie, gdy ransomware próbuje dokonać istotnej zmiany takiego rejestru edycji klucz / biorąc Admin przywilej itp

[email protected] zasadzie jest zaprogramowany tak, aby szyfrować następujących typów plików:

.odc, .odm, .odp, ods, odt, .docm, .docx, .doc, .odb, .mp4, SQL, .7z, .m4a, .rar, .wma, .gdb, .tax, .pkpass, .bc6, .bc7, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .bkp, .qic, bkf , .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo,. ITM, .sb, .fos, .mov, .vdf, .ztmp, .sis, .SID, .ncf, .menu, .layout, .dmp, .blob, .esm, vCF, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc , .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset,. kuźnia, .ltx, .bsa, APK, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, portfel, .wotreplay, .xxx, .desc,. py, m3u, .flv, js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .CR2 , .CRW, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd,. DBF, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, accdb, mdb, .pptm, pptx, ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, wps.

Jednak, aby chronić swoje pliki i poświadczeń informacje, które są przechowywane w systemie, trzeba zachować sprawny antywirusowego zainstalowanego na komputerze. Nawet, należy usunąć wiadomości e-mail spam lub które są przesyłane od nieznanego nadawcy. E-maile te mogą zawierać Payload / Exploit Kit z [email protected]~~pobj, mogą przenikać komputer natychmiast. Proponujemy również, aby nie otwierać podejrzanych linków, może przekierować do strony internetowej obsługującej Goldman ransomware jako napęd od pobrania. Dlatego też należy zachować ostrożność podczas przeglądania stron internetowych.

Jednak wszystkie ofiary powinni pozbyć [email protected] i przywrócić swoje pliki przy użyciu następujących instrukcji:

Darmowe skanowanie swój Windows PC aby wykrycia [email protected]

Jak usunąć wirusa ręcznie [email protected]

Krok 1: Aby usunąć tę paskudną infekcję RansomWare, musi być konieczne ponowne uruchomienie komputera w bezpieczny z sieci śledzić metody odpoczynku.

- Uruchom ponownie komputer i naciskaj klawisz F8 w sposób ciągły.

- Znajdziecie Boot Option Advance na ekranie komputera.

- Wybierz Tryb awaryjny z obsługą sieci za pomocą klawiszy strzałek.

- Zaloguj się do komputera z konta administratora.

Krok 2: Krok cały proces związany [email protected]

- Nacisnąć przyciski Windows + R, aby otworzyć razem Run Box.

- Typ “polecenie taskmgr” i kliknij przycisk OK lub nacisnąć klawisz Enter.

- Teraz przejdź do zakładki Process i dowiedzieć się proces związany [email protected].

- Kliknij przycisk Zakończ proces, aby zatrzymać ten proces uruchomiony.

Krok 3: Przywracanie komputera z systemem Windows do ustawień fabrycznych

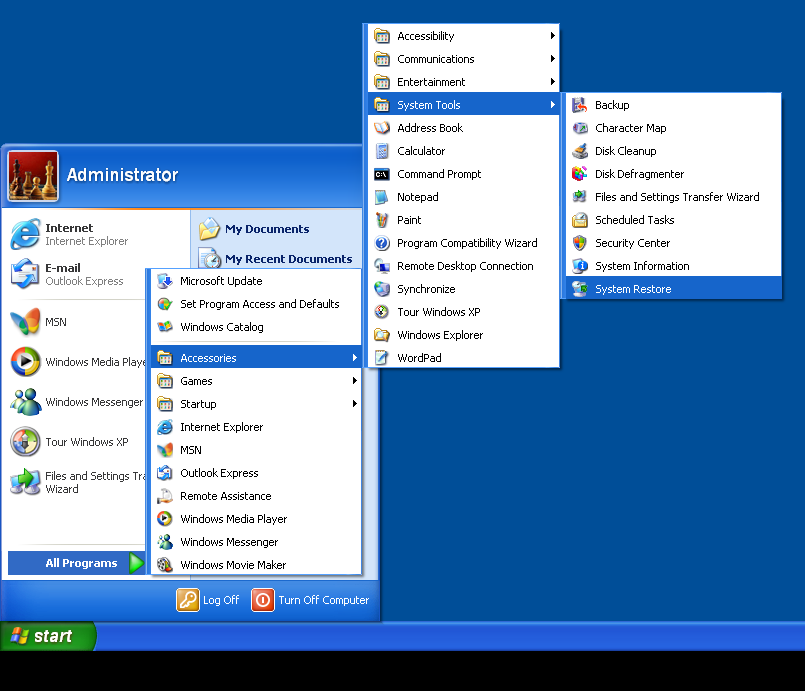

Przywracanie systemu Windows XP

- Zaloguj się do systemu Windows jako administrator.

- Kliknij Start> Wszystkie programy> Akcesoria.

- Znajdź Narzędzia systemowe i kliknij Przywracanie systemu.

- Wybierz Przywróć mój komputer do wcześniejszego stanu i kliknij przycisk Dalej.

- Wybierz punkt przywracania, gdy system nie został zainfekowany, a następnie kliknij Dalej.

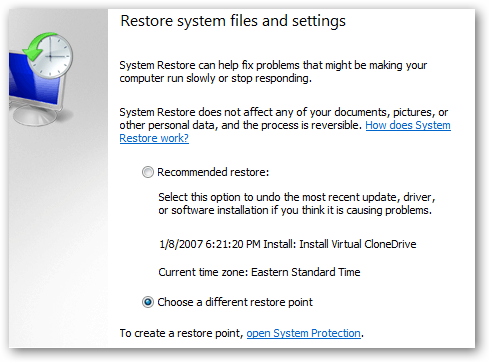

Przywracanie systemu Windows 7 / Vista

- Przejdź do menu Start i znaleźć przywracania w polu wyszukiwania.

- Teraz wybierz opcję Przywracanie systemu z wyników wyszukiwania.

- Od Przywracanie systemu okno, kliknij przycisk Dalej.

- Teraz wybrać punkty przywracania, gdy komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

Przywracanie systemu Windows 8

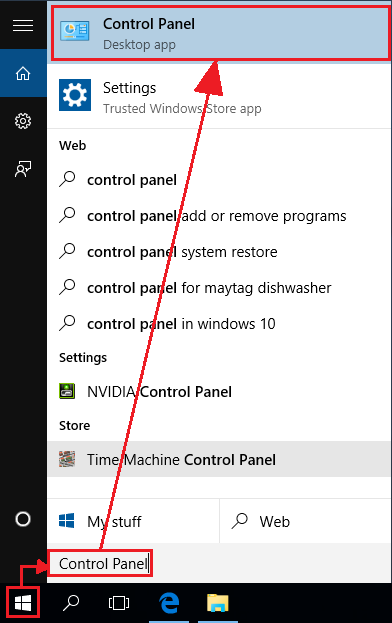

- Przejdź do pola wyszukiwania i wpisz polecenie Panel sterowania.

- Wybierz Panel sterowania i otwórz opcję odzyskiwania.

- Teraz wybierz opcję Open System Restore.

- Dowiedz się ostatnio punktu przywracania, gdy komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

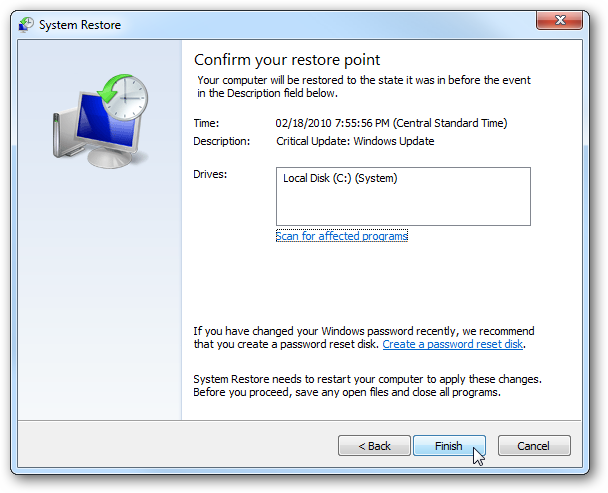

Przywracanie systemu systemie Windows 10

- Kliknij prawym przyciskiem myszy menu Start i wybierz polecenie Panel sterowania.

- Otwórz Panel sterowania i dowiedzieć się opcję odzyskiwania.

- Wybierz Restore odzyskiwania> Open System> Dalej.

- Wybierz punkt przywracania przed zakażeniem Dalej> Zakończ.

Nadzieję, że te manualne kroki pomogą Ci skutecznie usunąć infekcję [email protected] z komputera. Jeśli wykonano wszystkie powyższe czynności manualnych i nadal nie może uzyskać dostępu do plików lub nie można usunąć tę paskudną infekcję szkodnika z komputera, a następnie należy wybrać potężne narzędzie do usuwania złośliwego oprogramowania. Możesz łatwo usunąć tego szkodliwego wirusa z komputera za pomocą narzędzia innych firm. Jest to najlepszy i najbardziej prosty sposób, aby pozbyć się tej infekcji.

Jeśli masz jakieś pytania dotyczące tego zagrożenia lub ich usunięcia, a następnie można bezpośrednio zadać pytanie z naszych ekspertów. Panel doświadczonych i wykwalifikowanych specjalistów wsparcia tech czeka aby Ci pomóc.