PyL33T Ransomware Analysis Report

Na początku 2017 roku, próbki PyL33T RansomWare zostały przesłane do strony internetowej kontroli bezpieczeństwa online. Właściwie, to ransomware program jest zakodowane w języku programowania Python i jego autorzy chcieli mieć pewność, że skanery AV albo są w stanie wykryć PyL33T RansomWare czy nie. W przeciwieństwie do wielu innych wirusów cypto ta ransomware wydaje mające na serwerze i sieci korporacyjnych i skupia się głównie na internetowych baz danych. Ponieważ jest ona całkowicie zakodowane w Pythonie – co pozwala na strukturze modułowej, łatwej realizacji funkcji aktualizacji, modernizacji i prostych kroków do rekonfiguracji, aby spełnić potrzeby szantażystów pieniędzy. Dlatego też można powiedzieć, że jest podobny do PyL33T CryPy i Holycryt szkodnika. Ponadto, eksperci od bezpieczeństwa analizie kodu źródłowego i natknąłem się, że deweloper ransomware mogą starać się osadzić ransomware do programu Microsoft dokument zamiast przy użyciu jakiegoś trojana kroplomierzem lub wykorzystanie zestawów. Być może, sieć kanałem dystrybucji tego szkodnika mogą obejmować kampanie spamowe przeniesione za pomocą włóczni phishingowych. Zasadniczo, ransomware mogą dotyczyć małych firm, które nie są chronione przy użyciu rozwiązanie do backupu danych na codzień.

Co gorsza, PyL33T Ransomware używa niestandardowego szyfr wykonany z kombinacji AES i RSA szyfrów do zakodowania zapisane pliki na zainfekowanym komputerze i bezpiecznego procesu szyfrowania. Gdy pliki są szyfrowane, można zauważyć, że zaszyfrowane pliki mają rozszerzenie ".d4nk '. Na przykład, Sample.html będą transkodowanie w "Sample.html.d4nk". Nie będzie w stanie odczytać zakodowane pliki wyposażone w to samo rozszerzenie. Należy również pamiętać, że nie można odzyskać pliki bez odpowiedniego klucza prywatnego, ponieważ ransomware elegancko kodowane usunąć Cienia kopie głośności na komputerze, jak również. Jak wiadomo, oprogramowanie do odzyskiwania danych zawsze czytać Cienia kopie głośności w celu przywrócenia oryginalnych plików. Ale jeśli Kopie w tle nie istnieją wtedy masz tylko kilka rozwiązań w lewo – Przywracanie systemu lub dysku kopii zapasowej. Szczegółowe informacje są wymienione w części wyjmowania.

Najciekawsze PyL33T RansomWare

a) Mówiąc o objawach PyL33T szkodnika, można znaleźć pliki o nazwie "Decrypt_Data 'i' READ_ME_TO_DECRYPT na pulpicie, nawet wewnątrz poszczególnych folderów zawierających zaszyfrowane pliki. Pliki te zawierają następujący tekst:

"Zostałeś zainfekowany RansomWare

Proszę zanotować swój unikalny identyfikator "

b) PyL33T Ransomware (in-Dev Wersja) skierowany jest do kodowania następujące rodzaje plików na zainfekowanym komputerze:

.doc, .docx, .ppt, .raw, .odb, .odc, .pptx, .dba, .wallet, .kbdx .pub, .pdf, .xlsx, .mp3, .mov, .mp4, .docm, .oma, .html, .jpg, .JPEG, .php, .html, .sql, .7z, .css.

Dlatego, aby chronić swój komputer, należy zachować wydajne oprogramowanie antywirusowe i aktywowany na każdym komputerze z systemem operacyjnym Microsoft Windows. Również zrezygnować z udziału w podejrzane działania, jak wykonywanie pliki, dwukrotne kliknięcie reklamy pop-up i aktualizację oprogramowania z pewnością przekierowane linki. Wreszcie, masz wszystkie potrzebne informacje, wykonaj podaną przewodnik pozbyć PyL33T RansomWare i odzyskać pliki.

Darmowe skanowanie swój Windows PC aby wykrycia PyL33T Ransomware

Bezpłatne skanowanie komputera z systemem Windows w celu wykrycia PyL33T Ransomware

A: Jak usunąć PyL33T Ransomware Z komputera

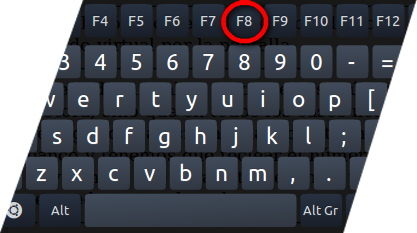

krok: 1Jak uruchomić system Windows w trybie awaryjnym z obsługą sieci.

- Kliknij przycisk Restart, aby ponownie uruchomić komputer

- Wciśnij i przytrzymaj klawisz F8 podczas ponownego uruchomienia procesu.

- Z menu startowego, wybierz opcję Tryb awaryjny z obsługą sieci używając klawiszy strzałek.

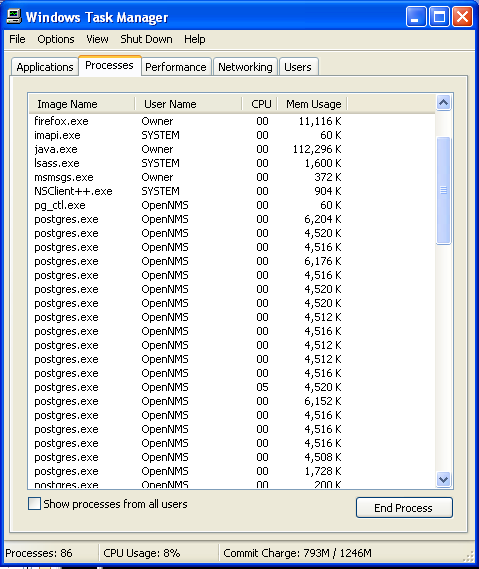

krok: 2 Jak zabijać PyL33T Ransomware Podobne procesu od Menedżera zadań

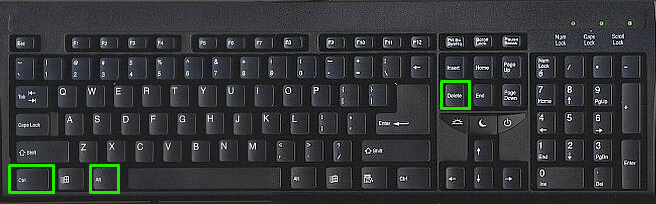

- prasa Ctrl+Alt+Del razem na klawiaturze

- Będzie ona otworzyć Menedżer zadań w systemie Windows

- Go to Process tab, find the PyL33T Ransomware related Process.

- Teraz kliknij przycisk Zakończ proces, aby zamknąć zadanie que.

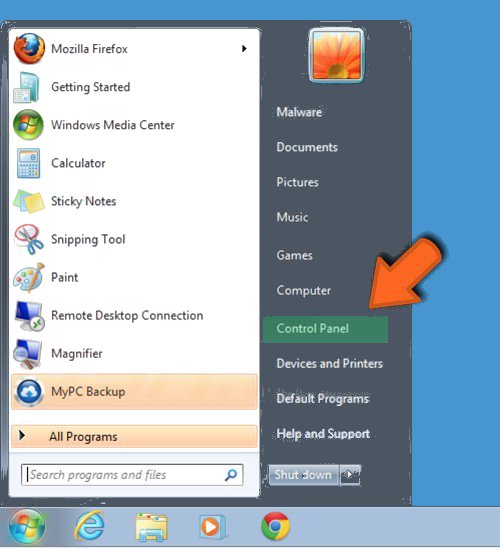

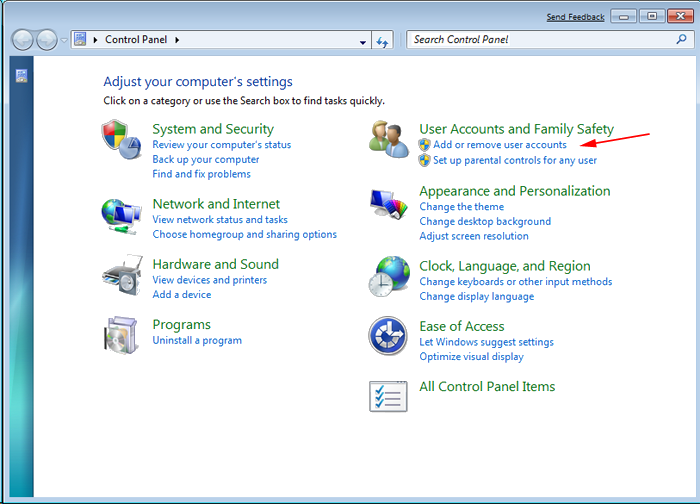

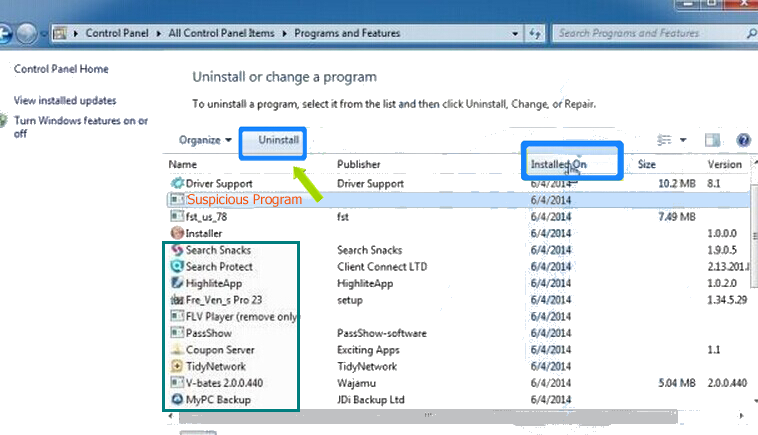

krok: 3 Odinstaluj PyL33T Ransomware W Panelu sterowania systemu Windows

- Wizyta w menu początek, aby otworzyć Panel sterowania.

- Wybierz opcję Odinstaluj program z kategorii konkursowej.

- Wybierz i usuń wszystkie PyL33T Ransomware powiązane elementy z listy.

B: Jak przywrócić PyL33T Ransomware zaszyfrowanych plików

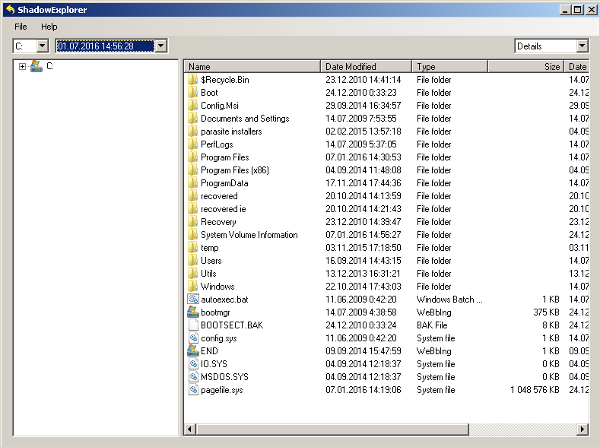

metoda: 1 Przy użyciu Eksploratora Cienia

Po usunięciu PyL33T Ransomware klawiaturze od komputera, to jest ważne użytkownicy que nie powinno przywrócić zaszyfrowane pliki. Ponieważ ransomware szyfruje prawie wszystkie zapisane pliki z wyjątkiem jednej kopii w tle, nie powinno próba przywrócenia oryginalnych plików i folderów za pomocą kopii w tle. To gdzie ShadowExplorer może okazać się przydatna.

Pobierz ShadowExplorer teraz

- Po pobraniu, shadowexplorer zainstalować w komputerze

- Kliknij dwukrotnie, aby go otworzyć i wybrać teraz C: jazdy od lewym panelu

- W dniu złożonym, użytkownicy są zalecane aby wybrać ramkę zespołu co najmniej miesiąc temu

- Wybierz i przejdź do folderu, posiadające zaszyfrowane dane

- Kliknij prawym przyciskiem myszy na zaszyfrowanych danych i plików

- Wybierz opcję Eksportuj i wybrać konkretny cel do przywrócenia oryginalnych plików

Metoda:2 Przywracanie systemu Windows komputer do domyślnych ustawień fabrycznych

Po wyżej wymienionych czynności pomogą w usuwaniu PyL33T Ransomware z komputera. Jednakże, jeśli infekcja nie ustąpi, użytkownicy powinni przywrócić ich Windows PC do ustawień fabrycznych.

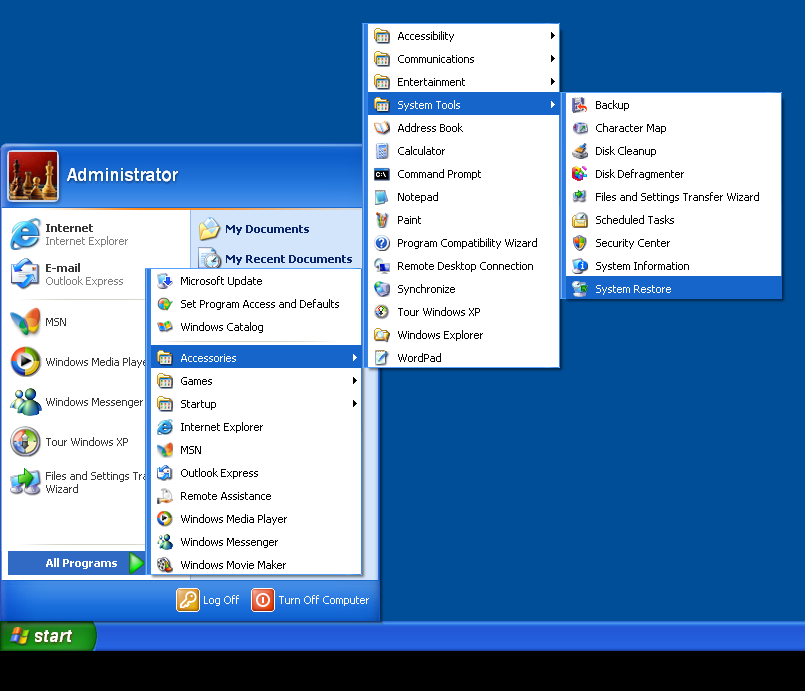

Przywracanie systemu w systemie Windows XP

- Zaloguj się do systemu Windows jako Administrator.

- Kliknij przycisk początek & gt;Wszystkie programy > akcesoria.

- Znajdź Narzędzia systemowe, a następnie kliknij Przywracanie systemu

- Wybierz Przywróć mój komputer do wcześniejszego zespołu i kliknij przycisk Dalej.

- Wybierz punkt przywracania, gdy system nie został zainfekowany, a następnie kliknij przycisk Dalej.

Przywracanie systemu Windows 7/Vista

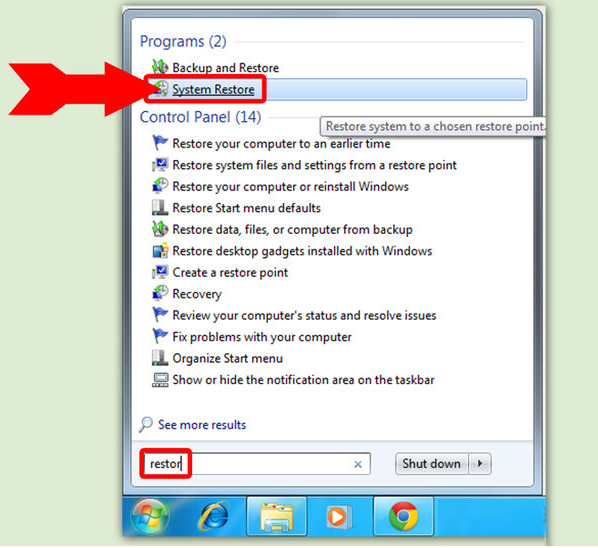

- Przejdź do menu początek i znaleźć przywracania w polu wyszukiwania.

- Teraz wybierz opcję Przywracanie systemu z wyników wyszukiwania

- Od Przywracanie systemu window, kliknij przycisk Dalej.

- Teraz wybierz punkty przywracania Jeżeli komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

Przywracanie systemu Windows 8

- Przejdź do pola wyszukiwania i wpisz polecenie Panel sterowania

- Wybierz Panel sterowania i otwórz opcję odzyskiwania.

- Teraz wybierz opcję Przywracanie systemu otwartego

- Sprawdzaj wszelkie niedawne punktu przywracania, gdy komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

Przywracanie systemu Windows 10

- Kliknij prawym przyciskiem myszy menu początek i wybierz polecenie Panel sterowania.

- Otwórz Panel sterowania i dowiedzieć się opcję odzyskiwania.

- Wybierz Odzyskiwanie > Przywracanie systemu otwartego > następny.

- Wybierz punkt przywracania przed infekcją następny > wykończenie.

metoda:3 Korzystanie z oprogramowania do odzyskiwania danych

Przywrócić pliki zaszyfrowane przez PyL33T Ransomware z pomocą oprogramowania do odzyskiwania danych

Zdajemy sobie sprawę, jak ważny jest czas dla Ciebie. Okrywać zaszyfrowane dane nie mogą być przywrócone za pomocą powyższych metod, użytkownicy powinni przywrócić i odzyskać oryginalne dane za pomocą oprogramowania do odzyskiwania danych.