"[email protected]~~poss 'Ransomware – Wstępna analiza

Innym ransomware znany jako "[email protected]~~poss 'Ransomware utworzonych za pomocą platformy Crysis ransomware, jest nazwana jego oficjalny e-mail używany do komunikowania się z ofiarami. Podczas analizy, przyszło światłach że ransomware jest dostarczane do użytkowników komputerów PC jako dokument wraz z komunikatem phishing za pośrednictwem usług pocztowych, takich jak Gmail, Yahoo Mail, Outlook itp e-mail może wyglądać oficjalny email przybyłych od firmy przewozowej, takich jak FedEx , SPAM kampanie mają na celu oszustwo was do przypuszczeń, że krewny został wysłany pakiet tak, że trzeba potwierdzić adres swojego krewnego za pomocą załączonego wniosku w mailu. Jeśli uwierzył i pobrać / wykonywane załączonego wniosku, komputer będzie zagrożona od razu, ponieważ aplikacja jest trojan kroplomierzem widocznie. Po aktywacji, będzie pobrać niezbędnych składników "[email protected]~~HEAD=pobj~~poss 'RansomWare i zainstalować go bez twojej świadomości. Następnie gra con artysty zaczyna.

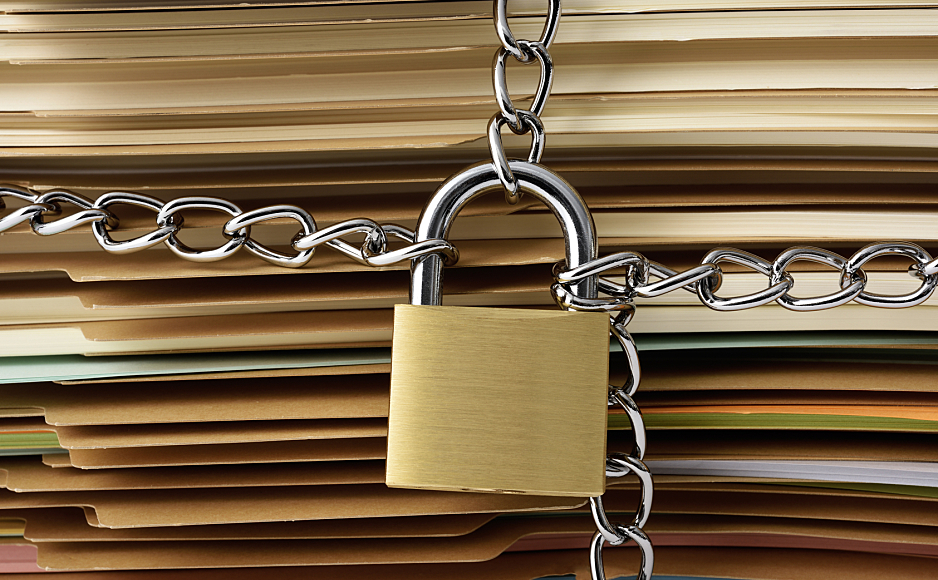

Ponadto badacze bezpieczeństwa twierdzą, że "[email protected]" Ransomware przede wszystkim skierowany pojemników dane odnoszące się do baz danych, plików multimedialnych, prezentacji, arkuszy Excela, oprogramowanie finansowe, książki lub pliki zarchiwizowane i łączy AES i RSA standardy szyfrowania danych. Jak może słyszeliście, że to swego rodzaju standard szyfrowania jest najczęściej używany przez FBI Wojskowego lub organizacji w celu zabezpieczenia ich wysoko sklasyfikowanych danych, tak że nikt nie mógł go odczytać bez ważnego poziomu autoryzacji. Co więcej, został również wyróżniony w raporcie, że ta ransomware może kodować ponad 200 typów plików na komputerze, którego dotyczy luka, która obejmuje również pliki systemowe. Niektóre z nich są następujące:

".sql, .mp4, .7z, .rar, M4a, wma, avi, wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12,. QDF, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, portfel, .wotreplay, .xxx, .desc, .py, m3u, .flv, js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem , .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map,. WMO, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .SID, .ncf, .menu, .layout, .dmp, .blob, .esm, vCF, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .f.xlsx, .xls, wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, ods, odt, SH, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta , .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref,. MEF, .erf, .kdc, .dcr, .CR2, .CRW, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, accdb, mdb, .pptm, .pptx , .ppt, .xlk, .xlsb, .xlsm ".

Ransom Popyt przez "[email protected]~~HEAD=pobj~~poss 'RansomWare

otrzymaliśmy raport, który ujawnia, notatka okupu szkodnika będzie obecny wewnątrz każdego folderów, które zaszyfrowanych plików. Ransom notatka informuje ofiary do dokonania płatności w wysokości 3 BTC (2240 USD) do atakujących poprzez Bitcoin portfela. Jednak w celu odzyskania "filename.id- [8 losowe znaki] .guardware @ india.com.xtbl" pliki ( "[email protected]~~number=plural"), eksperci od bezpieczeństwa nie sugerują zapłacić okup opłata. Ponieważ ta ransomware nie jest zaprogramowany, aby usunąć kopiowania w tle objętości dysków zaszyfrowanych, stąd postępując zgodnie z instrukcjami odzysku wymienionych w tym artykule mogą pomóc wrócić uszkodzone pliki. Zaleca się, aby spróbować, zamiast dokonywania płatności do nich, a także zachować wiarygodnym antywirusowego zainstalowanego w systemie.

Jednakże, zanim przeniósł się do procesu odzyskiwania, istotne jest, aby usunąć '[email protected]~~HEAD=dobj~~poss "szkodnika z komputera. Postępuj zgodnie z wytyczną podanych poniżej:

Darmowe skanowanie swój Windows PC aby wykrycia ‘[email protected]’ Ransomware

Jak usunąć wirusa ręcznie ‘[email protected]’ Ransomware

Krok 1: Aby usunąć tę paskudną infekcję RansomWare, musi być konieczne ponowne uruchomienie komputera w bezpieczny z sieci śledzić metody odpoczynku.

- Uruchom ponownie komputer i naciskaj klawisz F8 w sposób ciągły.

- Znajdziecie Boot Option Advance na ekranie komputera.

- Wybierz Tryb awaryjny z obsługą sieci za pomocą klawiszy strzałek.

- Zaloguj się do komputera z konta administratora.

Krok 2: Krok cały proces związany ‘[email protected]’ Ransomware

- Nacisnąć przyciski Windows + R, aby otworzyć razem Run Box.

- Typ “polecenie taskmgr” i kliknij przycisk OK lub nacisnąć klawisz Enter.

- Teraz przejdź do zakładki Process i dowiedzieć się proces związany ‘[email protected]’ Ransomware.

- Kliknij przycisk Zakończ proces, aby zatrzymać ten proces uruchomiony.

Krok 3: Przywracanie komputera z systemem Windows do ustawień fabrycznych

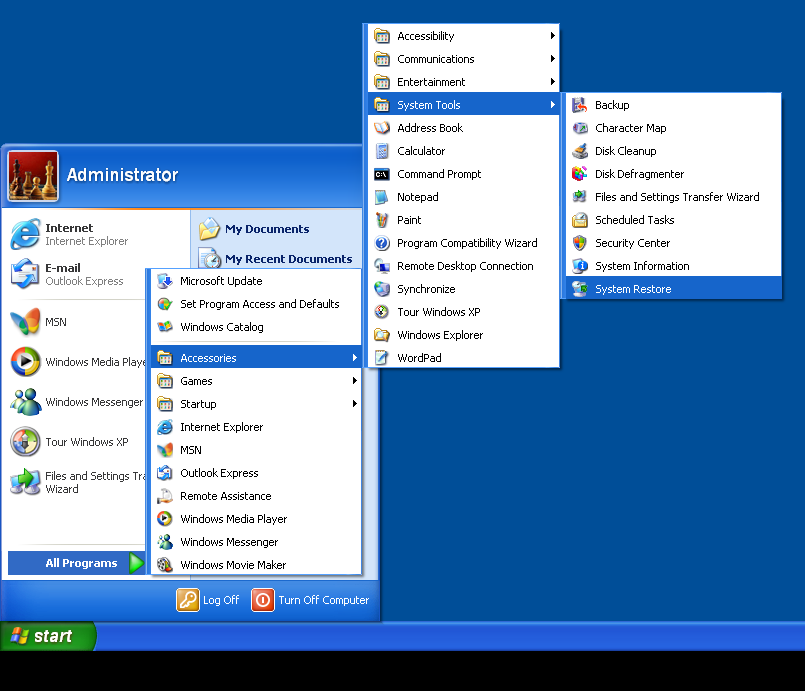

Przywracanie systemu Windows XP

- Zaloguj się do systemu Windows jako administrator.

- Kliknij Start> Wszystkie programy> Akcesoria.

- Znajdź Narzędzia systemowe i kliknij Przywracanie systemu.

- Wybierz Przywróć mój komputer do wcześniejszego stanu i kliknij przycisk Dalej.

- Wybierz punkt przywracania, gdy system nie został zainfekowany, a następnie kliknij Dalej.

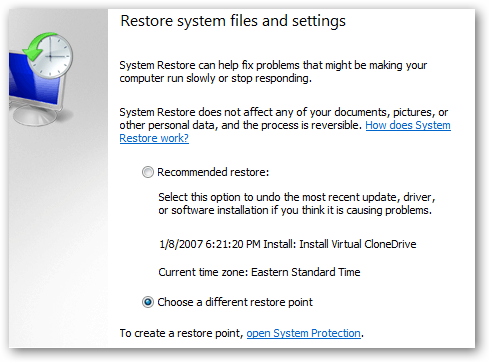

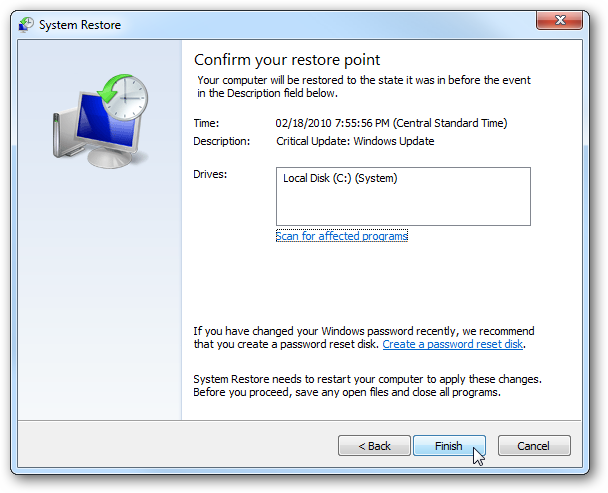

Przywracanie systemu Windows 7 / Vista

- Przejdź do menu Start i znaleźć przywracania w polu wyszukiwania.

- Teraz wybierz opcję Przywracanie systemu z wyników wyszukiwania.

- Od Przywracanie systemu okno, kliknij przycisk Dalej.

- Teraz wybrać punkty przywracania, gdy komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

Przywracanie systemu Windows 8

- Przejdź do pola wyszukiwania i wpisz polecenie Panel sterowania.

- Wybierz Panel sterowania i otwórz opcję odzyskiwania.

- Teraz wybierz opcję Open System Restore.

- Dowiedz się ostatnio punktu przywracania, gdy komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

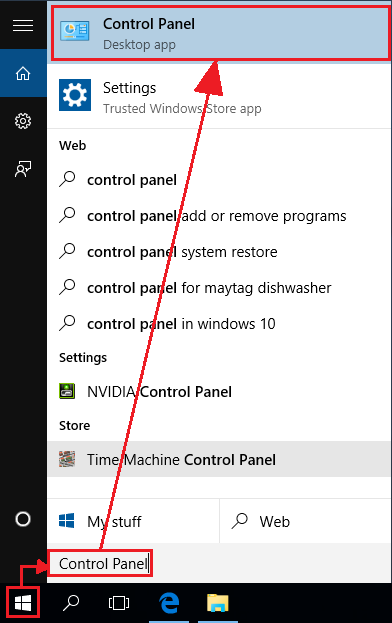

Przywracanie systemu systemie Windows 10

- Kliknij prawym przyciskiem myszy menu Start i wybierz polecenie Panel sterowania.

- Otwórz Panel sterowania i dowiedzieć się opcję odzyskiwania.

- Wybierz Restore odzyskiwania> Open System> Dalej.

- Wybierz punkt przywracania przed zakażeniem Dalej> Zakończ.

Nadzieję, że te manualne kroki pomogą Ci skutecznie usunąć infekcję ‘[email protected]’ Ransomware z komputera. Jeśli wykonano wszystkie powyższe czynności manualnych i nadal nie może uzyskać dostępu do plików lub nie można usunąć tę paskudną infekcję szkodnika z komputera, a następnie należy wybrać potężne narzędzie do usuwania złośliwego oprogramowania. Możesz łatwo usunąć tego szkodliwego wirusa z komputera za pomocą narzędzia innych firm. Jest to najlepszy i najbardziej prosty sposób, aby pozbyć się tej infekcji.

Jeśli masz jakieś pytania dotyczące tego zagrożenia lub ich usunięcia, a następnie można bezpośrednio zadać pytanie z naszych ekspertów. Panel doświadczonych i wykwalifikowanych specjalistów wsparcia tech czeka aby Ci pomóc.