Ten post zawiera obszerny przewodnik na @LOCKED Ransomware oraz pomocną instrukcję usuwania @LOCKED Ransomware z komputera, w tym przewodnik przywracania danych. Przeczytaj zatem dokładnie ten post i wykonaj podane instrukcje w dokładnej kolejności.

Profil zagrożenia @LOCKED Ransomware

| Nazwa zagrożenia | @LOCKED Ransomware |

| Typ zagrożenia | Ransomware |

| Należy do | Odblokuj 92 rodziny |

| Wpływ ryzyka |  |

| Dotknięte maszyny | System operacyjny Windows |

| Użyty szyfr | AES |

| Rozszerzenie pliku | .@ZABLOKOWANY |

| Notatka o okupu pojawiła się w | Format pliku tekstowego |

| Adres e-mail | [email protected] |

| Rozpakowanie plików | Możliwy |

| Aby odszyfrować pliki i usunąć @LOCKED Ransomware, użytkownicy muszą pobrać narzędzie Windows Scanner Tool na swoim komputerze. | |

Szczegółowe informacje o @LOCKED Ransomware, że użytkownicy muszą wiedzieć

@LOCKED Ransomware to niedawno zidentyfikowany lub nowy członek niesławnej rodziny kryptograficznej znanej jako Unlock92. Eksperci ujawnili, że jest to nieco zmodyfikowana kopia Unlock92 Ransomware i dzieli się złośliwym kodem z Gedantar Ransomware i Naampa Ransomware . Tego typu cyber-zagrożenie jest naprawdę zbyt niebezpieczne dla wszystkich systemów wykonywanych w systemie operacyjnym Windows, w tym Windows XP, Vista, Server, ME, NT, 7, 8 / 8.1 i najnowszej wersji Windows 10. Podobnie jak w przypadku innych tradycyjnych programów ransomware, ma również na celu uczynienie plików użytkowników niedostępnymi, a następnie po żądaniu ogromnej kwoty opłaty okupowej od poszkodowanego użytkownika komputera.

Preferencje transmisji @LOCKED Ransomware

@LOCKED Ransomware jest typowym oprogramowaniem ransomware i działa zgodnie z tajną taktyką infiltracji. Deweloper często wybiera wiele oszukańczych i podstępnych sposobów na skompromitowanie maszyny, ale głównie infekuje komputer za pomocą spamu, który zawiera uzbrojony plik tekstowy. Wiadomości spamowe zwykle zawierają podejrzaną wiadomość lub podejrzane załączniki, które nakłaniały użytkownika Systemu do wykonywania złośliwego skryptu makro pod pozorem, że faktycznie nie mogą poprawnie załadować pliku tekstowego, dopóki nie wykonają osadzonych makr. Aby uniknąć systemu posiadającego @LOCKED Ransomware, użytkownicy nie powinni otwierać żadnych podejrzanych wiadomości ani pobierać podejrzanych załączników.

Wiedzieć, w jaki sposób @LOCKED Ransomware zmienia użytkownika w ofiarę

@LOCKED Ransomware jest zwykle instalowany w katalogu AppData. Zaraz po załadowaniu na komputer PC ukrywa on swój złośliwy proces za pomocą legalnych programów. Został specjalnie zaprojektowany i zaprogramowany do blokowania treści generowanych przez użytkowników, w tym obrazów, klipów audio lub wideo, eBooków, arkuszy kalkulacyjnych, prezentacji, baz danych i wielu innych przy użyciu niestandardowego algorytmu szyfrowania AES. Blokuje plik użytkownika, a następnie tworzy unikatowe szyfrowanie i klucz deszyfrowania plików. Klucz odszyfrowywania jest zwykle wysyłany do serwera kontroli.

Nie ma potrzeby nawiązania kontaktu z programistą @LOCKED Ransomware

Docelowe pliki lub zaszyfrowany obiekt @LOCKED Ransomware można łatwo oznaczyć, ponieważ dodaje on niestandardowy ciąg do nazw plików. Następnie wyświetla notatkę okupu w formacie .txt na ekranie komputera, napisaną w języku angielskim i rosyjskim. Wyświetlając list okupu, hakerzy instruują użytkownika, aby skontaktował się za pośrednictwem adresu e-mail [email protected] i wezwał ofiarę do zapłacenia okupu. Ale eksperci są bezwzględnie ostrzegani, aby to zrobić. Zalecono użytkownikom, aby usunąć @LOCKED Ransomware zamiast płacić okupu.

Darmowe skanowanie swój Windows PC aby wykrycia @LOCKED Ransomware

Usuń @LOCKED Ransomware From Your PC

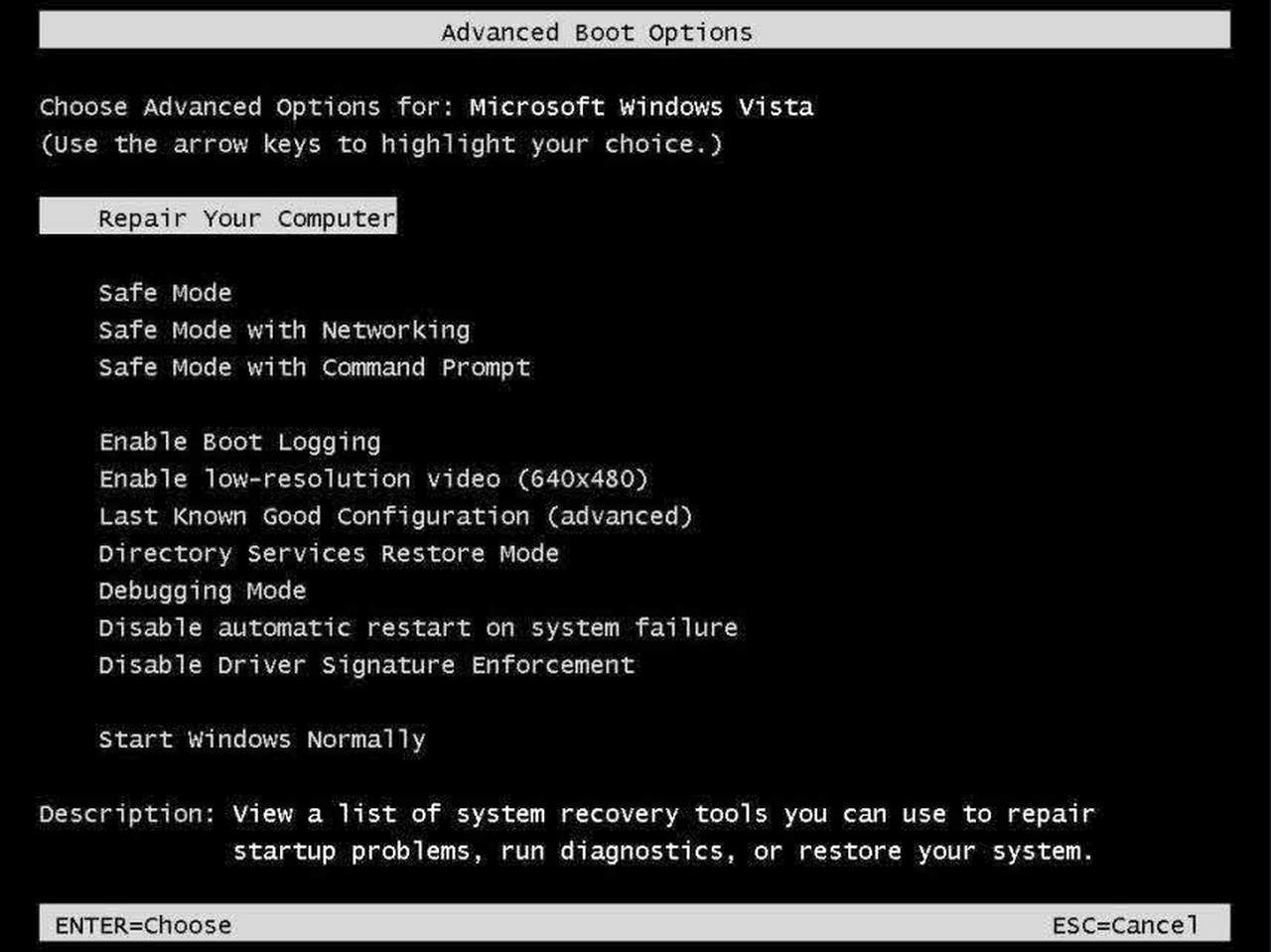

Krok 1: Usuń @LOCKED Ransomware w trybie awaryjnym z wierszem polecenia:

- Odłącz komputer z dostępem do sieci.

- Kliknij przycisk Uruchom ponownie i naciskaj klawisz F8 podczas ponownego uruchamiania systemu regularnie.

- Gdy “Menu opcji zaawansowanych systemu Windows” pokazują się na ekranie.

- Następnie wybrać “Tryb awaryjny z wierszem polecenia” i naciśnij Enter.

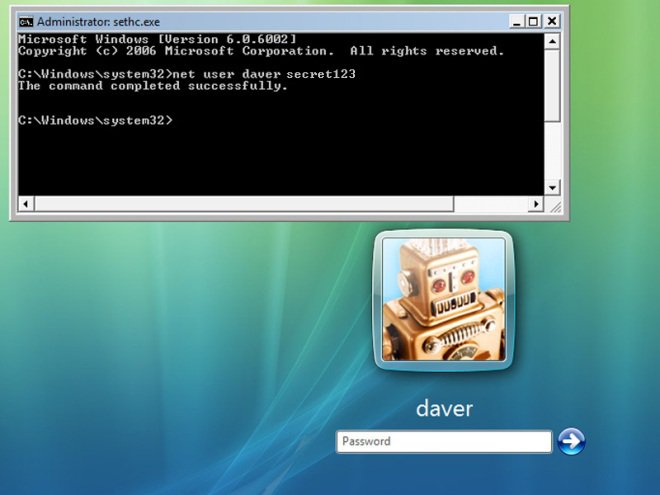

- Musisz zalogować się do komputera z konta administratora do pełnego przywileju.

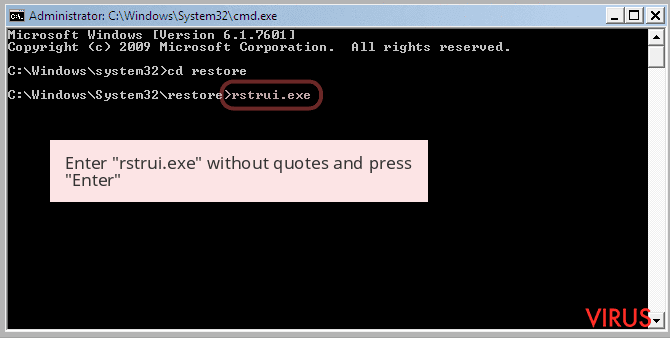

- Gdy pojawi się okno wiersza polecenia wpisz rstrui.exe i naciśnij Enter

- Teraz postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć przywracanie systemu.

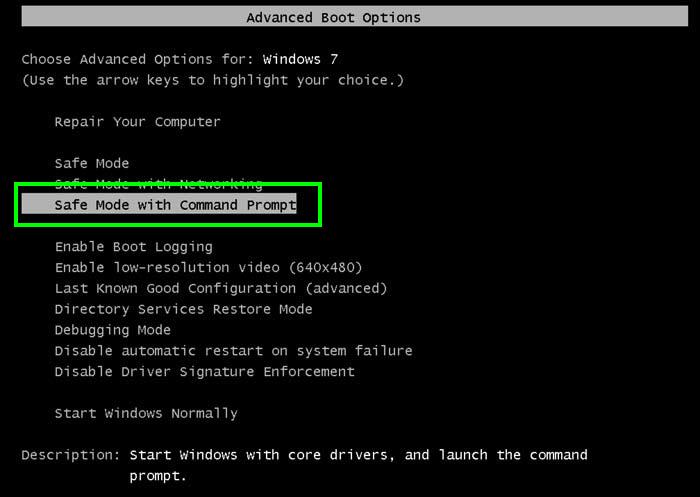

Krok 2: Usuń @LOCKED Ransomware użyciu msconfig w trybie awaryjnym:

- Wyłącz komputer i uruchom ponownie.

- Podczas uruchamiania wciśnij klawisz “F8” ciągły, aby otworzyć “Menu opcji zaawansowanych systemu Windows”.

- Za pomocą klawiszy strzałek, aby wybrać opcję “Tryb awaryjny” i naciśnij Enter.

- Po instalacji zacząć przejść do menu Start. Wpisz “msconfig” w polu wyszukiwania i uruchomić aplikację.

- Przejdź do karty Uruchamianie i szukać plików z% AppData% lub% TEMP% folderów za pomocą rundll32.exe. Zobacz poniższy przykład:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nazwa_użytkownika \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Wyłącz wszystkie złośliwe wpisy i zapisać zmiany.

- Teraz uruchom ponownie komputer w normalny sposób.

Krok 3: zabić Malicious procesem związanym @LOCKED Ransomware

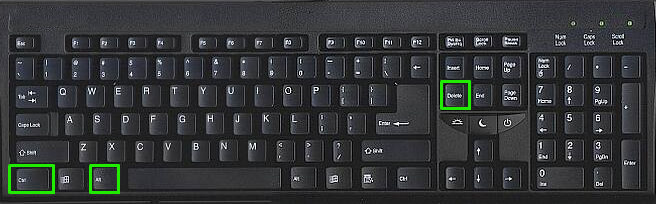

- Naciśnij Ctrl + Alt + Del przyciski razem.

- Będzie ona otworzyć Menedżer zadań na ekranie.

- Przejdź do procesu Tab i znaleźć @LOCKED Ransomware proces związany.

- Kliknij Zakończ proces teraz, aby zatrzymać proces uruchomiony.

Krok 4: Usuwanie wirusów z rejestru @LOCKED Ransomware Entry

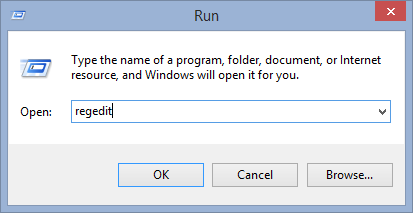

- Naciśnij klawisz “Windows + R” razem, aby otworzyć Run Box.

- Wpisz “regedit” i kliknij przycisk OK.

- Znajdź i usuń @LOCKED Ransomware podobne wpisy.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Teraz mam nadzieję, że masz całkowicie usunąć wirusa z komputera @LOCKED Ransomware. Jeśli nadal dostaję komunikat okupu od groźby lub w stanie uzyskać dostęp do plików, oznacza to, że wirus nadal do komputera. W takiej sytuacji nie ma innego wyjścia oprócz usunięcie tego wirusa za pomocą dowolnego narzędzia do usuwania złośliwego oprogramowania potężny.

Zważywszy, że jeśli masz kopię zapasową zainfekowanych lub zaszyfrowanych plików, a następnie można również ponowna instalacja systemu operacyjnego Windows. Spowoduje to usunięcie wszystkich plików i danych, jak wraz z zakażeniem @LOCKED Ransomware. Dostaniesz całkowicie pusty systemu komputerowego bez plików. Teraz można korzystać z kopii zapasowej, aby uzyskać dostęp do plików. Jeśli nie ma żadnych kopii zapasowych, a następnie za pomocą narzędzia do usuwania złośliwego oprogramowania jest lepszym rozwiązaniem dla Ciebie.

Jeśli masz jakieś pytania lub pytanie dotyczące komputera, a następnie można łatwo zwrócić się do problemu z naszymi ekspertami. Przejdź do strony Zadaj dowolne pytanie i uzyskać odpowiedź na zapytania bezpośrednio spoza ekspertów.