| Podsumowanie zagrożenia: | |

| Nazwa: | Wirus .dan @ cock.email |

| Rodzaj: | kryptowirus |

| Dziki poziom: | Średni |

| Krótka definicja: | Szyfruje dane, aby zażądać okupu. |

| Metoda dystrybucji: | Darmowe, załączniki wiadomości e-mail ze spamem, niezabezpieczony transfer plików w sieci |

| Szyfrowanie: | Algorytm szyfrowania AES |

| Rozbudowa: | .GuardBTC @ cock.li.java |

| Wykrycie: | Przeskanuj wirusa .dan @ cock.email Aby usunąć całkowicie |

Krótkie wprowadzenie do wirusa .dan @ cock.email

Wirus .dan @ cock.email to kryptowirus, który blokuje wszystkie pliki komputera w procesie szyfrowania. Należy do rodziny ransomware CrySiS / Dharma. Jest w stanie zmienić twoje pliki i zablokować je w procesie szyfrowania. To cicho wkrada się do komputera za pomocą technik pakowania oprogramowania, niebezpieczny transfer plików, odwiedzanie stron o niskiej jakości, klikanie podejrzanych linków itp. Dlaczego wirus .dan @ cock.email jest tak szkodliwy? To ogólne pytanie, które możesz pomyśleć. Jest to bardzo problematyczny wirus. Po uzyskaniu tego zagrożenia wewnątrz komputera zobaczysz jego działania.

W jaki sposób wirus .dan @ cock.email szyfruje twoje dane?

Czy możesz sobie wyobrazić, w jaki sposób twoje dane się blokują? Ma kilka ważnych procesów, a oszust używa jakiejś zaawansowanej techniki do zmiany plików poprzez dodanie przyrostka w każdej nazwie pliku. Wykorzystuje również algorytm szyfrowania AES, który przechowuje klucz deszyfrujący na serwerze zdalnym. Używa rozszerzenia pliku .GuardBTC @ cock.li.java do zmiany nazwy pliku. Pliki zaszyfrowane przez wirus .dan @ cock.email to dokumenty, muzyka, audio, wideo, obrazy, arkusze kalkulacyjne, power-points i tak dalej. Szyfruje plik po oryginalnym rozszerzeniu pliku jako przyrostek, np. Dropper.ppt zostanie przekonwertowany na [email protected].

W jaki sposób wirus .dan @ cock.email rozprzestrzenia się to złośliwe działania

Wirus .dan @ cock.email wytwarza niebezpieczne środowisko po procesie szyfrowania, ponieważ blokuje wszystkie pliki i zaczyna działać w celu oszukania użytkownika. Będziesz jak ofiara. Jak to możliwe, że ta metoda kodowania zmusi Cię do bycia ofiarą? W rzeczywistości blokuje pliki, aby żądać okupu. Zrzuca notatkę okupu na pulpicie i zmienia kolor tapety. Kiedy spróbujesz otworzyć te zablokowane pliki, dostaniesz tę kartę okupu na ekranie.

Crooks ostrzega cię, by zapłacić kwotę okupu zamiast otrzymać klucz odszyfrowywania. Generują wiele zysków dzięki temu oszustwu. Dają ci termin na wniesienie opłaty, a jeśli nie uda ci się dać okupu, twoje wszystkie pliki zostaną trwale usunięte przez nich. Jest to technika, dzięki której otrzymasz groźbę i zapłacisz opłatę. Ale nigdy nie spłacaj kwoty, ponieważ nie otrzymasz z powrotem swoich plików ani klucza odszyfrowywania. Znacznie lepiej jest zachować oprogramowanie do odzyskiwania danych, aby przywrócić wszystkie pliki.

Darmowe skanowanie swój Windows PC aby wykrycia [email protected] virus

Usuń [email protected] virus From Your PC

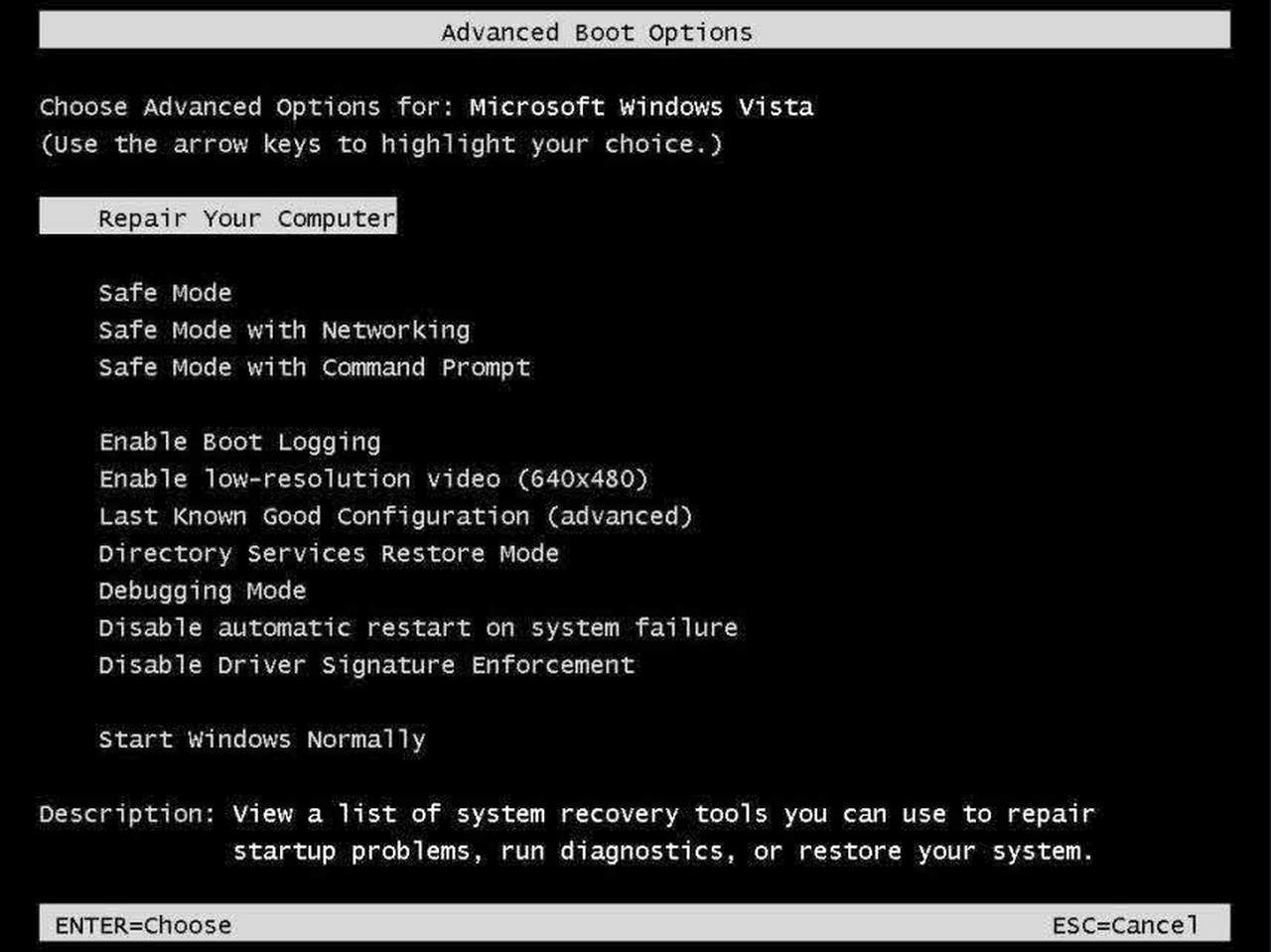

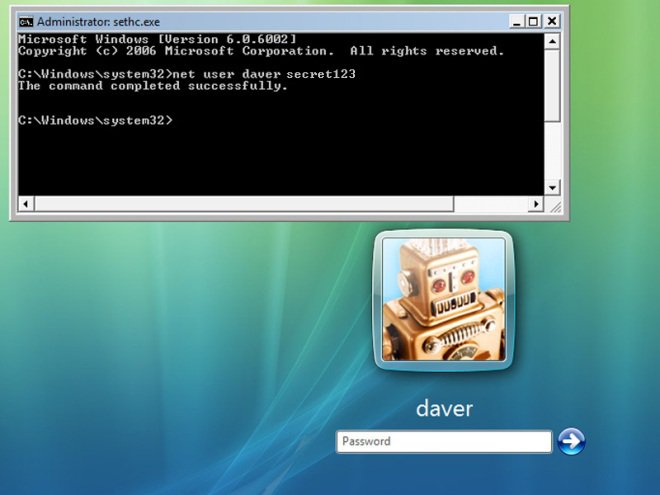

Krok 1: Usuń [email protected] virus w trybie awaryjnym z wierszem polecenia:

- Odłącz komputer z dostępem do sieci.

- Kliknij przycisk Uruchom ponownie i naciskaj klawisz F8 podczas ponownego uruchamiania systemu regularnie.

- Gdy “Menu opcji zaawansowanych systemu Windows” pokazują się na ekranie.

- Następnie wybrać “Tryb awaryjny z wierszem polecenia” i naciśnij Enter.

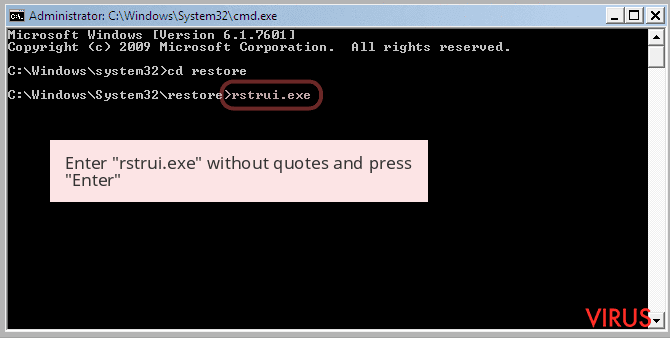

- Musisz zalogować się do komputera z konta administratora do pełnego przywileju.

- Gdy pojawi się okno wiersza polecenia wpisz rstrui.exe i naciśnij Enter

- Teraz postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć przywracanie systemu.

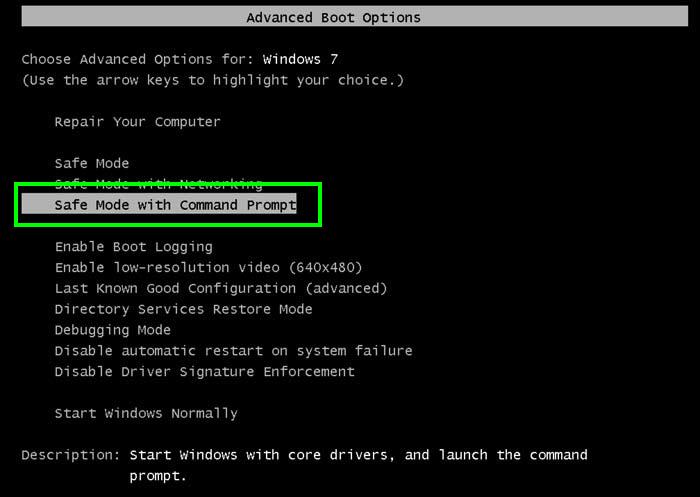

Krok 2: Usuń [email protected] virus użyciu msconfig w trybie awaryjnym:

- Wyłącz komputer i uruchom ponownie.

- Podczas uruchamiania wciśnij klawisz “F8” ciągły, aby otworzyć “Menu opcji zaawansowanych systemu Windows”.

- Za pomocą klawiszy strzałek, aby wybrać opcję “Tryb awaryjny” i naciśnij Enter.

- Po instalacji zacząć przejść do menu Start. Wpisz “msconfig” w polu wyszukiwania i uruchomić aplikację.

- Przejdź do karty Uruchamianie i szukać plików z% AppData% lub% TEMP% folderów za pomocą rundll32.exe. Zobacz poniższy przykład:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nazwa_użytkownika \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Wyłącz wszystkie złośliwe wpisy i zapisać zmiany.

- Teraz uruchom ponownie komputer w normalny sposób.

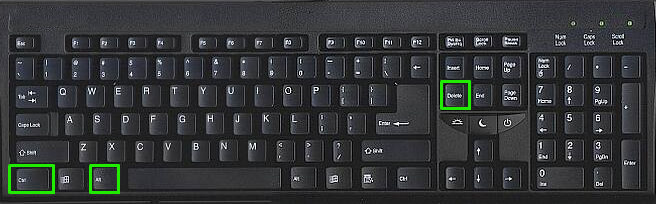

Krok 3: zabić Malicious procesem związanym [email protected] virus

- Naciśnij Ctrl + Alt + Del przyciski razem.

- Będzie ona otworzyć Menedżer zadań na ekranie.

- Przejdź do procesu Tab i znaleźć [email protected] virus proces związany.

- Kliknij Zakończ proces teraz, aby zatrzymać proces uruchomiony.

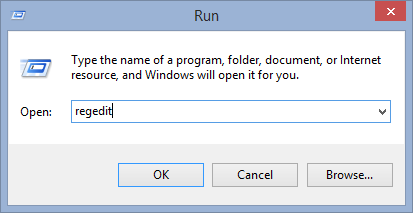

Krok 4: Usuwanie wirusów z rejestru [email protected] virus Entry

- Naciśnij klawisz “Windows + R” razem, aby otworzyć Run Box.

- Wpisz “regedit” i kliknij przycisk OK.

- Znajdź i usuń [email protected] virus podobne wpisy.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Teraz mam nadzieję, że masz całkowicie usunąć wirusa z komputera [email protected] virus. Jeśli nadal dostaję komunikat okupu od groźby lub w stanie uzyskać dostęp do plików, oznacza to, że wirus nadal do komputera. W takiej sytuacji nie ma innego wyjścia oprócz usunięcie tego wirusa za pomocą dowolnego narzędzia do usuwania złośliwego oprogramowania potężny.

Zważywszy, że jeśli masz kopię zapasową zainfekowanych lub zaszyfrowanych plików, a następnie można również ponowna instalacja systemu operacyjnego Windows. Spowoduje to usunięcie wszystkich plików i danych, jak wraz z zakażeniem [email protected] virus. Dostaniesz całkowicie pusty systemu komputerowego bez plików. Teraz można korzystać z kopii zapasowej, aby uzyskać dostęp do plików. Jeśli nie ma żadnych kopii zapasowych, a następnie za pomocą narzędzia do usuwania złośliwego oprogramowania jest lepszym rozwiązaniem dla Ciebie.

Jeśli masz jakieś pytania lub pytanie dotyczące komputera, a następnie można łatwo zwrócić się do problemu z naszymi ekspertami. Przejdź do strony Zadaj dowolne pytanie i uzyskać odpowiedź na zapytania bezpośrednio spoza ekspertów.