Szczegółowe informacje na temat "[email protected]~~HEAD=pobj~~poss 'RansomWare

"[email protected]~~poss 'Ransomware to niedawno pojawiły cryptovirus, który jest nazwany tak ze względu na adres e-mail, że pozostawia za skontaktowanie hakerów cyber za nim. Analitycy bezpieczeństwa systemu mówi, że jego prawdziwe imię to "Rotor". Ten wirus ransomware będzie zaszyfrować pliki przechowywane na zainfekowanym komputerze i dodać "rozszerzenie" tar na nich i po, że będzie prosić o 7 Bitcoins należy zwrócić na [email protected]~~V adres e-mail. Aby zobaczyć, jak usunąć ten wirus i jak można spróbować odzyskać zaszyfrowane pliki, uważne przeczytanie tego artykułu.

Jak '[email protected]~~poss' Ransomware infekuje komputer?

Wirus Rotor znany również jako "[email protected]~~poss 'Ransomware może zainfekować komputer przez kilka sposobów. Plik ładunek może być rozłożona z kampanii e-mail śmieci. Poprzez e-maili złośliwy plik może być przymocowany i wprowadzony jako ważny. Cały e-mail będzie wyglądać legit i będzie starał się przekonać, że trzeba otworzyć i pobrać załącznik, bo pełne dane załączonym pliku nie może zostać przekazana w treści wiadomości e-mail. Jeśli otworzysz plik, urządzenie zostanie natychmiast zainfekowany tym szkodnika. To szkodliwy plik może być ukrywane, ale jest to plik wykonywalny w większości przypadków.

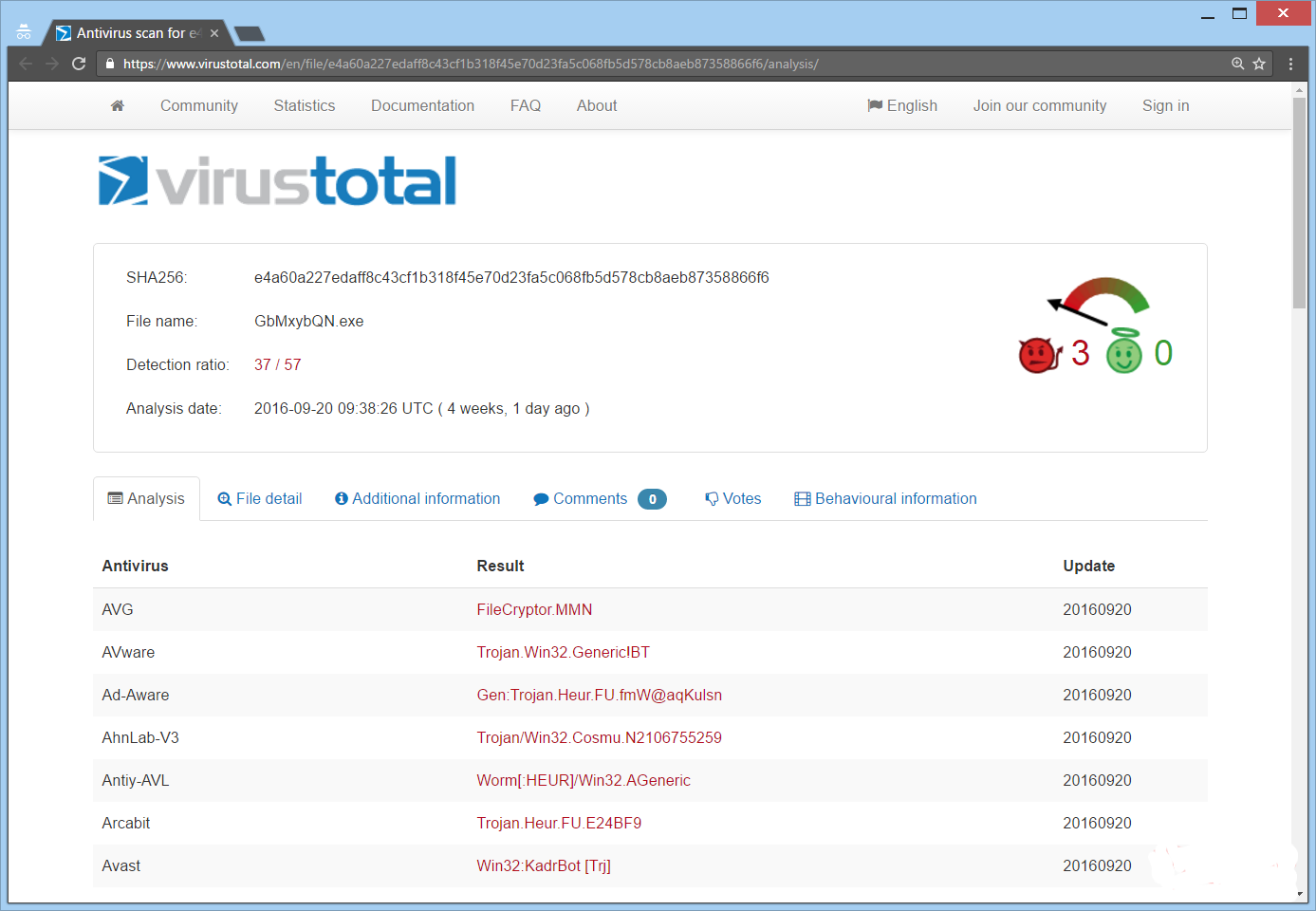

Chociaż widać '[email protected]~~HEAD=pobj~~poss' RansomWare raportu z analizy, przedstawionej powyżej, na stronie VirusTotal, że plik jest nazywany jako GbMxybQN.exe i już wykrytych przez kilku producentów rozwiązań antywirusowych. Twórcy tego zagrożenia rozprzestrzenienia szkodnika może być ten plik z ukierunkowanych ataków lub za pośrednictwem usług udostępniania, a także portali społecznościowych. Powstrzymanie się od otwierania plików wykonywalnych z podejrzanych maili i połączeń, zwłaszcza jeśli są one z nieznaną lub nieznanego pochodzenia. Skanowanie tych plików za pomocą narzędzia bezpieczeństwa i sprawdzić czym ich podpisy i wielkość pierwszego.

Analiza głębokości na '' RansomWare [email protected]~~HEAD=pobj~~poss

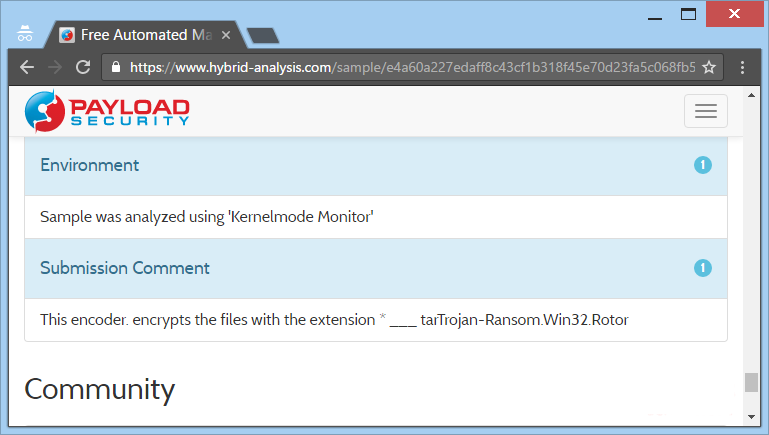

Eksperci bezpieczeństwa odkryli, że to, co wielu użytkowników komputerów zainfekowanych wirusem Ransomware nazywamy "[email protected]~~poss 'jest rzeczywiście znany wcześniej cryptovirus nazwany jako" Rotor ". Widać, że na stronie internetowej Ładowność Bezpieczeństwa, wykrywania szkodliwego pliku wykonywalnego jest Trojan-Ransom.Win32.Rotor:

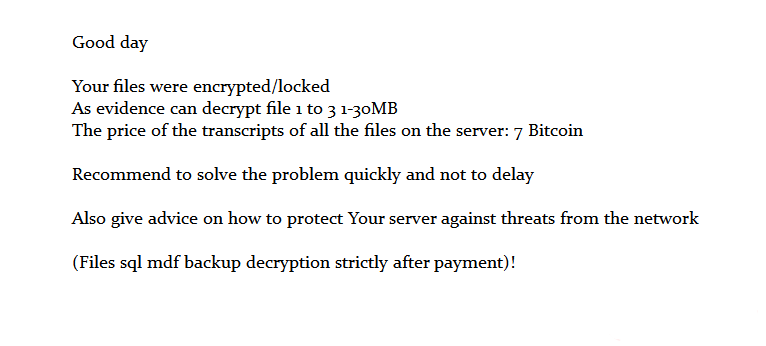

Gdy plik ładunek wirusa wirnik jest w systemie, może poczekać do 2 minut przed wykonaniem, według badaczy malware Ładunek Security. Zagrożenie wydaje się przede wszystkim kierować serwerów, chociaż podstawowy system Okna zostały zainfekowane, jak również. Po wykonaniu "[email protected]~~poss 'Ransomware może skonfigurować wartości w rejestrze systemu Windows za wytrwałość. Szkodniki te wartości są ustawione we wpisach w rejestrze i uczynić Rotor ransomware uruchamia się automatycznie przy każdym starcie systemu operacyjnego Windows. Gdy pliki są szyfrowane, tworzona jest mała uwaga z instrukcją płacenia okupu. Można zobaczyć tę okupu w migawce poniżej:

Ransom Uwaga Podana przez "[email protected]~~HEAD=pobj~~poss 'RansomWare

Poza tym, wszystkie zaszyfrowanych plików PC będą mieli [email protected]____.tar~~dobj przedłużacza, które dołączone do nich. To jest, gdy adres e-mail kontaktu jest powiedziane i dlaczego "[email protected]~~poss 'Ransomware jest znany pod tą nazwą wśród użytkowników zainfekowanych maszyn. Wprawdzie istnieją również kilka doniesień o plików mających rozszerzenie jak [email protected]____.tar~~pobj. Algorytm szyfrowania wykorzystywany przez wirusa Rotor jest nieznana, ale .tar plików archiwalnych nie wydaje się prawidłowe. Poza tym, na ogół, MAC OS ma takie pliki.

Wirus "[email protected]" Ransomware jest wysoce prawdopodobne, aby usunąć kopiowania w tle objętość systemu operacyjnego Windows za pomocą następującego polecenia:

-

vssadmin.exe usuwać cienie / ALL / Quiet

Kontynuuj, aby przeczytać artykuł i zobacz, w jaki sposób można usunąć wirusa [email protected]~~HEAD=dobj "szkodnika lub Rotor RansomWare i spróbuj pobrać niektórych plików systemowych.

Darmowe skanowanie swój Windows PC aby wykrycia ‘[email protected]’ Ransomware

Usuń ‘[email protected]’ Ransomware From Your PC

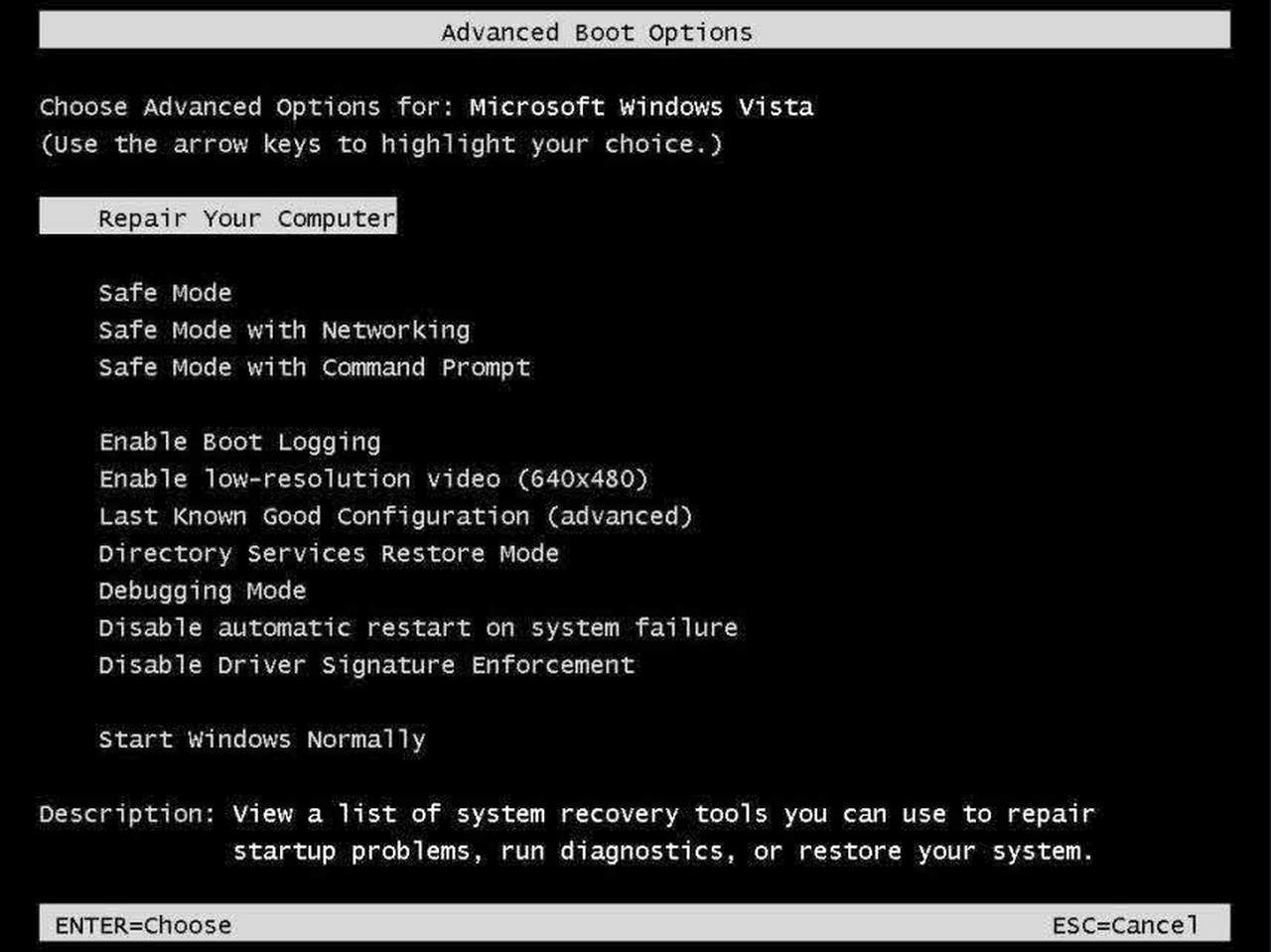

Krok 1: Usuń ‘[email protected]’ Ransomware w trybie awaryjnym z wierszem polecenia:

- Odłącz komputer z dostępem do sieci.

- Kliknij przycisk Uruchom ponownie i naciskaj klawisz F8 podczas ponownego uruchamiania systemu regularnie.

- Gdy “Menu opcji zaawansowanych systemu Windows” pokazują się na ekranie.

- Następnie wybrać “Tryb awaryjny z wierszem polecenia” i naciśnij Enter.

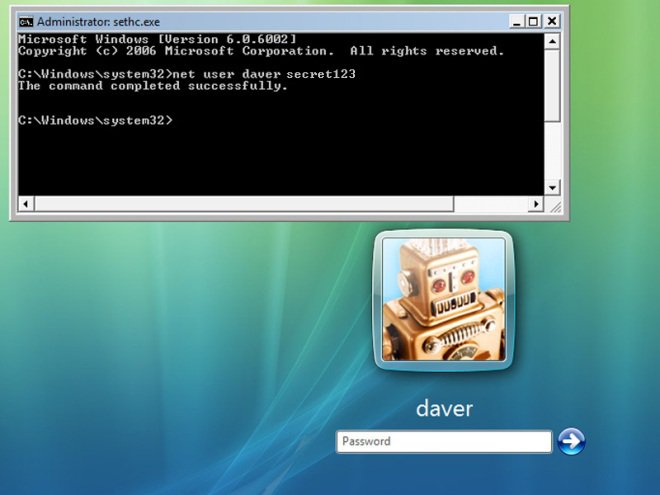

- Musisz zalogować się do komputera z konta administratora do pełnego przywileju.

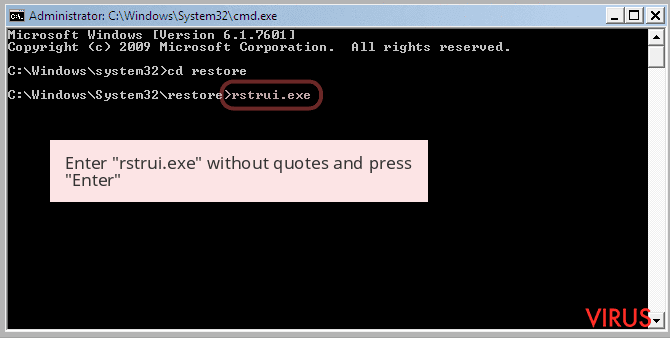

- Gdy pojawi się okno wiersza polecenia wpisz rstrui.exe i naciśnij Enter

- Teraz postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć przywracanie systemu.

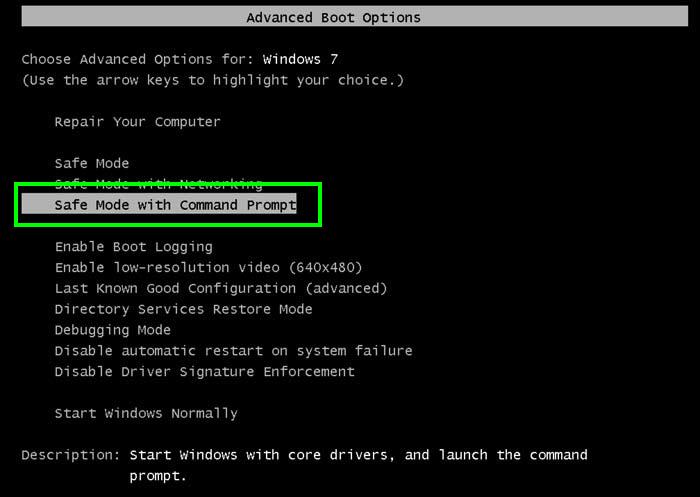

Krok 2: Usuń ‘[email protected]’ Ransomware użyciu msconfig w trybie awaryjnym:

- Wyłącz komputer i uruchom ponownie.

- Podczas uruchamiania wciśnij klawisz “F8” ciągły, aby otworzyć “Menu opcji zaawansowanych systemu Windows”.

- Za pomocą klawiszy strzałek, aby wybrać opcję “Tryb awaryjny” i naciśnij Enter.

- Po instalacji zacząć przejść do menu Start. Wpisz “msconfig” w polu wyszukiwania i uruchomić aplikację.

- Przejdź do karty Uruchamianie i szukać plików z% AppData% lub% TEMP% folderów za pomocą rundll32.exe. Zobacz poniższy przykład:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nazwa_użytkownika \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Wyłącz wszystkie złośliwe wpisy i zapisać zmiany.

- Teraz uruchom ponownie komputer w normalny sposób.

Krok 3: zabić Malicious procesem związanym ‘[email protected]’ Ransomware

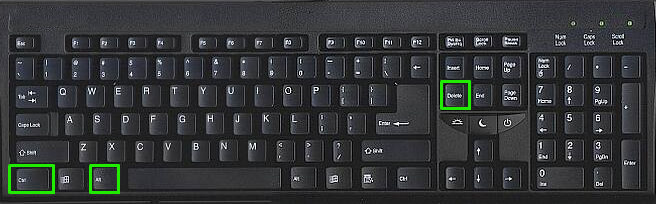

- Naciśnij Ctrl + Alt + Del przyciski razem.

- Będzie ona otworzyć Menedżer zadań na ekranie.

- Przejdź do procesu Tab i znaleźć ‘[email protected]’ Ransomware proces związany.

- Kliknij Zakończ proces teraz, aby zatrzymać proces uruchomiony.

Krok 4: Usuwanie wirusów z rejestru ‘[email protected]’ Ransomware Entry

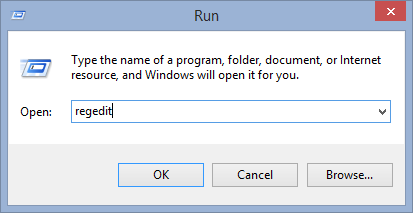

- Naciśnij klawisz “Windows + R” razem, aby otworzyć Run Box.

- Wpisz “regedit” i kliknij przycisk OK.

- Znajdź i usuń ‘[email protected]’ Ransomware podobne wpisy.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Teraz mam nadzieję, że masz całkowicie usunąć wirusa z komputera ‘[email protected]’ Ransomware. Jeśli nadal dostaję komunikat okupu od groźby lub w stanie uzyskać dostęp do plików, oznacza to, że wirus nadal do komputera. W takiej sytuacji nie ma innego wyjścia oprócz usunięcie tego wirusa za pomocą dowolnego narzędzia do usuwania złośliwego oprogramowania potężny.

Zważywszy, że jeśli masz kopię zapasową zainfekowanych lub zaszyfrowanych plików, a następnie można również ponowna instalacja systemu operacyjnego Windows. Spowoduje to usunięcie wszystkich plików i danych, jak wraz z zakażeniem ‘[email protected]’ Ransomware. Dostaniesz całkowicie pusty systemu komputerowego bez plików. Teraz można korzystać z kopii zapasowej, aby uzyskać dostęp do plików. Jeśli nie ma żadnych kopii zapasowych, a następnie za pomocą narzędzia do usuwania złośliwego oprogramowania jest lepszym rozwiązaniem dla Ciebie.

Jeśli masz jakieś pytania lub pytanie dotyczące komputera, a następnie można łatwo zwrócić się do problemu z naszymi ekspertami. Przejdź do strony Zadaj dowolne pytanie i uzyskać odpowiedź na zapytania bezpośrednio spoza ekspertów.