Wiedzieć o [email protected]

Będąc członkiem groźnej rodziny ransomware, [email protected] został oznaczony jako jeden kolejny Crysis zasilaną cryptomalware, który jest znany, aby wykorzystać na różne serwery aplikacji, serwery pocztowe, serwery FTP, serwery baz danych, stron itp WordPress tej infekcji został zgłoszony jako nowego wariantu Crysis ransomware, które mają zdolność unikania wykrywanie i łączenie operatorów cryptomalware ze swoich ofiar za pośrednictwem poczty e-mail "[email protected]~~HEAD=pobj". Ten program ransomware został najpierw wykryty pod koniec sierpnia 2016. IT w odniesieniu do jego propagacji między serwerach sprawia wykorzystanie wiadomości spamowych, zrujnowany WordPress plug-in dla połączeń Remote Desktop i zainfekowane panele WWW.

[email protected] po zainstalowaniu skanuje cały komputer w poszukiwaniu plików to może zaburzyć, a następnie szyfruje je za pomocą szyfru AES-128. To tymczasem szyfrowanie dołącza identyfikatora. [Trzynaście losowe znaki]. '' .xtbl [email protected]~~HEAD=dobj~~poss przyrostek do zainfekowanego pliku. Zagrożenie to opisywano w stanie szyfrowania niżej wymienione typy plików:

.ISO, MDF, .TOAST, .VCD, .sdf, tar, .TAX2014, .TAX2015, .VCF, .xml .aif, .IFF, .M3U, .m4a, .MID, .MP3, .mpa , WAV, WMA, .3G2, .3gp, asf, avi, FLV, m4V, MOV, MP4, mpg, rm, .SRT, SWF, VOB, WMV,. 3D, .3dm, .3DS, .max, .OBJ, R.BMP, .dds, GIF, JPG, .crx, .PLUGIN, .FNT, .fon, .OTF, .ttf, .CAB, .cpl , .CUR, .DESKTHEMEPACK, .dll dmp .drv, etc.

Co więcej, ta ransomware Program usuwa obrazy kopii zapasowych przechowywanych na dyskach niestrzeżonych. Inwazja tego szkodliwego zagrożenia wewnątrz wynikach PC w ewolucji Problemy z serwerami SQL i ładowania stron. Szkodnik ten po pomyślnym zakończeniu procedury szyfrowania, tworzy plik tekstowy zawierający wiadomość. Przesłanie jest rzeczywiście informacje ofiar o zaistniałej szyfrowania. Poza komunikat zawiera również propozycję ofiarom zapłacić pewną kwotę okupu do deszyfrowania zaszyfrowanych danych. Wraz z tych wszystkich, grożąc są także użytkowników, w przypadku gdyby czyni korzystanie z innego oprogramowania, aby pozbyć się problemu, a następnie w tej sytuacji ich pliki zostaną usunięte na zawsze. Głównie w takich użytkowników sytuacji odnotowano podjęciem decyzji o dokonaniu płatności, lecz przeciwnie do tego, co obiecuje jest wysoce zalecane, aby tego nie robić, ponieważ w rzeczywistości nie jest to coś więcej niż tylko trick planowanej przez cyberprzestępców do wyłudzania nielegalnego pieniądze od debiutanta użytkowników komputerów PC.

Jak [email protected] wnika do wnętrza PC?

- Uzyskiwanie dostępu i pobieranie wiadomości spamowych jest zanieczyszczone załączników.

- Pobieranie i instalowanie darmowy, a także programy shareware losowo z Internetu.

- Wstrzykiwanie zainfekowanych nośników wymiennych zewnętrznych wewnątrz komputera.

- Korzystanie z uszkodzonych płyt CD i sprzętu w komputerze.

Jak [email protected] zagraża PC?

[email protected] zmienia ustawienia domyślnego systemu i sprawia, że niemal wszystkie dane zapisane w systemie niedostępne dla użytkowników poprzez ich szyfrowanie. wącha również prywatne dane użytkownika i przesyłać je do hakerów cyber dla celów komercyjnych. Zagrożenie to osłabia zainstalowany program ochrony i pobierz różne inne infekcje spyware na komputerze. To sprawia, że prędkość komputerów bardzo wolno i często powoduje awarie systemowe. Dlatego, aby chronić prywatne dane przed kradzieżą i efektywnie korzystać z komputera, jest to bardzo potrzebne, aby odinstalować [email protected]~~dobj szybko z komputera.

Darmowe skanowanie swój Windows PC aby wykrycia [email protected]

Bezpłatne skanowanie komputera z systemem Windows w celu wykrycia [email protected]

A: Jak usunąć [email protected] Z komputera

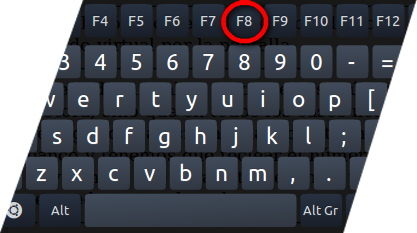

krok: 1Jak uruchomić system Windows w trybie awaryjnym z obsługą sieci.

- Kliknij przycisk Restart, aby ponownie uruchomić komputer

- Wciśnij i przytrzymaj klawisz F8 podczas ponownego uruchomienia procesu.

- Z menu startowego, wybierz opcję Tryb awaryjny z obsługą sieci używając klawiszy strzałek.

krok: 2 Jak zabijać [email protected] Podobne procesu od Menedżera zadań

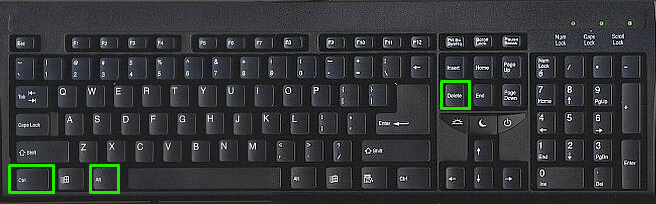

- prasa Ctrl+Alt+Del razem na klawiaturze

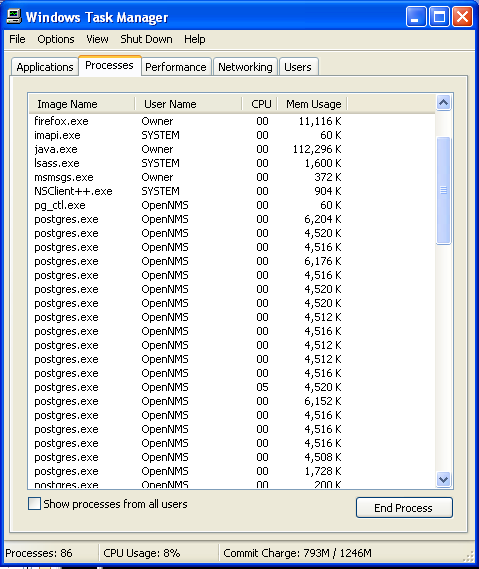

- Będzie ona otworzyć Menedżer zadań w systemie Windows

- Go to Process tab, find the [email protected] related Process.

- Teraz kliknij przycisk Zakończ proces, aby zamknąć zadanie que.

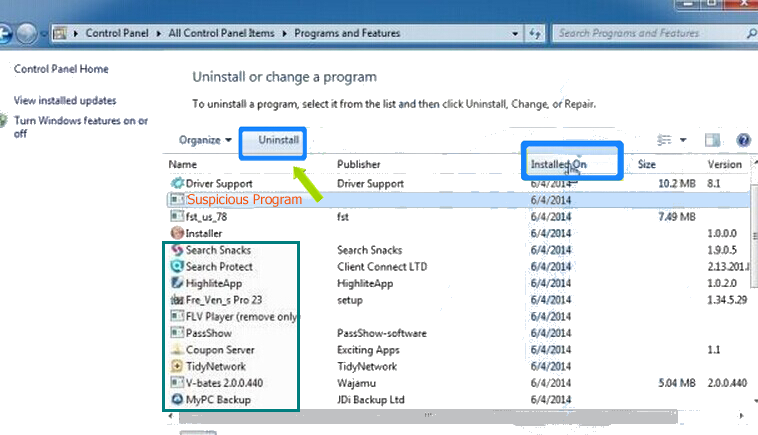

krok: 3 Odinstaluj [email protected] W Panelu sterowania systemu Windows

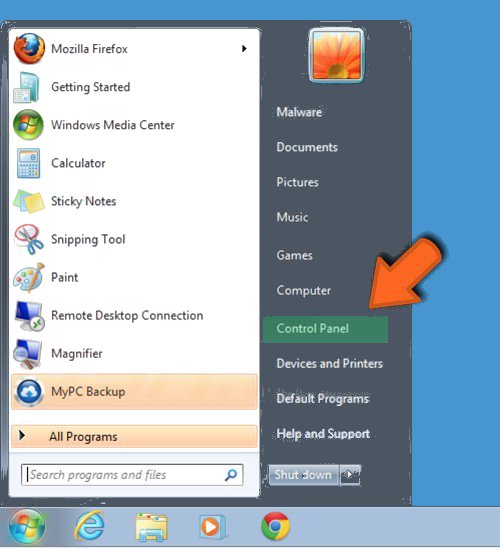

- Wizyta w menu początek, aby otworzyć Panel sterowania.

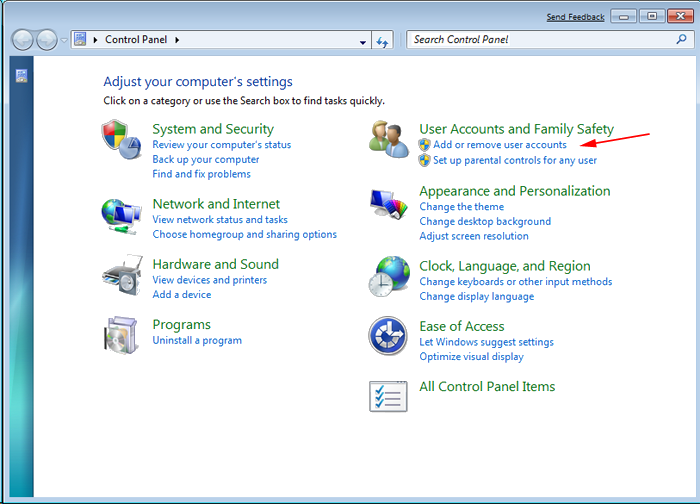

- Wybierz opcję Odinstaluj program z kategorii konkursowej.

- Wybierz i usuń wszystkie [email protected] powiązane elementy z listy.

B: Jak przywrócić [email protected] zaszyfrowanych plików

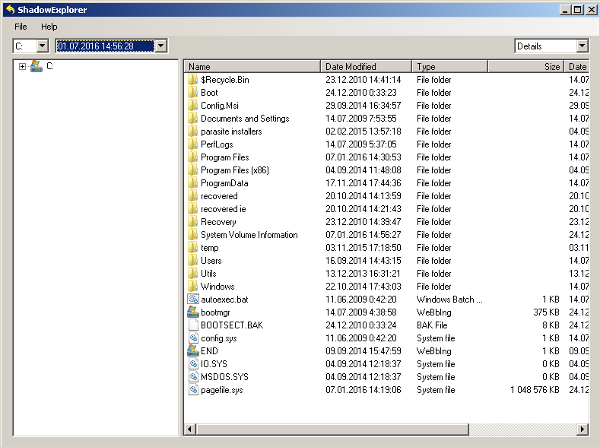

metoda: 1 Przy użyciu Eksploratora Cienia

Po usunięciu [email protected] klawiaturze od komputera, to jest ważne użytkownicy que nie powinno przywrócić zaszyfrowane pliki. Ponieważ ransomware szyfruje prawie wszystkie zapisane pliki z wyjątkiem jednej kopii w tle, nie powinno próba przywrócenia oryginalnych plików i folderów za pomocą kopii w tle. To gdzie ShadowExplorer może okazać się przydatna.

Pobierz ShadowExplorer teraz

- Po pobraniu, shadowexplorer zainstalować w komputerze

- Kliknij dwukrotnie, aby go otworzyć i wybrać teraz C: jazdy od lewym panelu

- W dniu złożonym, użytkownicy są zalecane aby wybrać ramkę zespołu co najmniej miesiąc temu

- Wybierz i przejdź do folderu, posiadające zaszyfrowane dane

- Kliknij prawym przyciskiem myszy na zaszyfrowanych danych i plików

- Wybierz opcję Eksportuj i wybrać konkretny cel do przywrócenia oryginalnych plików

Metoda:2 Przywracanie systemu Windows komputer do domyślnych ustawień fabrycznych

Po wyżej wymienionych czynności pomogą w usuwaniu [email protected] z komputera. Jednakże, jeśli infekcja nie ustąpi, użytkownicy powinni przywrócić ich Windows PC do ustawień fabrycznych.

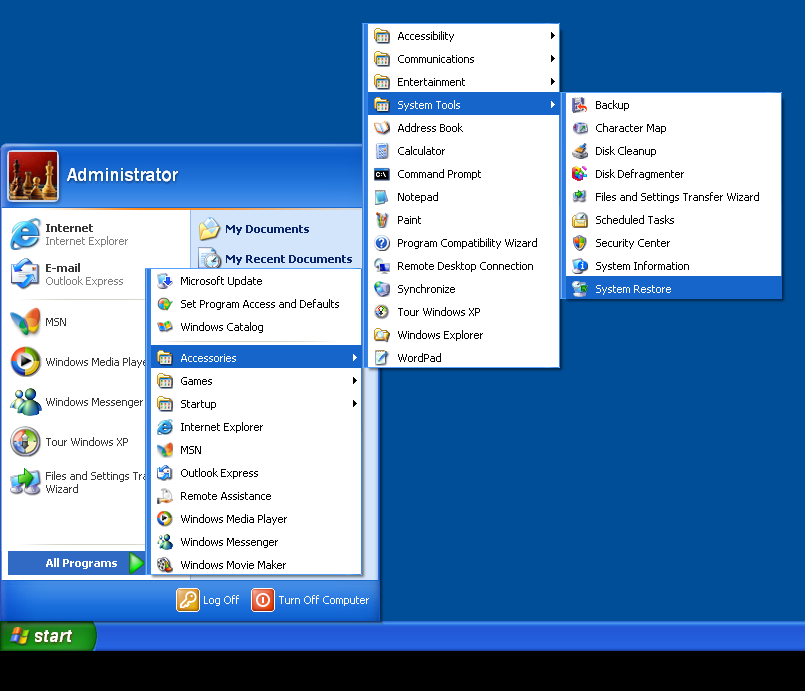

Przywracanie systemu w systemie Windows XP

- Zaloguj się do systemu Windows jako Administrator.

- Kliknij przycisk początek & gt;Wszystkie programy > akcesoria.

- Znajdź Narzędzia systemowe, a następnie kliknij Przywracanie systemu

- Wybierz Przywróć mój komputer do wcześniejszego zespołu i kliknij przycisk Dalej.

- Wybierz punkt przywracania, gdy system nie został zainfekowany, a następnie kliknij przycisk Dalej.

Przywracanie systemu Windows 7/Vista

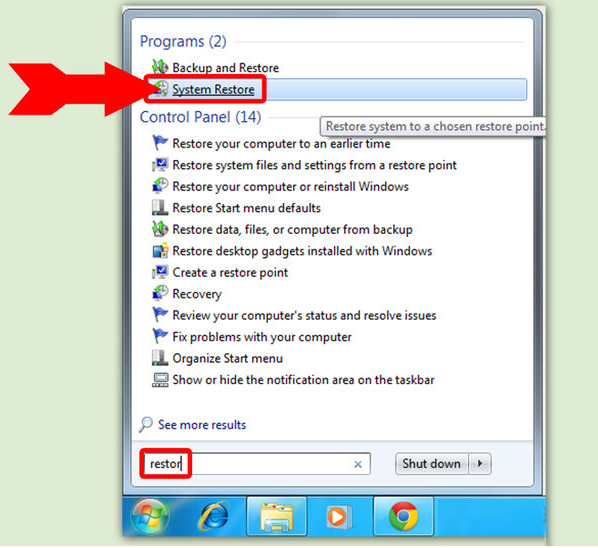

- Przejdź do menu początek i znaleźć przywracania w polu wyszukiwania.

- Teraz wybierz opcję Przywracanie systemu z wyników wyszukiwania

- Od Przywracanie systemu window, kliknij przycisk Dalej.

- Teraz wybierz punkty przywracania Jeżeli komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

Przywracanie systemu Windows 8

- Przejdź do pola wyszukiwania i wpisz polecenie Panel sterowania

- Wybierz Panel sterowania i otwórz opcję odzyskiwania.

- Teraz wybierz opcję Przywracanie systemu otwartego

- Sprawdzaj wszelkie niedawne punktu przywracania, gdy komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

Przywracanie systemu Windows 10

- Kliknij prawym przyciskiem myszy menu początek i wybierz polecenie Panel sterowania.

- Otwórz Panel sterowania i dowiedzieć się opcję odzyskiwania.

- Wybierz Odzyskiwanie > Przywracanie systemu otwartego > następny.

- Wybierz punkt przywracania przed infekcją następny > wykończenie.

metoda:3 Korzystanie z oprogramowania do odzyskiwania danych

Przywrócić pliki zaszyfrowane przez [email protected] z pomocą oprogramowania do odzyskiwania danych

Zdajemy sobie sprawę, jak ważny jest czas dla Ciebie. Okrywać zaszyfrowane dane nie mogą być przywrócone za pomocą powyższych metod, użytkownicy powinni przywrócić i odzyskać oryginalne dane za pomocą oprogramowania do odzyskiwania danych.