W dzisiejszych czasach [email protected] Ransomware pojawił się w cyberprzestępczym świecie jako nowsza wersja Scarab. Aby uzyskać pełne informacje o [email protected] Ransomware i jest to doskonały przewodnik usuwania, należy przejść do tego postu całkowicie.

Raport z analizy eksperta na [email protected] Ransomware

| Nazwa zagrożenia | [email protected] Ransomware |

| Typ zagrożenia | Złośliwe oprogramowanie kodera plików |

| Kategoria | Ransomware |

| Wariant | Scarab-Bomber Ransomware |

| Należy do | Rodzina Scarab |

| Odkryto w | 16 października 2018 r |

| Poziom ryzyka |  |

| Zagrożone komputery | Wygraj 32 i 64 |

| Rozszerzenie pliku | .yourhope @ airmail.cc |

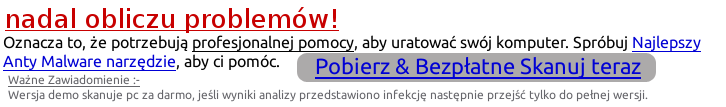

| Uwaga okupu | JAK ODZYSKAĆ SZYFROWANE PLIKI.txt |

| Adres e-mail | [email protected] i [email protected] |

| Rozwiązanie do usuwania | Użyj Windows Scanner Tool , aby zidentyfikować i pozbyć się [email protected] Ransomware |

Wszystkie najważniejsze informacje na temat [email protected] Ransomware

[email protected] Ransomware jest nowym członkiem rodziny Scarab. Nazwa tego złośliwego oprogramowania szyfrującego pliki jest oparta na adresie e-mail i rozszerzeniu używanym przez najnowszy wariant Scarab-Bomber Ransomware. Korzysta z adresu e-mail [email protected], który blokuje wszystkie pliki przechowywane na komputerze PC przy użyciu zaawansowanego algorytmu szyfrowania plików i używa przyrostka .Yourhope @ airmail.cc do końca nazwy zablokowanych lub zaszyfrowanych plików. Jeśli uważasz, że jest zbyt wiele różnic między [email protected] Ransomware i innym członkiem Scarab, to jesteś w błędzie. Podobnie jak w przypadku innego członka Scarab, został on również stworzony i wykorzystywany przez hakerów do zarabiania pieniędzy od użytkowników, których dotyczy problem.

Opis okupu Uwaga wyświetlana przez [email protected] Ransomware

[email protected] Ransomware jest również znany z wykonywania procedury szyfrowania plików. Po udanym szyfrowaniu dostarcza plik tekstowy zatytułowany JAK ODZYSKAĆ SZYFROWANE PLIKI.txt, który służy jako notatkę okupu. Okazuje się, że ofiara okupu twierdzi, że ich pliki są zablokowane za pomocą [email protected] Ransomware i muszą zapłacić wysoką opłatę za okup, aby odzyskać swoje pliki. Oświadczenie o okupu wyraźnie informuje ofiarę o zapłaceniu okupu za Bitcoin, a także ostrzega ofiary, aby podniosły cenę opłaty okupowej, jeśli ofiary nie uiszczą opłaty za okup w przewidzianym terminie. Aby nakłonić użytkownika do zakupu unikalnego klucza deszyfrowania plików, oferuje odszyfrowanie 3 plików o rozmiarze mniejszym niż 10 MB.

Expert's Not Recommended User To Trust On Ransom Note of [email protected] Ransomware

Pomimo wszystkich faktów eksperci od bezpieczeństwa nie zalecili użytkownikom, którzy ponieśli konsekwencje, zapłacenia okupu za programowanie dla deweloperów oprogramowania [email protected], ponieważ ujawnili, że hakerzy często ignorują ofiary po otrzymaniu opłaty okupowej. Krótko mówiąc, płacenie pieniędzy doprowadzi cię do danych, a także do utraty pieniędzy na zawsze. Dlatego należy postępować zgodnie z poniższym przewodnikiem usuwania [email protected] Ransomware, jak w dokładnej kolejności zamiast płacenia opłaty okupu lub pisania wiadomości e-mail do [email protected].

Kanały proliferacji [email protected] Ransomware

Należący do rodziny Scarab, [email protected] Ransomware rozprzestrzenia się również na komputerze potajemnie za pomocą kilku sposobów, ale niektóre z najczęstszych źródeł to:

- Pakiety shareware lub freeware

- Wiadomości-śmieci lub załącznik wiadomości-śmieci

- Zainfekowane urządzenia peryferyjne

- Witryna do udostępniania plików P2P

- Drive-by-downloads, exploity kit, witryna hazardowa i wiele innych.

Darmowe skanowanie swój Windows PC aby wykrycia [email protected] Ransomware

Usuń [email protected] Ransomware From Your PC

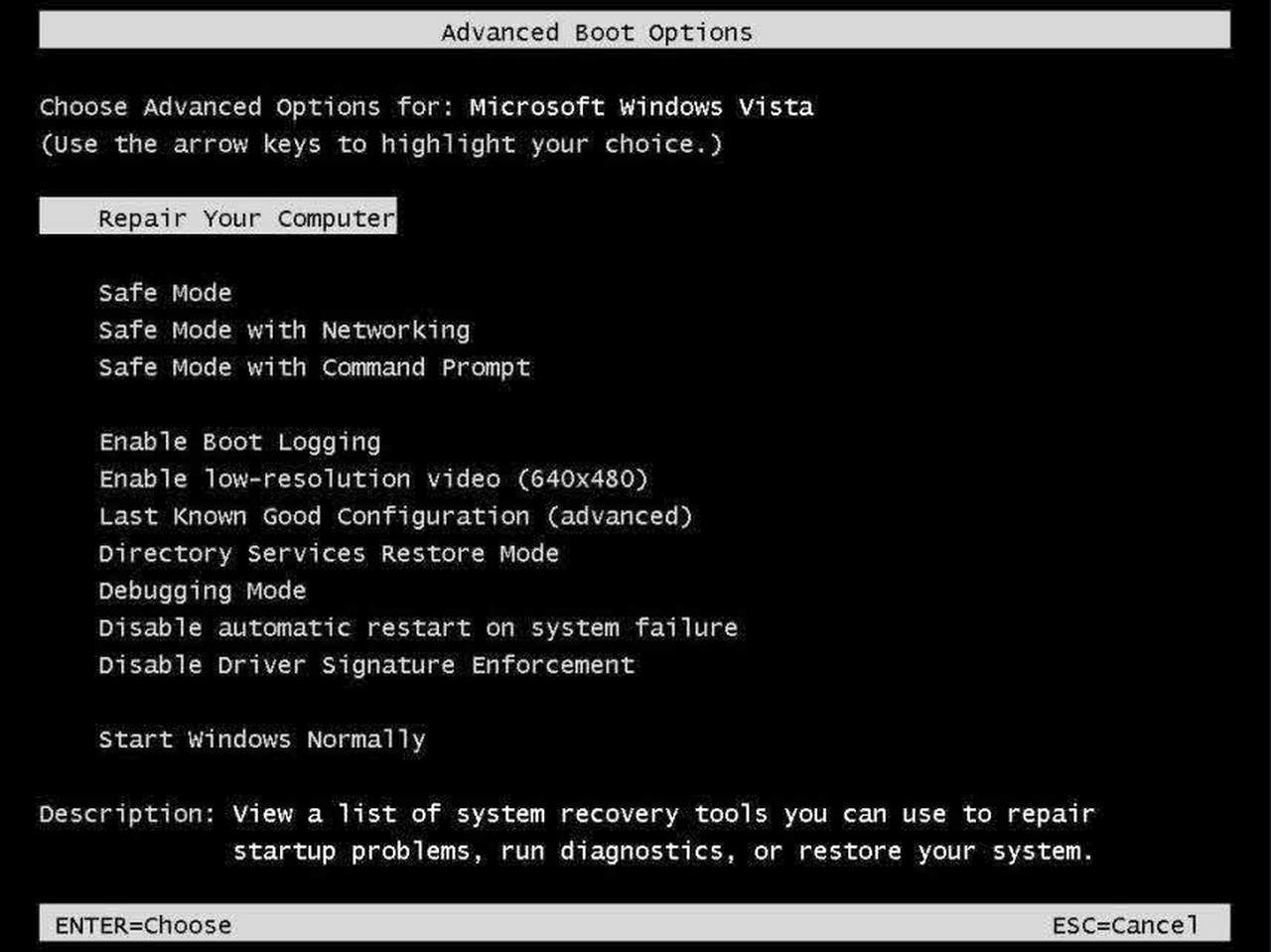

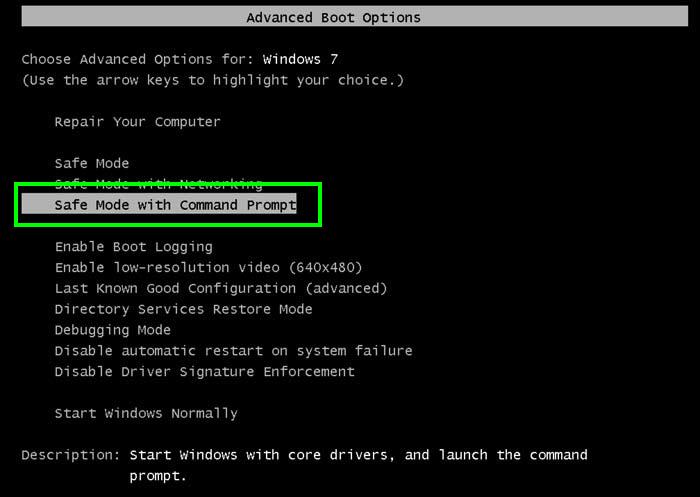

Krok 1: Usuń [email protected] Ransomware w trybie awaryjnym z wierszem polecenia:

- Odłącz komputer z dostępem do sieci.

- Kliknij przycisk Uruchom ponownie i naciskaj klawisz F8 podczas ponownego uruchamiania systemu regularnie.

- Gdy “Menu opcji zaawansowanych systemu Windows” pokazują się na ekranie.

- Następnie wybrać “Tryb awaryjny z wierszem polecenia” i naciśnij Enter.

- Musisz zalogować się do komputera z konta administratora do pełnego przywileju.

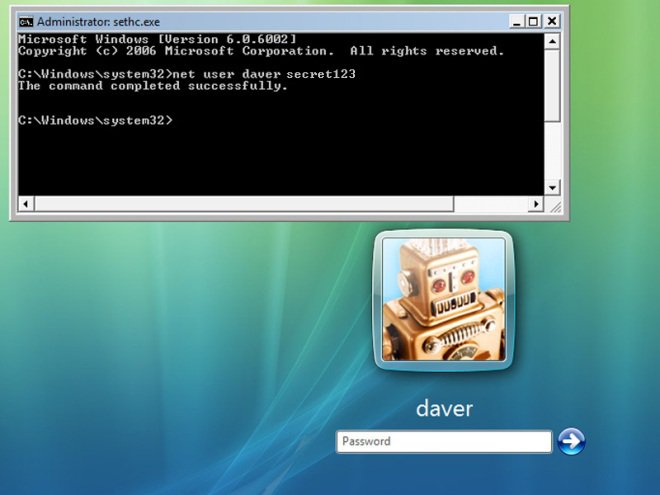

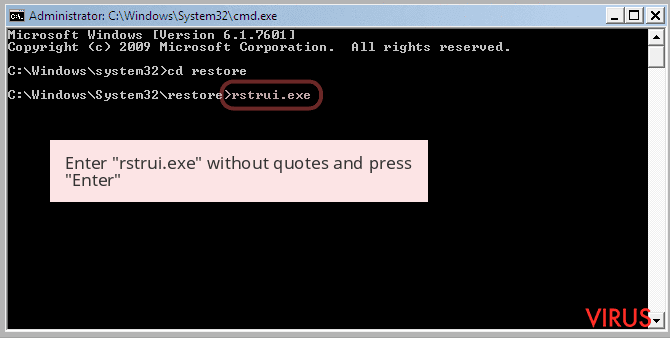

- Gdy pojawi się okno wiersza polecenia wpisz rstrui.exe i naciśnij Enter

- Teraz postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć przywracanie systemu.

Krok 2: Usuń [email protected] Ransomware użyciu msconfig w trybie awaryjnym:

- Wyłącz komputer i uruchom ponownie.

- Podczas uruchamiania wciśnij klawisz “F8” ciągły, aby otworzyć “Menu opcji zaawansowanych systemu Windows”.

- Za pomocą klawiszy strzałek, aby wybrać opcję “Tryb awaryjny” i naciśnij Enter.

- Po instalacji zacząć przejść do menu Start. Wpisz “msconfig” w polu wyszukiwania i uruchomić aplikację.

- Przejdź do karty Uruchamianie i szukać plików z% AppData% lub% TEMP% folderów za pomocą rundll32.exe. Zobacz poniższy przykład:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nazwa_użytkownika \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Wyłącz wszystkie złośliwe wpisy i zapisać zmiany.

- Teraz uruchom ponownie komputer w normalny sposób.

Krok 3: zabić Malicious procesem związanym [email protected] Ransomware

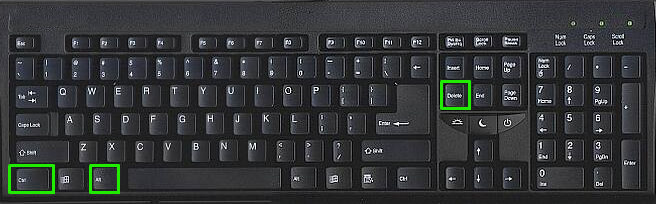

- Naciśnij Ctrl + Alt + Del przyciski razem.

- Będzie ona otworzyć Menedżer zadań na ekranie.

- Przejdź do procesu Tab i znaleźć [email protected] Ransomware proces związany.

- Kliknij Zakończ proces teraz, aby zatrzymać proces uruchomiony.

Krok 4: Usuwanie wirusów z rejestru [email protected] Ransomware Entry

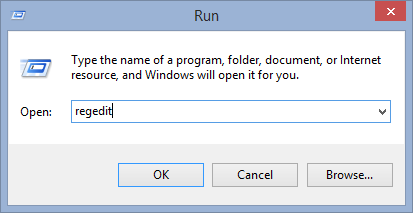

- Naciśnij klawisz “Windows + R” razem, aby otworzyć Run Box.

- Wpisz “regedit” i kliknij przycisk OK.

- Znajdź i usuń [email protected] Ransomware podobne wpisy.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Teraz mam nadzieję, że masz całkowicie usunąć wirusa z komputera [email protected] Ransomware. Jeśli nadal dostaję komunikat okupu od groźby lub w stanie uzyskać dostęp do plików, oznacza to, że wirus nadal do komputera. W takiej sytuacji nie ma innego wyjścia oprócz usunięcie tego wirusa za pomocą dowolnego narzędzia do usuwania złośliwego oprogramowania potężny.

Zważywszy, że jeśli masz kopię zapasową zainfekowanych lub zaszyfrowanych plików, a następnie można również ponowna instalacja systemu operacyjnego Windows. Spowoduje to usunięcie wszystkich plików i danych, jak wraz z zakażeniem [email protected] Ransomware. Dostaniesz całkowicie pusty systemu komputerowego bez plików. Teraz można korzystać z kopii zapasowej, aby uzyskać dostęp do plików. Jeśli nie ma żadnych kopii zapasowych, a następnie za pomocą narzędzia do usuwania złośliwego oprogramowania jest lepszym rozwiązaniem dla Ciebie.

Jeśli masz jakieś pytania lub pytanie dotyczące komputera, a następnie można łatwo zwrócić się do problemu z naszymi ekspertami. Przejdź do strony Zadaj dowolne pytanie i uzyskać odpowiedź na zapytania bezpośrednio spoza ekspertów.