G2-tmpa1i.exe G4-tmpa1i.exe – Kasować G2-tmpa1i.exe G4-tmpa1i.exe

[su_note note_color=”#DCDEFD” text_color=”#333333″ radius=”3″ class=””] G2-tmpa1i.exe G4-tmpa1i.exe ALIASES – Arcade Safari, Privacy SafeGuard, CDT, BHO.axu, GSim, TrustIn Bar, Bh.FFF, Fizzle, Wazam, Adhelper, Gen.AdWare, Toolbar.Dealio, Starcross 1.0, SearchNugget[/su_note]

[su_table url=”” responsive=”no” class=””]

| Nazwa pliku złośliwego oprogramowania | G2-tmpa1i.exe G4-tmpa1i.exe |

| Niebezpieczny | |

| Liczba zgłaszanych zagrożeń | 197 |

| Typ pliku | Executable File |

| Opis | G2-tmpa1i.exe G4-tmpa1i.exe jest Executable File plik, złośliwe oprogramowanie zainfekowane i zgłoszone 197 czasy. Bezpłatnie Pobierz skaner naprawić błędy G2-tmpa1i.exe G4-tmpa1i.exe |

| Ostatnio zaktualizowany | 25-Jun-2018 |

[/su_table]

G2-tmpa1i.exe G4-tmpa1i.exe PRZEGLĄD

G2-tmpa1i.exe G4-tmpa1i.exe zostaje zainfekowany z powodu jakiegoś oprogramowania stron trzecich lub z powodu jakiejś infekcji wirusowej. Być może zainstalowałeś poniższą aplikację lub inne wolne oprogramowanie. Niektóre z zgłoszonych programów są Global Consciousness Widget 1.0 , QClip 1.2b174 , BugHunt 1.0 , The Three Pandas Animated Storybook 2.5 , iBabel 3.0 , iDefrag , SquidMan , PDF417 Encoder 11.0 , NIR Color 1.23 , PDF2Office for iWork 2.0 , Disk Map 1.0 , iRAL 1.6 , ThinkGeek LED Clock 1.2.1 , Xilisoft Video Converter Standard 7

G2-tmpa1i.exe G4-tmpa1i.exe – Szczegóły techniczne

| Ostrzeżenie, wiele skanerów antywirusowych wykrywa G2-tmpa1i.exe G4-tmpa1i.exe jako zagrożenie dla twojego komputera | ||

| G2-tmpa1i.exe G4-tmpa1i.exe jest oznaczony przez te narzędzia Anti-Malware Scanner | ||

| Oprogramowanie antywirusowe | Wersja | Wykrycie |

| eScan | 2018.5.2151 | Pospolity |

| CrowdStrike Falcon (ML) | 6.6.127151 | Porywacz przeglądarki.Win64.G2-tmpa1i.exe G4-tmpa1i.exe.BC |

| Sophos AV | 6.325537 | Wariant Win64/Malware.G2-tmpa1i.exe G4-tmpa1i.exe.A |

| VX Vault | 4.6.817 | Insurancepuma.com |

| Sugestia: Natychmiast usuń G2-tmpa1i.exe G4-tmpa1i.exe – Darmowe pobieranie | ||

- %Pliki programów%\G2-tmpa1i G4-tmpa1i\G2-tmpa1i.exe G4-tmpa1i.exe

(Uwaga: %Pliki programów% oznacza, że jest to domyślny folder, w którym zainstalowane jest dowolne oprogramowanie C:\Pliki programów.)

Wirus może utworzyć te foldery:

- %Pliki programów%\G2-tmpa1i G4-tmpa1i

- %Pliki programów%\G2-tmpa1i G4-tmpa1i\AKTUALIZACJA

(Uwaga: %Pliki programów% – To jest domyślny folder, jeśli nie zmieniłeś domyślnej opcji Like C:\Pliki programów.)

G2-tmpa1i.exe G4-tmpa1i.exe powiązane Inne modyfikacje systemu

G2-tmpa1i.exe G4-tmpa1i.exe uszkodzenie może usunąć następujące pliki:

- %Temp%\jsrr.tmp

- %Temp%\jfsmb.tmp

(Uwaga: %Temp% jest folderem tymczasowym systemu operacyjnego Windows, – C:\Windows\Temp or C:\WINNT\Temp.)

Dodaje następujące klucze rejestru:

HKEY_CURRENT_USER\AppEvents\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Console\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Control Panel\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Environment\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\EUDC\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Identities\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Keyboard Layout\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Network\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Printers\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Software\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\System\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Volatile Environment\G2-tmpa1i G4-tmpa1i

Od Gdzie pojawiła się korupcja G2-tmpa1i.exe G4-tmpa1i.exe

- %Pliki programów%\G2-tmpa1i G4-tmpa1i\AKTUALIZACJA\G2-tmpa1i.exe G4-tmpa1i.exe

- %Desktop%\G2-tmpa1i G4-tmpa1i\G2-tmpa1i.exe G4-tmpa1i.exe

Inne szczegóły

G2-tmpa1i.exe G4-tmpa1i.exe Korupcja wywołuje inne infekcje. Ransomware & Trojan zgłaszany na PC, na którym wykryto zainfekowane G2-tmpa1i.exe G4-tmpa1i.exe

[su_box title=”Jak naprawić związane z G2-tmpa1i.exe G4-tmpa1i.exe problemy” style=”default” box_color=”#333333″ title_color=”#FFFFFF” radius=”3″ class=””] Problemy

Proces 1 – Pobierz to oprogramowanie naprawić problem związany z G2-tmpa1i.exe G4-tmpa1i.exe jak G2-tmpa1i.exe G4-tmpa1i.exe Korupcja, G2-tmpa1i.exe G4-tmpa1i.exe nie znaleziony, Brak pliku G2-tmpa1i.exe G4-tmpa1i.exe, Nie można uruchomić [PODANIE]. Brak wymaganego komponentu: G2-tmpa1i.exe G4-tmpa1i.exe Proszę zainstalować [PODANIE] znowu, Nie mogę znaleźć [ŚCIEŻKA]\G2-tmpa1i G4-tmpa1i\G2-tmpa1i G4-tmpa1i, Uruchomienie tej aplikacji nie powiodło się, ponieważ nie znaleziono G2-tmpa1i.exe G4-tmpa1i.exe. Ponowne zainstalowanie aplikacji może rozwiązać ten problem. Zobacz szczegółowy proces

Proces 2 – Ręczna metoda naprawy błędu G2-tmpa1i.exe G4-tmpa1i.exe

[/su_box]

Proces 1 – Automatyczny przewodnik usuwania G2-tmpa1i.exe G4-tmpa1i.exe

Po pierwsze Pobieranie & zainstalować G2-tmpa1i.exe G4-tmpa1i.exe Malware Scanner

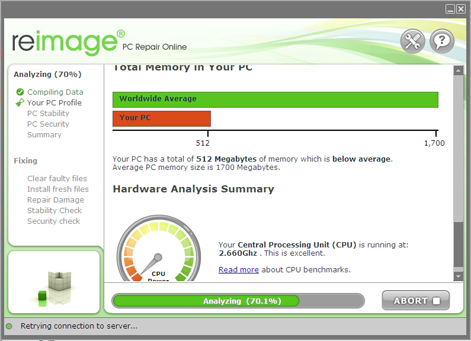

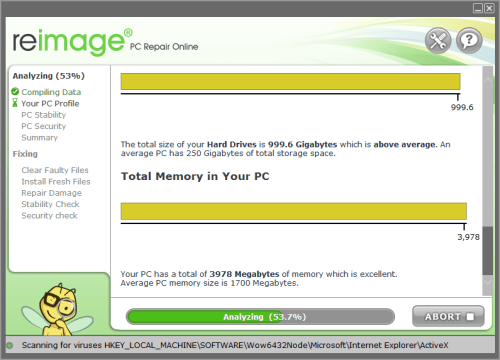

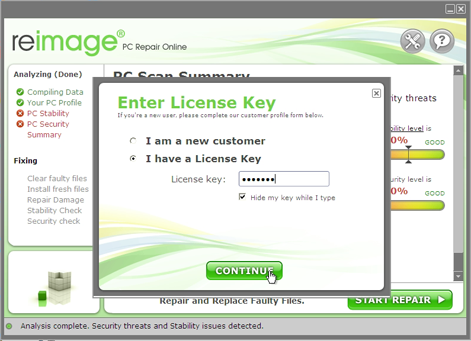

Krok 1: W pierwszym kroku kompiluje wszystkie dane przechowywane na komputerze i identyfikuje przyczynę problemu z powodu G2-tmpa1i.exe G4-tmpa1i.exe. Następnie zaczyna sprawdzać sprzęt.

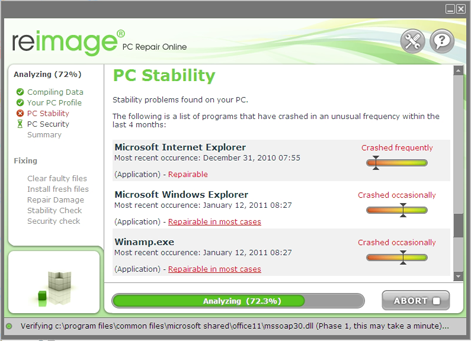

Krok 2: W drugim kroku wykryje G2-tmpa1i.exe G4-tmpa1i.exe prowadząc do problemu stabilności w komputerze.

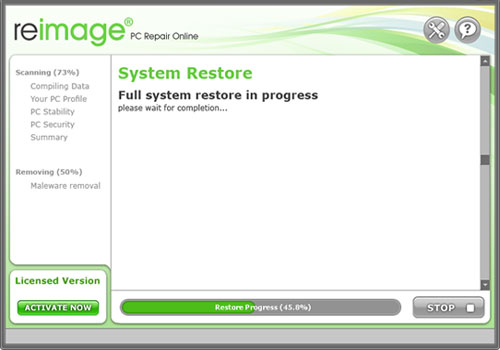

Krok 3: Następnie rozpoczyna proces przywracania systemu.

Krok 4: Następnie skaner G2-tmpa1i.exe G4-tmpa1i.exe skanuje całkowitą pamięć komputera.

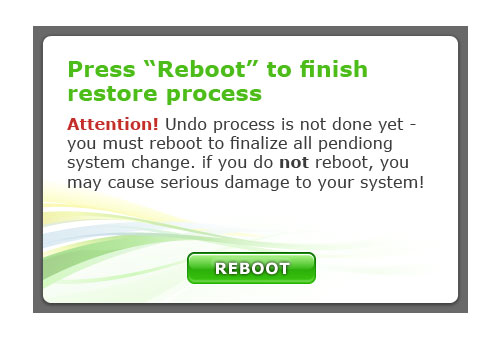

Krok 5: Następnie naciśnij przycisk restartu, aby zakończyć proces przywracania.

Krok 6: Przejdź na licencję, aby usunąć G2-tmpa1i.exe G4-tmpa1i.exe całkowicie z komputera i naprawić wszelkie inne problemy spowodowane przez wirus G2-tmpa1i.exe G4-tmpa1i.exe.

Proces 2 – Ręczna metoda naprawy błędu G2-tmpa1i.exe G4-tmpa1i.exe

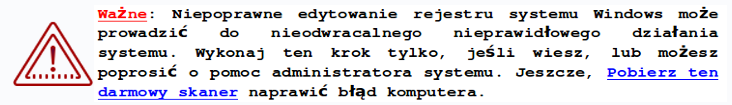

Krok 1

Usuń ten klucz rejestru

HKEY_CURRENT_USER\AppEvents\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\AppEvents\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Console\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Control Panel\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Environment\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\EUDC\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Identities\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Keyboard Layout\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Network\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Printers\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Software\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\System\G2-tmpa1i G4-tmpa1i

HKEY_CURRENT_USER\Volatile Environment\G2-tmpa1i G4-tmpa1i

Krok 2

In HKEY_CURRENT_USER\Software\G2-tmpa1i G4-tmpa1i

In HKEY_CURRENT_USER\Software\G2-tmpa1i G4-tmpa1i

Krok 3

Wyszukaj i usuń te pliki

Niektóre złośliwe pliki są ukryte. Wybierz opcję wyświetlania wszystkich ukrytych plików

%Pliki programów%\G2-tmpa1i G4-tmpa1i\AKTUALIZACJA\G2-tmpa1i.exe G4-tmpa1i.exe

%Desktop%\G2-tmpa1i.exe G4-tmpa1i.exe

Krok 4

Wyszukaj i usuń G2-tmpa1i G4-tmpa1i teczka

Najpierw zaznacz opcję, aby wyświetlić wszystkie ukryte pliki

%Pliki programów%\G2-tmpa1i G4-tmpa1i

%Pliki programów%\G2-tmpa1i G4-tmpa1i\AKTUALIZACJA

Krok 5

Przywracać G2-tmpa1i G4-tmpa1i plik. Tylko przywróć plik systemu operacyjnego Microsoft.