Czym jest Cerber Ransom

Ostatnio rozmawiając Cerber Ransomware został opracowany i uruchomiony jako usługa przez późniejszego rosyjskiego forum. Znaczy, że jest to rodzaj szkodnika jako usługa (RAA), przewidzianej dla stron trzecich do dystrybucji szkodnika. Zważywszy deweloperów zarabiać na swoich klientów na każdym zapłaty kwoty okupu. Jest to nowy rodzaj ransomwere który może mówić do informowania ofiar, że pliki na komputerze zostały zaszyfrowane. Cerber Ransomware wykorzystuje AES – 256 algorytmu szyfrowania plików i dodaj rozszerzenie .CERBER z unikalnym zestawem znaków dla każdej ofiary.

Podobnie Lockey ransomware, Cerber Ransomwere uruchomić również skanować wszystkie dyski sieciowe, akcje i udziały unmapped. Po pełnym skanowaniu szyfruje wszystkie rodzaje plików dla użytkowników niepokoju. To nie szyfruje pliki systemowe, ale wprowadzać zmiany na nich. To sprawi, że zmiany w dzienniku rozruchu, MBR i niektórych wpisów rejestru "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe" do konfiguracji systemu komputerowego systemu Windows do automatycznego uruchamiania w trybie awaryjnym z obsługą sieci włączone, a także uruchomić się przy każdym ponownym uruchomieniu systemu. Gdy użytkownik uruchamia się i zalogować się w urządzeniu, a następnie znaleźć wygaszacz ekranu jako okupu przez Cerber. To również wyświetlać straszny, ale fałszywe ostrzeżenia i rozpocząć proces restartu. Na drugim restarcie Windows uruchamia się w trybie normalnym, plik Ustawienia Konfiguracja ransomware uruchomić się i rozpocząć szyfrowanie plików.

Pliki Wykonane przez Cerber RansomWare

- Zespół HKCU \ Control \ Pulpit \ Scrnsave.exe "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

- Procesor HKCU \ Software \ Microsoft \ Command \ AutoRun "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

- HKCU \ Software \ Microsoft \ Windows \ CurrentVersion \ Policies \ Explorer \ Run "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

- HKCU \ Software \ Microsoft \ Windows \ CurrentVersion \ Run \ [random] "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

- HKCU \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce \ [random] "% AppData% \ {2ED2A2FE-872C-D4A0-17AC-E301404F1CBA} \ [random] .exe"

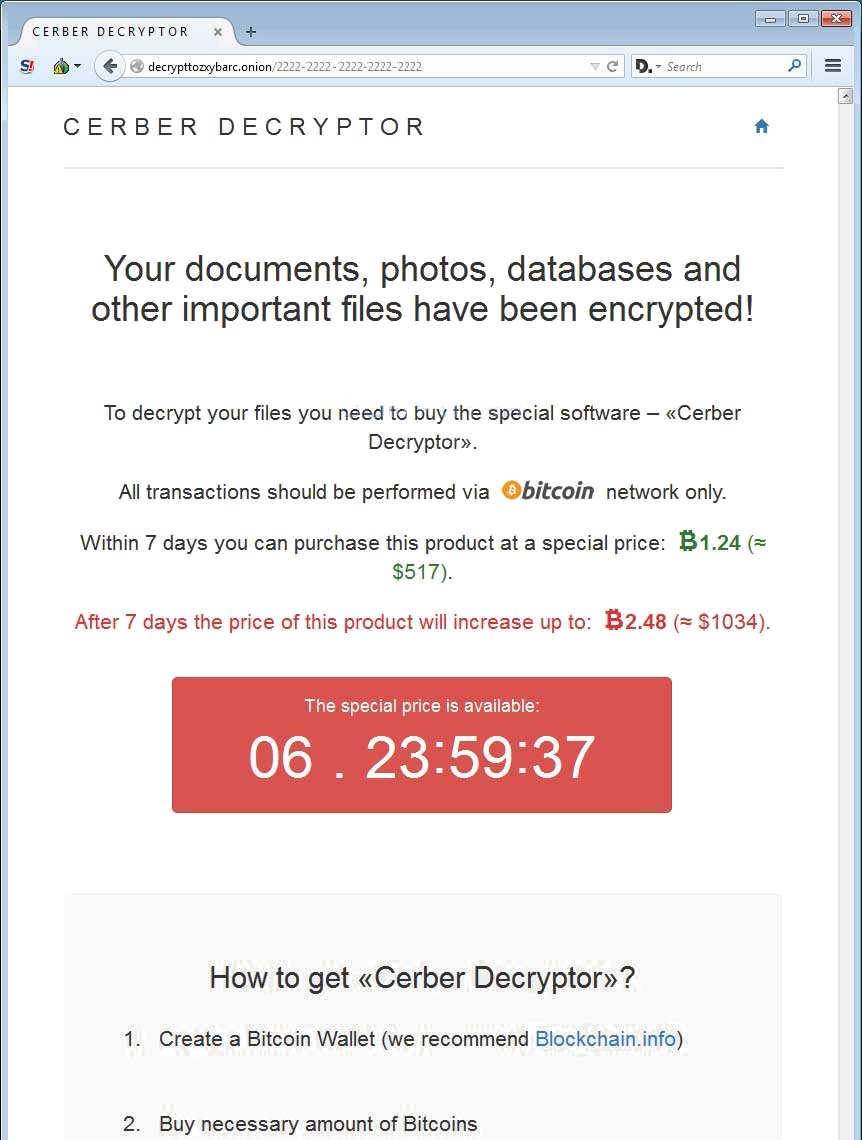

Po complition szyfrowania plików, to zrobić trzy okupu notatka – # odszyfrować My Files # .txt, # odszyfrować moje pliki .html #, # i odszyfrowywania My Files # .vbs. Użytkownik znaleźć te zanotowane na pulpicie i każdego folderu, w którym pliki zostały encrpted. # Odszyfrować My Files # .vbs jest skrypt Visual Basic, który zbudowany jest mówić o użytkowników na komputerze szyfrowania plików. Te notatki zawiera również szczegóły zapłacić około $ 500 w ciągu siedmiu dni i dwukrotnie kwotę na kolejne siedem dni. Cerber okup notatki zawierają również decrypttozxybarc.onion i witryn Tor linki Cerber deszyfrującego do dokonywania płatności za pobranie oprogramowania i kluczy do deszyfrowania plików.

Pliki szyfrowane Cerber RansomWare

.oab, ods, .pdf, .pps, .ppsm, .ppt, .pptm, .prf, .pst, .contact, dbx, .doc, .docx, .jnt, .jpg, .mapimail, .msg , .rar, .rtf, .txt, wab, .xls, .xlsx, .xml, .zip, .1cd, aspx, .asx, .avi, bak, .cer, .cfg, .class,. config, .css, .csv, db, .dds, .dwg, .dxf, .flf, .flv, .html, .3 ds, .3G2, .3gp, .7z, .7zip, accdb, .aoi, asf, asp, .idx, js, .key, .kwm, .laccdb, .ldf, .lit, m3u, .mbx, .md NumerKopiiZapasowej, .mdf, mid, .mlb, .mov, .mp3 , .mp4, .mpg, .obj, .odt, .strona, .php, .psd, .pwm, rm, .mpg, .obj, .odt, .strona, .php, .psd, .pwm,. rm, .safe, .sav, .save, .sql, .srt, .swf, .thm, VOB, .wav, .wma, .wmv, .xlsb, .3dm, .aac, .ai, .arw, .c, .cdr, .cls, .cpi, .cpp, .cs, .db3, .docm, .dot, .dotm, dotx, .drw, .dxb, .eps, .fla, .flac, .fxg , .java, .m, m4v, .max, mdb, .pcd, .pct, .pl, .potm, .potx, .ppam, .ppsm, .ppsx, .pptm, .ps, .pspimage,. R3D, .rw2, .sldm, .sldx, .svg, tga, wps, .xla, .xlam, .xlm, .xlr, .xlsm, .xlt, .xltm, .xltx, .xlw, .act, adp, .al, .bkp, .blend, .cdf, .cdx, .cgm, .CR2, .crt, .DAC, .dbf, .dcr, .ddd, .design, .dtd, .fdb, .fff , .fpx, .h, .iif, .indd, .jpeg, .mos, .nd, .nsd, NSF, .nsg, .nsh, .odc, .odp, .oil, .pas, .pat. PEF, .pfx, .ptx, .qbb, .qbm, .sas7bdat, .say, .st4, .st6, .stc, .sxc, .sxw, .tlg, .wad, .xlk, .aiff, .bin, .bmp, .cmt, .dat, .dit, edb, .flvv, .gif, .groups, .hdd, .hpp, .log, .m2ts, .m4p, .mkv, mpeg, .ndf, .nvram , .ogg, ost, .pab, .pdb, .pif, .png, .qed, .qcow, .qcow2, .rvt, .st7, .stm, .vbox, .vdi, .vhd, .vhdx,. VMDK, .vmsd, .vmx, .vmxf, .3fr, .3pr, .ab4, accde, .accdr, .accdt, .ach, .acr, .adb, .ads, .agdl, .ait, .apj, .asm, .awg, .Tylna, .backup, .backupdb, .bank, .bay, .bdb, .bgt, .bik, .bpw, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .ce1 , .ce2, .cib, .craw, .CRW, .csh, .csl, .db_journal, .dc2, .dcs, .ddoc, .ddrw, .der, .DES po ich, .dgc, .djvu, .dng,. DRF, .dxg, eml, .erbsql, .erf, .exf, .ffd, .fh, .fhd, .gray, .grey, .gry, .hbk, .ibank, .ibd, .ibz, .iiq, .incpas, .jpe, .kc2, .kdbx, .kdc, .kpdx, .lua, .mdc, .mef, .mfw, .mmw, mny, .moneywell, .mrw, .myd, .ndd, .NEF , .NK2, .nop, .nrw, .ns2, .ns3, .ns4, .nwb, .nx2, .nxl, .nyf, .odb, .odf, .odg, .odm, .orf, .otg,. oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .pdd, .pem, .plus_muhd, .plc, pot, .pptx, .psafe3, .py, .qba, .qbr, .wpd, .x11, .x3f, .xis, .ycbcra, .yuv, .qbw, .qbx, .qby, .raf, .rat, .raw, .rdb, .rwl, .rwz, .s3db, .sd0 , .sda, .sdf, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srw, .st5, .st8, .std, .sti, .stw, .stx, .sxd, .sxg,. SXI, .sxm, .tex, .wallet, .wb2,

Jak usunąć Cerber RansomWare

Na pierwszy uruchomić na dowolnym komputerze docelowym, Cerber Ransomware sprawdzić lokalizację systemu komputerowego, czy znajduje się w – Azerbejdżanu, Armenii, Białorusi, Gruzji, Kirgistanu, Kazachstanu, Rosji, Mołdawii, Tadżykistanu, Turkmenistanu, Uzbekistanu, Ukrainy. W tych warunkach jest prowadzony proces zakończenia dla siebie w przeciwnym razie zostaną zainstalowane w folderze AppData w imieniu którego rozpoczyna się plik wykonywalny Windows. Użytkownik uzyskać bardzo rozczarowany z nagłym szyfrowania plików i mówienia powiadomień "Uwaga! Uwaga !, Uwaga! Dokumenty, zdjęcia, bazy danych i inne ważne pliki zostały zaszyfrowane. Na tekstu lub HTML Cerber Ransom pamiętać ofiara widzi łaciński cytat, który oznacza "To, co mnie nie zabije to mnie wzmocni". Więc dalej omówimy jak zabić Cerber szkodnika.

Jak usunąć wirusa ręcznie Cerber Ransomware

Krok 1: Aby usunąć tę paskudną infekcję RansomWare, musi być konieczne ponowne uruchomienie komputera w bezpieczny z sieci śledzić metody odpoczynku.

- Uruchom ponownie komputer i naciskaj klawisz F8 w sposób ciągły.

- Znajdziecie Boot Option Advance na ekranie komputera.

- Wybierz Tryb awaryjny z obsługą sieci za pomocą klawiszy strzałek.

- Zaloguj się do komputera z konta administratora.

Krok 2: Krok cały proces związany Cerber Ransomware

- Nacisnąć przyciski Windows + R, aby otworzyć razem Run Box.

- Typ “polecenie taskmgr” i kliknij przycisk OK lub nacisnąć klawisz Enter.

- Teraz przejdź do zakładki Process i dowiedzieć się proces związany Cerber Ransomware.

- Kliknij przycisk Zakończ proces, aby zatrzymać ten proces uruchomiony.

Krok 3: Przywracanie komputera z systemem Windows do ustawień fabrycznych

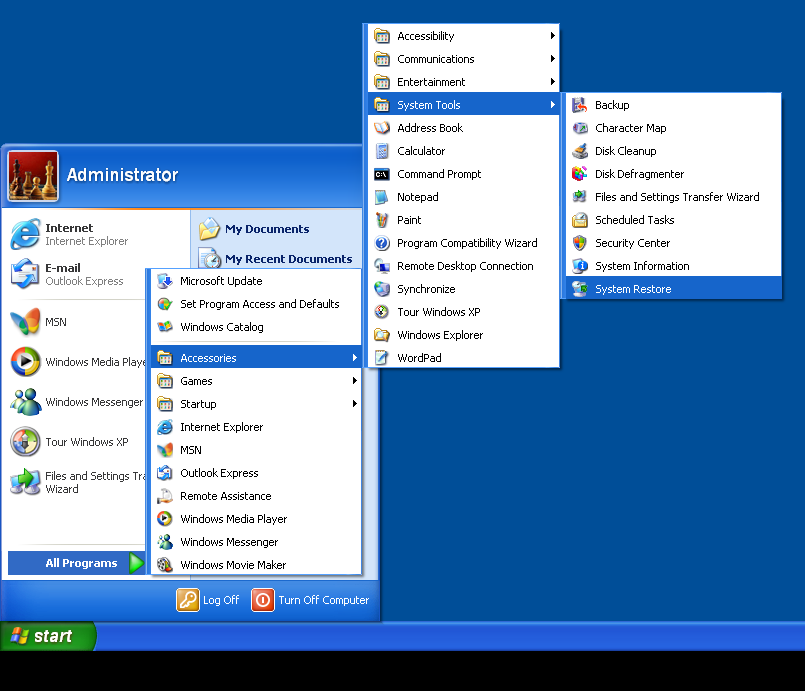

Przywracanie systemu Windows XP

- Zaloguj się do systemu Windows jako administrator.

- Kliknij Start> Wszystkie programy> Akcesoria.

- Znajdź Narzędzia systemowe i kliknij Przywracanie systemu.

- Wybierz Przywróć mój komputer do wcześniejszego stanu i kliknij przycisk Dalej.

- Wybierz punkt przywracania, gdy system nie został zainfekowany, a następnie kliknij Dalej.

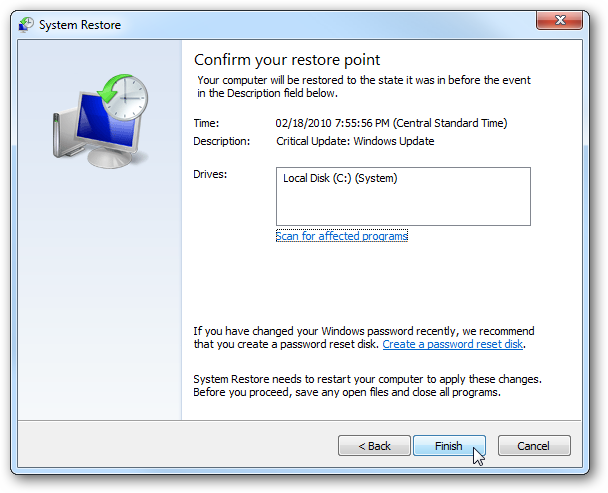

Przywracanie systemu Windows 7 / Vista

- Przejdź do menu Start i znaleźć przywracania w polu wyszukiwania.

- Teraz wybierz opcję Przywracanie systemu z wyników wyszukiwania.

- Od Przywracanie systemu okno, kliknij przycisk Dalej.

- Teraz wybrać punkty przywracania, gdy komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

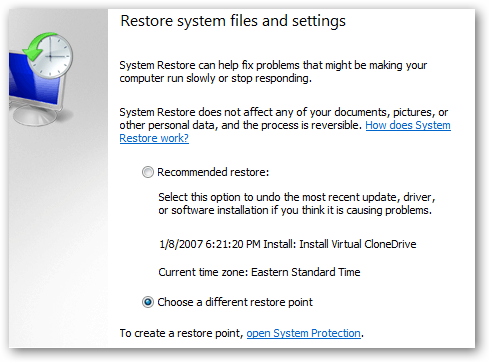

Przywracanie systemu Windows 8

- Przejdź do pola wyszukiwania i wpisz polecenie Panel sterowania.

- Wybierz Panel sterowania i otwórz opcję odzyskiwania.

- Teraz wybierz opcję Open System Restore.

- Dowiedz się ostatnio punktu przywracania, gdy komputer nie został zainfekowany.

- Kliknij przycisk Dalej i postępuj zgodnie z instrukcjami.

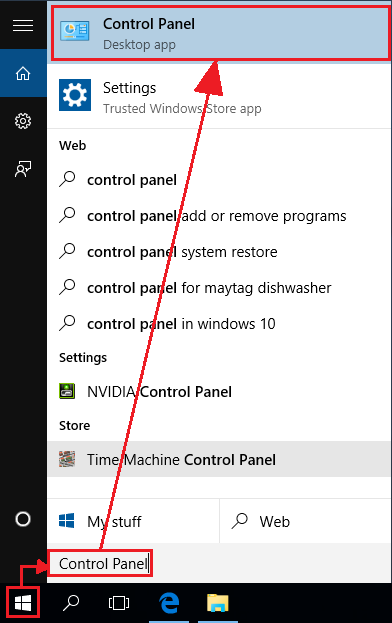

Przywracanie systemu systemie Windows 10

- Kliknij prawym przyciskiem myszy menu Start i wybierz polecenie Panel sterowania.

- Otwórz Panel sterowania i dowiedzieć się opcję odzyskiwania.

- Wybierz Restore odzyskiwania> Open System> Dalej.

- Wybierz punkt przywracania przed zakażeniem Dalej> Zakończ.

Nadzieję, że te manualne kroki pomogą Ci skutecznie usunąć infekcję Cerber Ransomware z komputera. Jeśli wykonano wszystkie powyższe czynności manualnych i nadal nie może uzyskać dostępu do plików lub nie można usunąć tę paskudną infekcję szkodnika z komputera, a następnie należy wybrać potężne narzędzie do usuwania złośliwego oprogramowania. Możesz łatwo usunąć tego szkodliwego wirusa z komputera za pomocą narzędzia innych firm. Jest to najlepszy i najbardziej prosty sposób, aby pozbyć się tej infekcji.

Jeśli masz jakieś pytania dotyczące tego zagrożenia lub ich usunięcia, a następnie można bezpośrednio zadać pytanie z naszych ekspertów. Panel doświadczonych i wykwalifikowanych specjalistów wsparcia tech czeka aby Ci pomóc.