Obecnie wiele wariantów Dharmy rośnie. Niedawno nowy program szyfrujący szkodliwe oprogramowanie o nazwie [email protected] Ransomware został zidentyfikowany przez ekspertów, którzy wymienili go w rodzinie Dharmy. Używa rozszerzenia .id- <8 chars>. [[email protected]] .like do szyfrowania plików i wyświetlania listu okupu. Jeśli twoje pliki zostały również zablokowane przez to dziwne rozszerzenie i chcesz odszyfrować pliki bez płacenia okupu, przeczytaj ten post całkowicie i wykonaj instrukcje zgodnie z kolejnością.

[email protected] Ransomware: It's Analysis Report

| Nazwa zagrożenia | [email protected] Ransomware |

| Rodzaj | Szyfrowanie plików, złośliwe oprogramowanie Crypto |

| Kategoria | Ransomware |

| Poziom ryzyka |  |

| Oparte na | Crysis Ransomware |

| Zagrożone komputery | System operacyjny Windows |

| Dostępne jako | Ransomware Builder Kit |

| Rozszerzenie pliku | .id- <8 chars>. [[email protected]] .like |

| Adres e-mail | [email protected] |

| Rozpakowanie plików | Możliwy |

| Aby wykryć [email protected] Ransomware i odszyfrować pliki, użytkownicy muszą pobrać narzędzie Windows Scanner Tool . | |

[email protected] Ransomware: Najnowszy członek Crysis Ransomware

[email protected] Ransomware to nowy członek rodziny Crysis, którego nazwa pochodzi od ich listu okupu i zwodniczego komunikatu wygenerowanego przez jego programistę na zaatakowanym komputerze z systemem Windows. Podobnie, jego poprzedni wariant, był również wykorzystywany przez grupę cyberprzestępców do wyłudzania pieniędzy od początkujących użytkowników w zamian za narzędzie do odszyfrowywania plików. Ten program ransomware jest tworzony przez hakerów za pomocą zestawu Ransomware Builder dla złych zamiarów. Znane jest głównie blokowanie plików użytkownika, w tym klipów audio lub wideo, baz danych, plików PDF, plików tekstowych, arkuszy kalkulacyjnych i wielu innych.

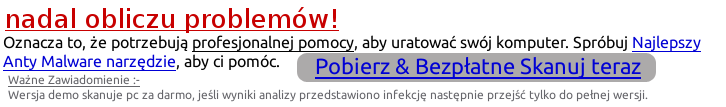

Typowe symptomy rozpoznania ataku [email protected] Ransomware

[email protected] Ransomware nie wymaga zatwierdzenia, aby wejść do twojego komputera i wykonać złośliwe procesy. Zainfekowani użytkownicy tego oprogramowania ransomware mogą łatwo rozpoznać jego atak, ponieważ dodaje on rozszerzenie .id- <8 chars>. [[email protected]] .like na końcu plików o zmienionej nazwie. Po zmianie nazwy plików staje się ona nieczytelna lub niedostępna, a następnie blokuje użytkownikom dostęp do nich. Następnie zapisał wiadomość o okupie na ekran komputera i cały zaszyfrowany folder jako [email protected]. W nocie okupu hakerzy instruują ofiary, aby uiściły żądaną okup, ale nie ma żadnej gwarancji, że otrzymasz narzędzie deszyfrujące. Tak więc, usuń [email protected] Ransomware z komputera, zamiast skontaktować się z jego programistą.

Główne źródło [email protected] Ransomware Attack

Ponieważ, [email protected] Ransomware jest nowym członkiem Crysis, więc nadal nie jest potwierdzone, że jak [email protected] Ransomware dokładnie się rozprzestrzenia. Jednak zespół ekspertów ds. Bezpieczeństwa założył, że jego metoda propagacji jest podobna do metody poprzedniej, co oznacza, że dotyczy ona głównie komputera z systemem Windows za pośrednictwem kampanii e-mailowych zawierających spam. Spamowe kampanie e-mailowe zawierają podejrzane załączniki dokumentów MS Office. Gdy użytkownicy otworzyli celowo lub nieumyślnie, załączniki automatycznie pobierają i instalują złośliwe oprogramowanie lub program, np. [email protected] Ransomware. Kolejnymi popularnymi kanałami dystrybucji są fałszywe narzędzia do aktualizacji oprogramowania, pirackie lub niewiarygodne witryny, sieci P2P, drive-by-downloads, zestawy exploitów, skażone urządzenia i wiele innych.

Darmowe skanowanie swój Windows PC aby wykrycia [email protected] Ransomware

Usuń [email protected] Ransomware From Your PC

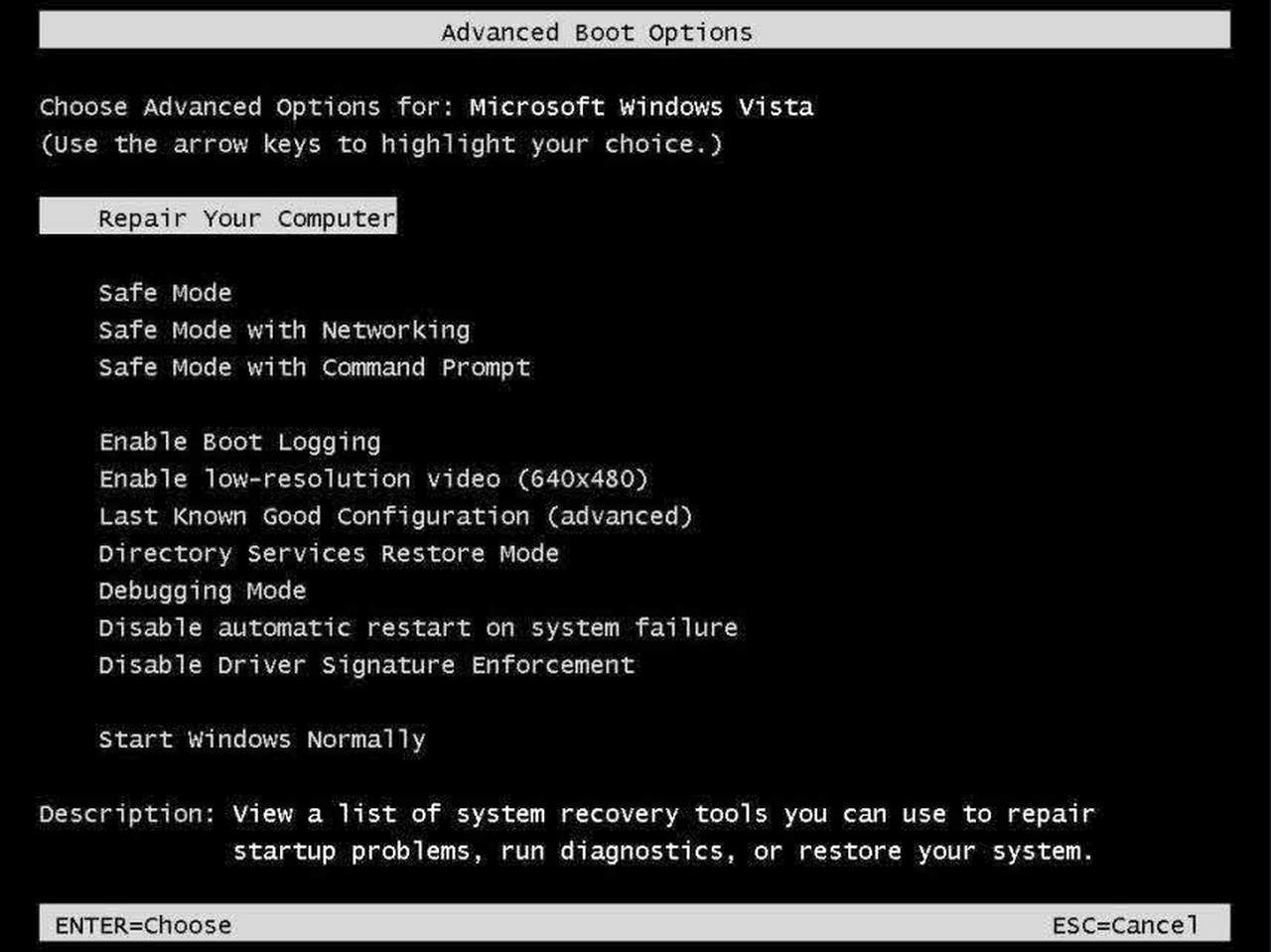

Krok 1: Usuń [email protected] Ransomware w trybie awaryjnym z wierszem polecenia:

- Odłącz komputer z dostępem do sieci.

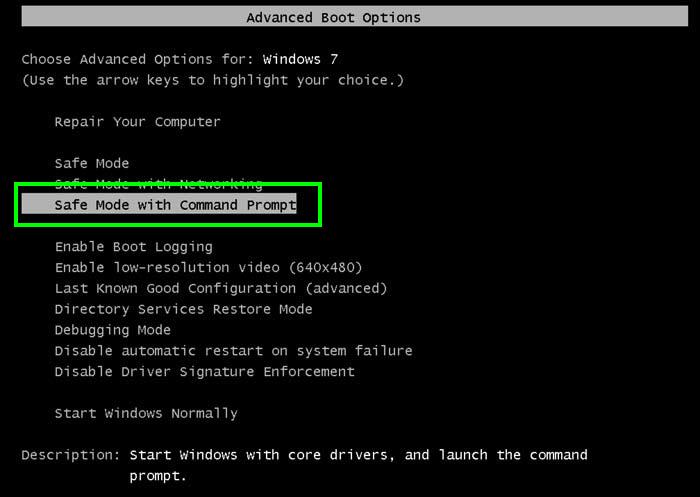

- Kliknij przycisk Uruchom ponownie i naciskaj klawisz F8 podczas ponownego uruchamiania systemu regularnie.

- Gdy “Menu opcji zaawansowanych systemu Windows” pokazują się na ekranie.

- Następnie wybrać “Tryb awaryjny z wierszem polecenia” i naciśnij Enter.

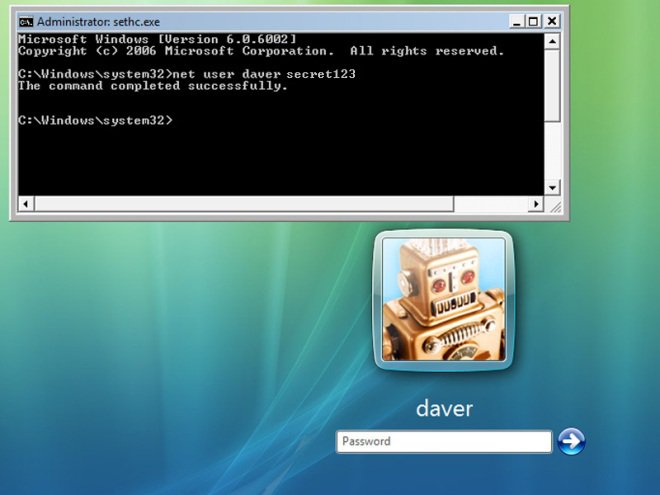

- Musisz zalogować się do komputera z konta administratora do pełnego przywileju.

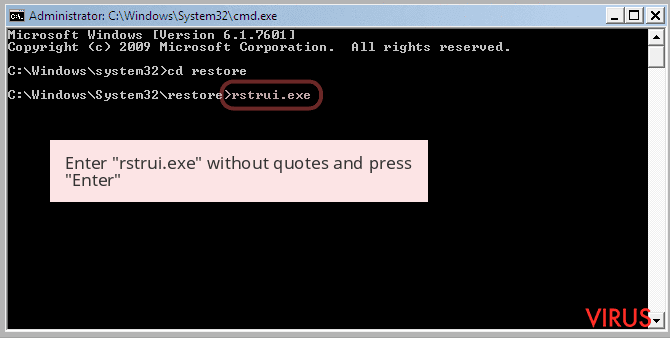

- Gdy pojawi się okno wiersza polecenia wpisz rstrui.exe i naciśnij Enter

- Teraz postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć przywracanie systemu.

Krok 2: Usuń [email protected] Ransomware użyciu msconfig w trybie awaryjnym:

- Wyłącz komputer i uruchom ponownie.

- Podczas uruchamiania wciśnij klawisz “F8” ciągły, aby otworzyć “Menu opcji zaawansowanych systemu Windows”.

- Za pomocą klawiszy strzałek, aby wybrać opcję “Tryb awaryjny” i naciśnij Enter.

- Po instalacji zacząć przejść do menu Start. Wpisz “msconfig” w polu wyszukiwania i uruchomić aplikację.

- Przejdź do karty Uruchamianie i szukać plików z% AppData% lub% TEMP% folderów za pomocą rundll32.exe. Zobacz poniższy przykład:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nazwa_użytkownika \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Wyłącz wszystkie złośliwe wpisy i zapisać zmiany.

- Teraz uruchom ponownie komputer w normalny sposób.

Krok 3: zabić Malicious procesem związanym [email protected] Ransomware

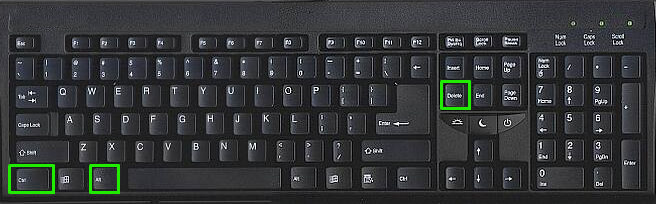

- Naciśnij Ctrl + Alt + Del przyciski razem.

- Będzie ona otworzyć Menedżer zadań na ekranie.

- Przejdź do procesu Tab i znaleźć [email protected] Ransomware proces związany.

- Kliknij Zakończ proces teraz, aby zatrzymać proces uruchomiony.

Krok 4: Usuwanie wirusów z rejestru [email protected] Ransomware Entry

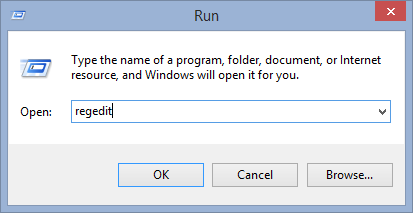

- Naciśnij klawisz “Windows + R” razem, aby otworzyć Run Box.

- Wpisz “regedit” i kliknij przycisk OK.

- Znajdź i usuń [email protected] Ransomware podobne wpisy.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Teraz mam nadzieję, że masz całkowicie usunąć wirusa z komputera [email protected] Ransomware. Jeśli nadal dostaję komunikat okupu od groźby lub w stanie uzyskać dostęp do plików, oznacza to, że wirus nadal do komputera. W takiej sytuacji nie ma innego wyjścia oprócz usunięcie tego wirusa za pomocą dowolnego narzędzia do usuwania złośliwego oprogramowania potężny.

Zważywszy, że jeśli masz kopię zapasową zainfekowanych lub zaszyfrowanych plików, a następnie można również ponowna instalacja systemu operacyjnego Windows. Spowoduje to usunięcie wszystkich plików i danych, jak wraz z zakażeniem [email protected] Ransomware. Dostaniesz całkowicie pusty systemu komputerowego bez plików. Teraz można korzystać z kopii zapasowej, aby uzyskać dostęp do plików. Jeśli nie ma żadnych kopii zapasowych, a następnie za pomocą narzędzia do usuwania złośliwego oprogramowania jest lepszym rozwiązaniem dla Ciebie.

Jeśli masz jakieś pytania lub pytanie dotyczące komputera, a następnie można łatwo zwrócić się do problemu z naszymi ekspertami. Przejdź do strony Zadaj dowolne pytanie i uzyskać odpowiedź na zapytania bezpośrednio spoza ekspertów.