| Ostrzeżenie, wiele skanerów antywirusowych wykrywa [email protected] ransomware jako zagrożenie dla twojego komputera | ||

| [email protected] ransomware jest oznaczony przez te skanery antywirusowe | ||

| Oprogramowanie antywirusowe | Wersja | Wykrycie |

| SUPERAntiSpyware | 2018.3.1841 | Niespecyficzne |

| ESET-NOD32 | 5.1.445511 | [email protected] ransomware.CA |

| Sophos AV | 2.129615 | Wariant z Win32/trojań[email protected] ransomware.A |

| SCUMWARE.org | 8.5.805 | Dpevflbg Toolbar, WinSpyControl |

| Sugestia: Odinstaluj [email protected] ransomware Całkowicie – do pobrania za darmo | ||

[email protected] ransomware może wejść do komputera za pomocą tego oprogramowania. Jeśli ich nie zainstalowałeś, pozbądź się z nich PhotoLine 17.55 , Yoga 1.2 , DiskWave 0.4.0 , MasterPiece 1.0 , 4Videosoft Blu-ray to AVI Ripper SE , Jane\’s Zoo 2.0 , Web iPhoto Access 2.5 , PDF Protector 1.2.1 , Bobby Carrot 1 CLSX 1.0 , InstantPhotoSketch Pro 2.0 | |

Raport analizy głębokości [email protected] ransomware

[email protected] ransomware to nowo odkryte oprogramowanie ransomware, które jest w stanie kierować niemal wszystkie systemy działające w systemie operacyjnym Windows, takie jak Windows XP, Me, NT, Server, Vista, 7, 8 i najnowsza wersja Windows 10. Według naukowców jest w fazie rozwoju i jest zbyt podobny do innego oprogramowania ransomware z tej samej rodziny. Raport z analizy głębokości przeprowadzonej przez naukowców wykazał, że jego głównym celem jest docieranie do użytkowników domowych, ale nie oznacza to, że nie może to wpłynąć na innych użytkowników Systemu.

Działania wykonane przez [email protected] ransomware Na zainfekowanym komputerze

Podobnie jak w przypadku tradycyjnego oprogramowania ransomware, [email protected] ransomware zajmuje również zakładnik plików użytkowników. To oprogramowanie ransomware jest w stanie kierować reklamy na prawie wszystkie pliki użytkowników i użytkowników, takie jak pliki audio lub wideo, obrazy, dokumenty, bazy danych, pliki PDF, Excel i wiele innych. Nie ma działającego mechanizmu szyfrowania plików, ale naukowcy ujawnili, że dodaje rozszerzenie pliku na końcu nazwy pliku. Po przeprowadzeniu udanej procedury szyfrowania plików zmienia nazwę oryginalnego pliku, a następnie po utworzeniu okna programu o nazwie działa jako zarówno odszyfrowujący, jak i okup.

Wiesz, co zauważa okup [email protected] ransomware mówi

Notatka dotycząca okupu zawiera informacje o ataku [email protected] ransomware, jest to procedura szyfrowania i odpowiednie rozwiązanie, dzięki któremu można łatwo odszyfrować pliki. W nocie okupu hakerzy często instruują ofiary, by w ciągu mniej niż kilku godzin zapłaciły kilka krypto-monet swoim twórcom, w przeciwnym razie dane zostaną usunięte na zawsze. Po otrzymaniu tak przerażającego komunikatu większość użytkowników Systemu łatwo zdecydowała się zapłacić okup, ale według analityka bezpieczeństwa nie jest to wcale rozsądna decyzja, ponieważ nie ma gwarancji, że otrzymasz unikalny klucz odszyfrowywania, nawet płacąc dużą sumę. opłaty okupowej.

Usuń [email protected] ransomware From Your PC

Krok 1: Usuń [email protected] ransomware w trybie awaryjnym z wierszem polecenia:

- Odłącz komputer z dostępem do sieci.

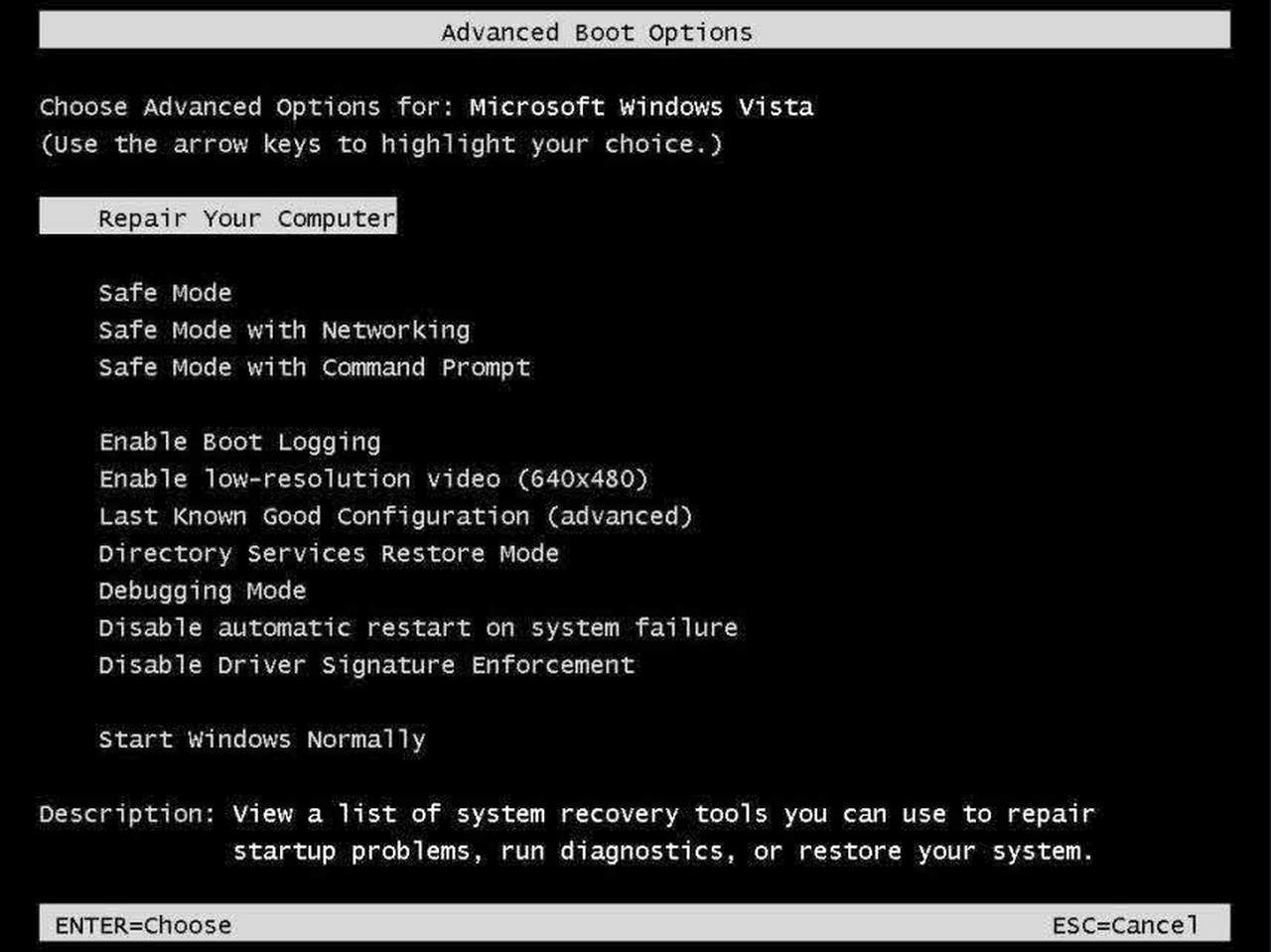

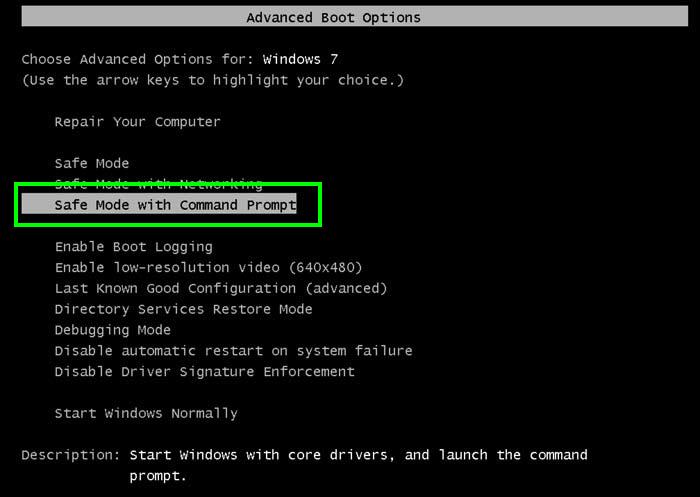

- Kliknij przycisk Uruchom ponownie i naciskaj klawisz F8 podczas ponownego uruchamiania systemu regularnie.

- Gdy “Menu opcji zaawansowanych systemu Windows” pokazują się na ekranie.

- Następnie wybrać “Tryb awaryjny z wierszem polecenia” i naciśnij Enter.

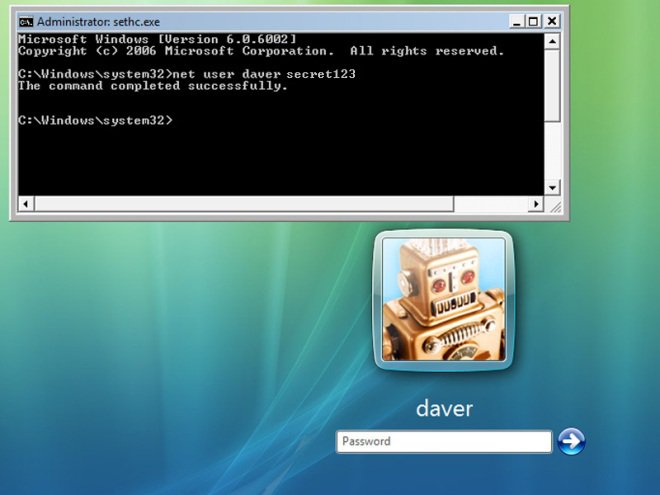

- Musisz zalogować się do komputera z konta administratora do pełnego przywileju.

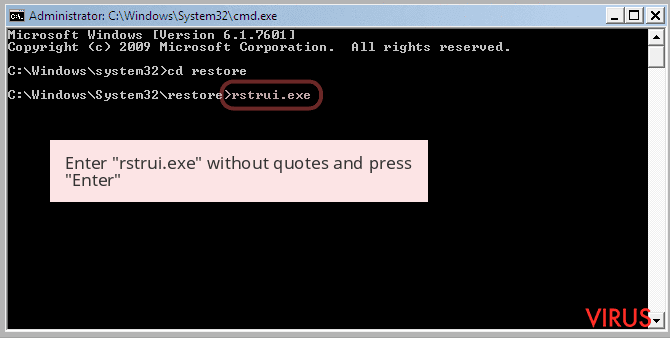

- Gdy pojawi się okno wiersza polecenia wpisz rstrui.exe i naciśnij Enter

- Teraz postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć przywracanie systemu.

Krok 2: Usuń [email protected] ransomware użyciu msconfig w trybie awaryjnym:

- Wyłącz komputer i uruchom ponownie.

- Podczas uruchamiania wciśnij klawisz “F8” ciągły, aby otworzyć “Menu opcji zaawansowanych systemu Windows”.

- Za pomocą klawiszy strzałek, aby wybrać opcję “Tryb awaryjny” i naciśnij Enter.

- Po instalacji zacząć przejść do menu Start. Wpisz “msconfig” w polu wyszukiwania i uruchomić aplikację.

- Przejdź do karty Uruchamianie i szukać plików z% AppData% lub% TEMP% folderów za pomocą rundll32.exe. Zobacz poniższy przykład:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nazwa_użytkownika \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Wyłącz wszystkie złośliwe wpisy i zapisać zmiany.

- Teraz uruchom ponownie komputer w normalny sposób.

Krok 3: zabić Malicious procesem związanym [email protected] ransomware

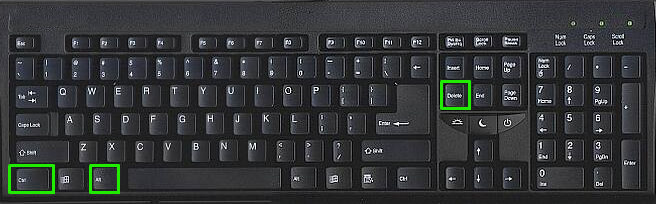

- Naciśnij Ctrl + Alt + Del przyciski razem.

- Będzie ona otworzyć Menedżer zadań na ekranie.

- Przejdź do procesu Tab i znaleźć [email protected] ransomware proces związany.

- Kliknij Zakończ proces teraz, aby zatrzymać proces uruchomiony.

Krok 4: Usuwanie wirusów z rejestru [email protected] ransomware Entry

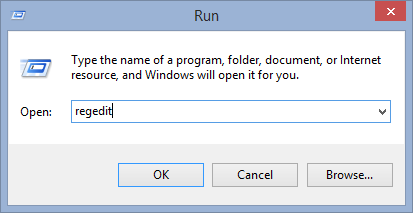

- Naciśnij klawisz “Windows + R” razem, aby otworzyć Run Box.

- Wpisz “regedit” i kliknij przycisk OK.

- Znajdź i usuń [email protected] ransomware podobne wpisy.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Teraz mam nadzieję, że masz całkowicie usunąć wirusa z komputera [email protected] ransomware. Jeśli nadal dostaję komunikat okupu od groźby lub w stanie uzyskać dostęp do plików, oznacza to, że wirus nadal do komputera. W takiej sytuacji nie ma innego wyjścia oprócz usunięcie tego wirusa za pomocą dowolnego narzędzia do usuwania złośliwego oprogramowania potężny.

Zważywszy, że jeśli masz kopię zapasową zainfekowanych lub zaszyfrowanych plików, a następnie można również ponowna instalacja systemu operacyjnego Windows. Spowoduje to usunięcie wszystkich plików i danych, jak wraz z zakażeniem [email protected] ransomware. Dostaniesz całkowicie pusty systemu komputerowego bez plików. Teraz można korzystać z kopii zapasowej, aby uzyskać dostęp do plików. Jeśli nie ma żadnych kopii zapasowych, a następnie za pomocą narzędzia do usuwania złośliwego oprogramowania jest lepszym rozwiązaniem dla Ciebie.

Jeśli masz jakieś pytania lub pytanie dotyczące komputera, a następnie można łatwo zwrócić się do problemu z naszymi ekspertami. Przejdź do strony Zadaj dowolne pytanie i uzyskać odpowiedź na zapytania bezpośrednio spoza ekspertów.