Tydzień temu [email protected] została odkryta przez naukowców bezpieczeństwa PC, dołącza .2xx9 rozszerzeń plików do plików, które są przechowywane zainfekowane komputery. Tthe ransomware używa standardu szyfrowania pliku o nazwie jako szyfr AES-256 z projektu RansomWare HiddenTear co jest prawie niemożliwe, aby wyrwać. Po udanej infiltracji, kontakty [email protected]~~number=plural z jej dystrybutorów poprzez łączenie się ze zdalnym serwerem C & C przekazywać zebrane dane poświadczeń otrzymać zaplanowanych aktualizacji / poleceń. Ten ransomware zostanie rozłożone głównie poprzez wiadomości spamowych, trojanised linki na forach i wykorzystania zestawu jak Neutrino. Nawet, hakerzy rozpowszechniać je za pośrednictwem napędu pobieranymi przez tysiąc zainfekowanych stron internetowych, strony porno i platformy reklamowej, jak również.

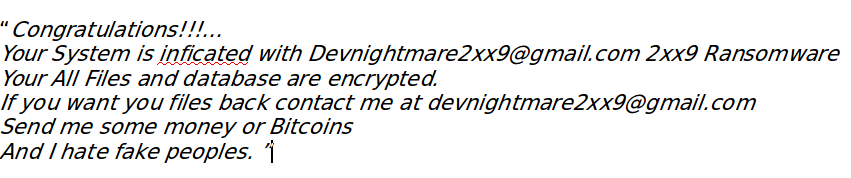

Co więcej, naukowcy twierdzą, że to musi być opracowany przez mniej doświadczonych programistów, ponieważ jego kod to poświadczeń SMTP dla Gmaila i wygląda wersji testowej, która nie może być stworzony do kierowania do wielu użytkowników komputerów PC. Mimo, że należy do tej samej rodziny szkodnika takie jak ShinoLocker i Domino. Wyświetla okup notatki na pulpicie wymagającym kwoty okupu, aby odblokować pliki. To pokazuje, i pozostawia następujące okup notatki na pulpicie.

Jak [email protected] stanowić zagrożenie dla prywatności?

Szkodnika instaluje różne spyware program jak PWSteal / Keylogger do zapisywania swoich klawiszy. Innymi słowy, to purloins swoich danych uwierzytelniających, takich jak login / hasło – ID, e-mail, adres pocztowy, internetowych transakcji bankowych szczegółów bez twojej wiedzy. Być może chcesz wiedzieć, jak to się dzieje? W przypadku korzystania z systemu płatności online zazwyczaj wtedy trzeba zauważyć, że oficjalna bramka płatności Banku zawierają sugestię, do wykorzystania na ekranie klawiatury. Ponieważ to słowo kluczowe na ekranie komputera pojawia się, a dane wejściowe za pomocą myszki tak, że każdy Spyware nie może pozbyć się go nagrać. Ale jeśli spyware jest zaprogramowany do przechwytywania ekranu komputera do nagrywania wideo w tle można łatwo wykraść dane. W związku z tym, konieczne jest, aby pozbyć się infekcji.

Wskazanie [email protected]

-

Analiza kodu źródłowego ransomware ujawnia, że skanuje do szerokiej gamy plików do kodowania. Pliki, które mogą być kierowane obejmuje: dokumenty, filmy, zdjęcia, pliki bazy danych, itp ukierunkowany na następujące .sql, mdb, .sln .PHP .asp, .aspx, .txt, .doc, .html, .xml , .psd, .dll, .lnk, .pdf, .docx, .xls, .xlsx, .ppt, .pptx, .odt, .jpg, .png, .csv.

-

Zaszyfrowane pliki mogą istnieć na dysku lokalnego komputera PC, dysk zewnętrzny w tym zmapowany dysk sieciowy, .2xx9 rozszerzenie musi być dołączony z nazwą każdego z zakodowanych plików.

-

[email protected]~~MD~~aux wyzwolić swój komputer, aby otworzyć okup notatki na ekranie komputera, przy każdym ponownym uruchomieniu komputera. Możesz zobaczyć read_me.txt na pulpicie.

-

Jego twórcy nie poprosi zapłacić określoną kwotę, to całkowicie zależy od was, ile pieniędzy masz lub jak ważne pliki są!

- Generuje i modyfikuje łańcuchy wartości w rejestrze systemu Windows, aby uzyska pozwolenie na rozpoczęcie jego procesu złośliwego w tajemnicy. Dotyczy on następujące wpisy rejestru: HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Run HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce

Dlatego zalecamy usunięcie [email protected]~~dobj z zakażonego komputera z systemem Windows i przywrócić oryginalne pliki, wykonując daną instrukcję:

Darmowe skanowanie swój Windows PC aby wykrycia [email protected]

Jak usunąć [email protected] From Your PC

Uruchom system Windows w trybie awaryjnym z obsługą sieci.

- Kliknij przycisk Restart, aby ponownie uruchomić komputer

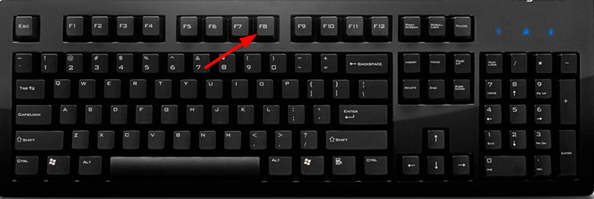

- Wciśnij i przytrzymaj klawisz F8 podczas procesu restartu.

- Z menu startowego wybierz opcję Tryb awaryjny z obsługą sieci za pomocą klawiszy strzałek.

- Teraz komputer będzie zacząć w trybie awaryjnym z obsługą sieci.

End [email protected] Pokrewne procesu od Menedżera zadań

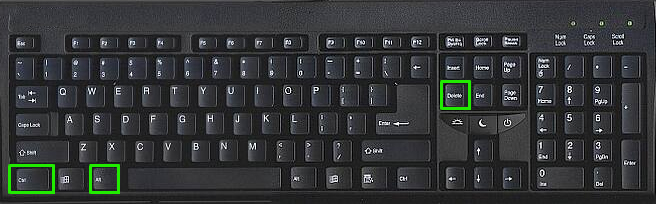

- Naciśnij Ctrl + Alt + Del razem na klawiaturze.

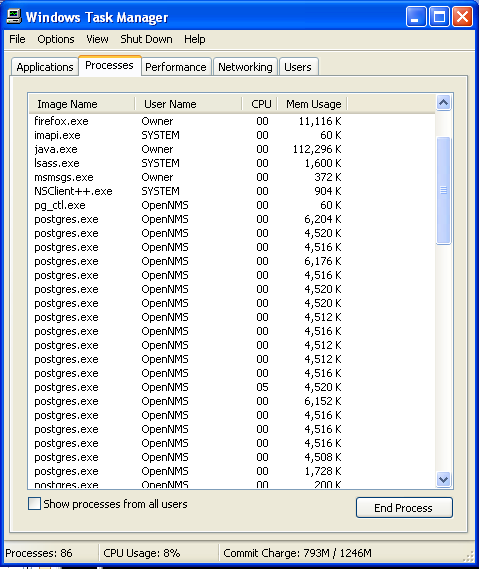

- Menedżer zadań systemu Windows będzie się otwarte na ekranie komputera.

- Idź do precess kartę, znajdź [email protected] związanych z procesem.

- Teraz kliknij przycisk Zakończ proces, aby zamknąć to zadanie.

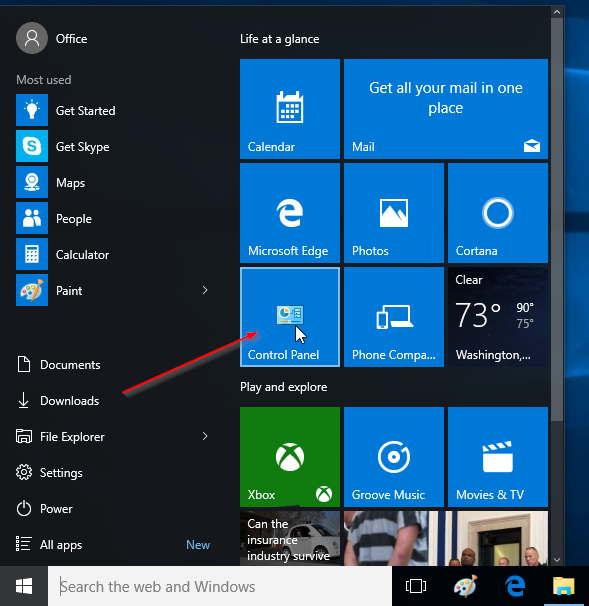

Odinstaluj [email protected] z Windows Panelu sterowania 7

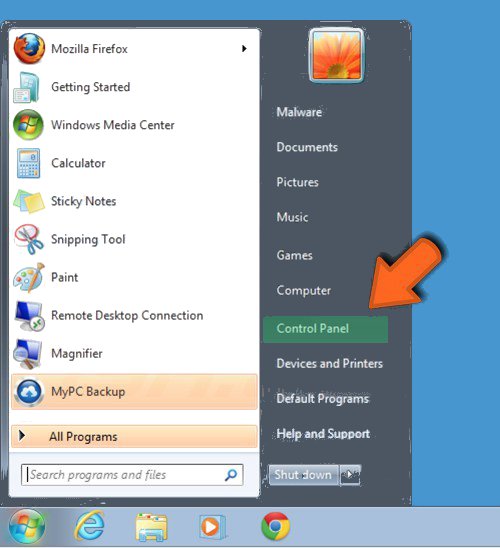

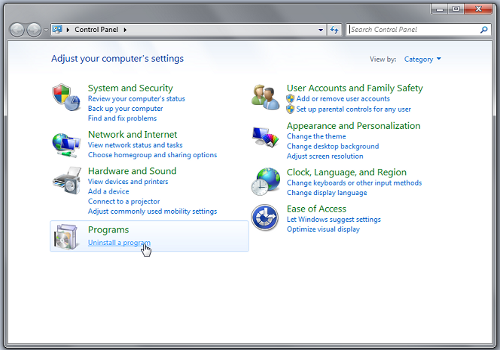

- Wizyta w menu Start, aby otworzyć Panel sterowania.

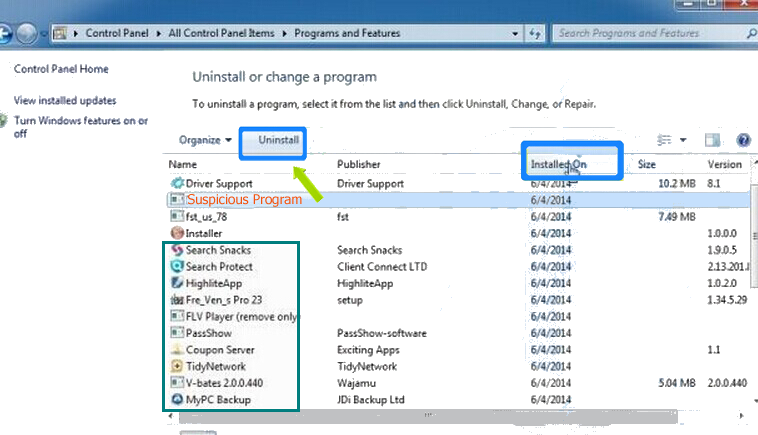

- Wybierz opcję Odinstaluj program z kategorii konkursowej.

- Wybierz i usunąć wszystkie przedmioty [email protected] związanych z listy.

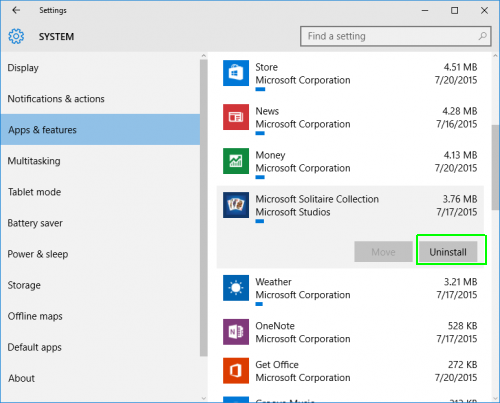

Odinstaluj [email protected] z Windows Panelu sterowania 8

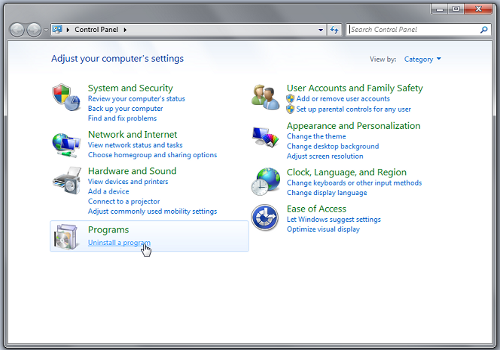

- Na prawej krawędzi ekranu, kliknij na przycisk Szukaj i wpisz “Panel sterowania”.

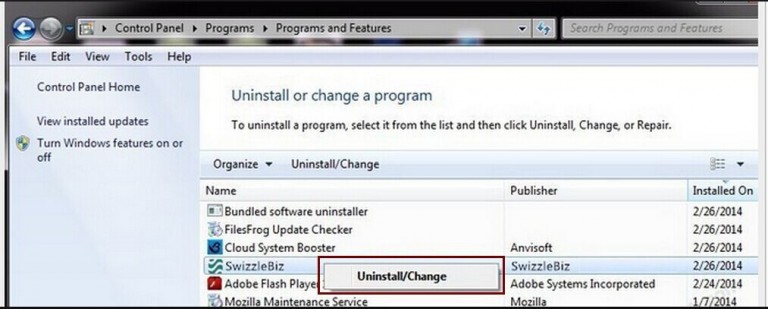

- Teraz wybierz opcję Odinstaluj program z kategorii Programy.

- Znajdź i usuń [email protected] związane elementy z listy programów.

Usuń [email protected] z Windows 10 Panel sterowania

- Kliknij na przycisk Start i Panel sterowania z wyszukiwania Search Box.

- Got Programy i wybierz opcję Odinstaluj programu.

- Wybierz i Usuń wszystkie programy związane [email protected].

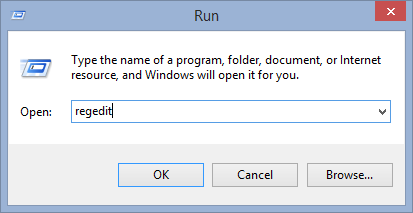

Usuń [email protected] Podobne wpisy rejestru

- Naciśnij przycisk Windows + R, aby otworzyć razem Run Box

- Wpisz “regedit” i kliknij przycisk OK.

- Zaznacz i usuń wszystkie wpisy związane [email protected].

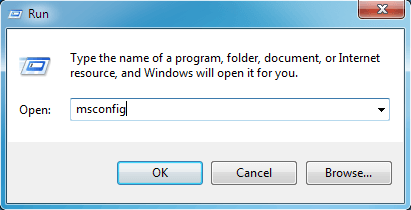

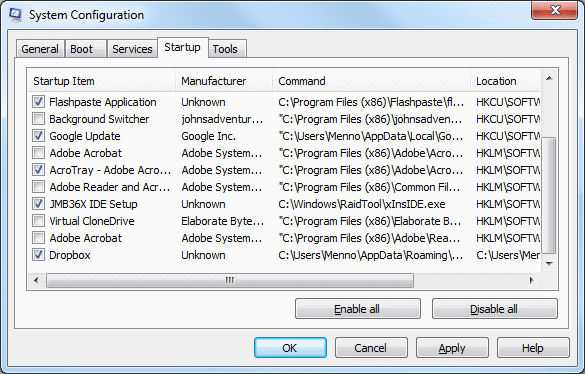

Usuń [email protected] zakażenia msconfig

- Otwórz Run Box naciskając przyciski Windows + R razem.

- Teraz wpisz “msconfig” w polu Uruchom, a następnie naciśnij Enter.

- Otwórz zakładkę Uruchamianie i usuń wszystkie wpisy z nieznanego producenta.

Mam nadzieję, że powyższy sposób pomógł ci w usuwaniu wirusa [email protected] całkowicie z komputera. Jeśli nadal masz ten paskudny ransomware pozostawione w komputerze to powinieneś zdecydować się na malware narzędzia do usuwania. Jest to najłatwiejszy sposób na usunięcie tego szkodliwego wirusa komputerowego z komputera. Ściągnij darmowy [email protected] Scanner na komputerze i przeskanować komputer. Można go łatwo znaleźć i usunąć ten cholerny zagrożenie szkodnika z komputera.

Jeśli masz jakieś pytania dotyczące usuwania tego wirusa to można zadać pytanie ekspertom od zabezpieczeń komputerowych. Oni czują się szczęśliwi, aby rozwiązać swój problem.