Informacje o [email protected] Ransomware

[email protected] ransomware jest nowo odkrytym, niszczycielskim zagrożeniem komputerowym, które pojawiło się w pierwszym tygodniu września 2018 r., skategoryzowanym w rodzinie Trojan ransomware. To oprogramowanie ransomware nie przypomina typowego programu ransomware, ponieważ wydaje się być niekompletne, ale opracowane z głównym zamiarem jest forsowne uzyskanie korzyści online od zainfekowanego użytkownika końcowego systemu. Jeśli uszkodzone pliki Microsoft Word uruchamiają makra, twój system może zostać zainfekowany przez [email protected] Ransomware. Został specjalnie zaprojektowany do pracy na rzecz jego twórcy, który może również wprowadzić inne problematyczne złośliwe zagrożenia do twojego komputera i skutkować obniżeniem wydajności systemu.

Przydatne źródła [email protected] Ransomware

[email protected] ransomware to program służący do szyfrowania plików, który może modyfikować dane przechowywane w systemie będącym ofiarą i zmusza zainfekowanych użytkowników do zakupu klucza deszyfrującego. To oprogramowanie ransomware może być używane do wyświetlania fałszywych ostrzeżeń, fałszywych skanerów systemu, blokowania zainfekowanego komputera, mylących wyskakujących okienek alarmowych, szyfrowania plików użytkownika, komunikatów ostrzegawczych itp. Dlatego bezwzględnie zaleca się usunięcie zagrożenia [email protected] ransomware z Twojego urządzenia. Niektóre z podstawowych źródeł są następujące:

- Otwieranie i wykonywanie plików dołączanych do wiadomości-śmieci lub spamu.

- Kliknięcie przekierowanych linków i wyświetlenie podejrzanych reklam pop-up.

- Programy freeware, shareware i inne pliki z niezaufanych źródeł.

- Wymienne dyski USB, pirackie oprogramowanie i witryny wymiany plików peer-to-peer.

- Zatrzymuje działanie narzędzi ochrony, takich jak antywirus i zapora.

- Degraduje prędkość systemu i jego wydajność.

Najgorsze skutki [email protected] Ransomware

Oto niektóre typowe efekty uboczne spowodowane przez [email protected] ransomware w zainfekowanym systemie, takie jak:

Blokowanie [email protected] Ransomware

Najlepszym sposobem na usunięcie ransomware [email protected] jest używanie sprawdzonego programu anty-malware, takiego jak narzędzia ręczne lub automatyczne.

- Uszkadzaj dokumenty osobiste i wyłączaj przydatne aplikacje.

- Infekuje, modyfikuje lub usuwa pliki przechowywane na zainfekowanym komputerze.

- Wstawia złośliwy kod na dysk twardy.

- Szyfruje pliki systemowe i żąda pieniędzy od okupu od użytkownika końcowego.

- Wyłącza zabezpieczenia i program systemowy, spowalnia wydajność.

- Wyświetlaj mnóstwo fałszywych wiadomości i modyfikuj ustawienia systemowe.

Darmowe skanowanie swój Windows PC aby wykrycia [email protected]

Usuń [email protected] From Your PC

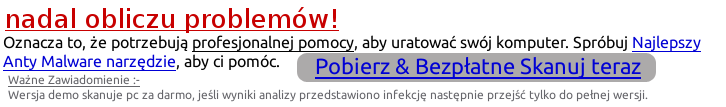

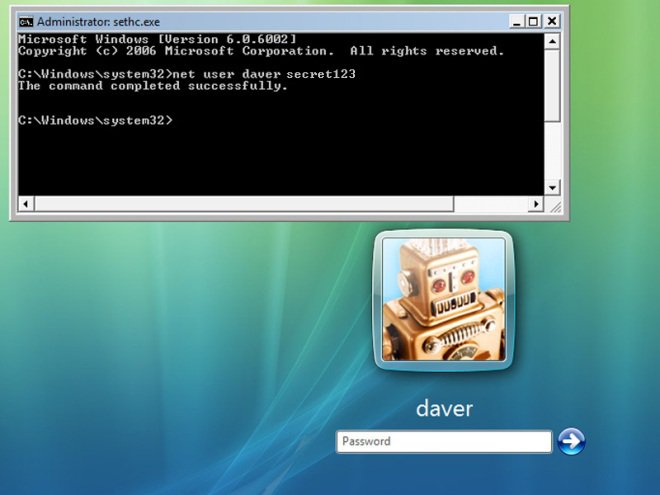

Krok 1: Usuń [email protected] w trybie awaryjnym z wierszem polecenia:

- Odłącz komputer z dostępem do sieci.

- Kliknij przycisk Uruchom ponownie i naciskaj klawisz F8 podczas ponownego uruchamiania systemu regularnie.

- Gdy “Menu opcji zaawansowanych systemu Windows” pokazują się na ekranie.

- Następnie wybrać “Tryb awaryjny z wierszem polecenia” i naciśnij Enter.

- Musisz zalogować się do komputera z konta administratora do pełnego przywileju.

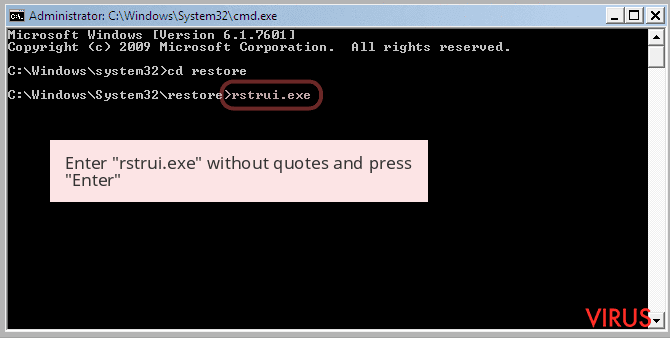

- Gdy pojawi się okno wiersza polecenia wpisz rstrui.exe i naciśnij Enter

- Teraz postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć przywracanie systemu.

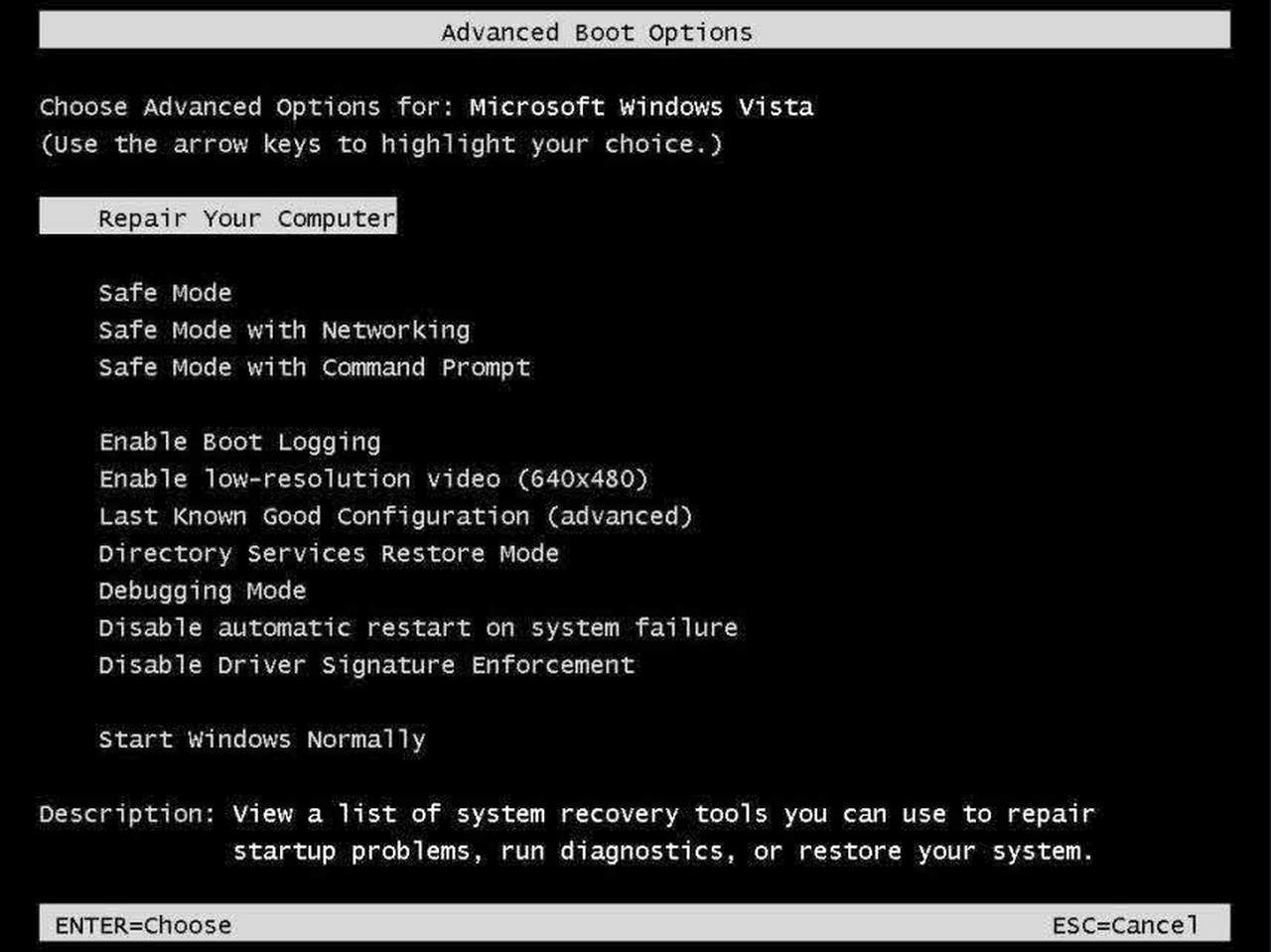

Krok 2: Usuń [email protected] użyciu msconfig w trybie awaryjnym:

- Wyłącz komputer i uruchom ponownie.

- Podczas uruchamiania wciśnij klawisz “F8” ciągły, aby otworzyć “Menu opcji zaawansowanych systemu Windows”.

- Za pomocą klawiszy strzałek, aby wybrać opcję “Tryb awaryjny” i naciśnij Enter.

- Po instalacji zacząć przejść do menu Start. Wpisz “msconfig” w polu wyszukiwania i uruchomić aplikację.

- Przejdź do karty Uruchamianie i szukać plików z% AppData% lub% TEMP% folderów za pomocą rundll32.exe. Zobacz poniższy przykład:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nazwa_użytkownika \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Wyłącz wszystkie złośliwe wpisy i zapisać zmiany.

- Teraz uruchom ponownie komputer w normalny sposób.

Krok 3: zabić Malicious procesem związanym [email protected]

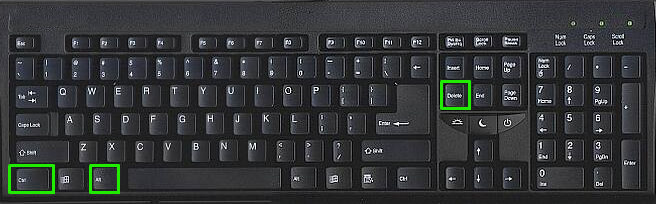

- Naciśnij Ctrl + Alt + Del przyciski razem.

- Będzie ona otworzyć Menedżer zadań na ekranie.

- Przejdź do procesu Tab i znaleźć [email protected] proces związany.

- Kliknij Zakończ proces teraz, aby zatrzymać proces uruchomiony.

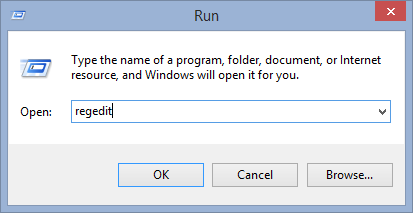

Krok 4: Usuwanie wirusów z rejestru [email protected] Entry

- Naciśnij klawisz “Windows + R” razem, aby otworzyć Run Box.

- Wpisz “regedit” i kliknij przycisk OK.

- Znajdź i usuń [email protected] podobne wpisy.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Teraz mam nadzieję, że masz całkowicie usunąć wirusa z komputera [email protected]. Jeśli nadal dostaję komunikat okupu od groźby lub w stanie uzyskać dostęp do plików, oznacza to, że wirus nadal do komputera. W takiej sytuacji nie ma innego wyjścia oprócz usunięcie tego wirusa za pomocą dowolnego narzędzia do usuwania złośliwego oprogramowania potężny.

Zważywszy, że jeśli masz kopię zapasową zainfekowanych lub zaszyfrowanych plików, a następnie można również ponowna instalacja systemu operacyjnego Windows. Spowoduje to usunięcie wszystkich plików i danych, jak wraz z zakażeniem [email protected]. Dostaniesz całkowicie pusty systemu komputerowego bez plików. Teraz można korzystać z kopii zapasowej, aby uzyskać dostęp do plików. Jeśli nie ma żadnych kopii zapasowych, a następnie za pomocą narzędzia do usuwania złośliwego oprogramowania jest lepszym rozwiązaniem dla Ciebie.

Jeśli masz jakieś pytania lub pytanie dotyczące komputera, a następnie można łatwo zwrócić się do problemu z naszymi ekspertami. Przejdź do strony Zadaj dowolne pytanie i uzyskać odpowiedź na zapytania bezpośrednio spoza ekspertów.