Dlaczego należy wystrzegać się "[email protected]~~HEAD=pobj~~poss 'RansomWare?

Najwyraźniej "[email protected]" Ransomware jest cryptomalware, pochodzące z niesławnego szkodnika znanego jako Bandarchor który miał wielki wpływ przez Internet kilka lat temu. Po zaszyfrowaniu plików ofiary za pomocą szyfru AES – szyfrowanie wojskowej klasy szyfr, spada "jak DECRYPT.txt 'na ofiarach stacjonarnych i zmusza do wysyłania wiadomości e-mail z tematem -" 1 jestem gotów zapłacić za dekodowania plików "na pomoc @ decryptservice.info zawierający zaszyfrowany plik. W przeciwieństwie do innych szkodnika, zapewnia telegramu @Decryptservice i alternatywnej [email protected]~~dobj email aby zachęcić kontaktując złośliwych programistów. Kwota Ransom jest ukryta, to zależy od deweloperów, ile chcą okupu można opłacać. Jednak eksperci bezpieczeństwa odradzam płacąc okup do nich, bo jeśli to zrobić, będą one duże prawdopodobieństwo, że poświadczenia systemu bankowości internetowej będzie narażona.

Dlatego też, gdy takie poświadczenia poszedł w ręce hakerów, będą włamać się do kont bankowych i jeden dzień można zauważyć, że saldo konta bankowego wynosi zero, oszczędności całe życie są już nie ma. Jeśli widzisz plików, takich jak "[email protected]~~pobj SUN.png.id- [8 losowe znaki] 'w systemie, oznacza, że system został uszkodzony z ransomwarrer. Zanim będzie za późno, istotne jest, aby zebrać niezbędne informacje na temat "[email protected]~~HEAD=pobj~~poss 'RansomWare i dostać natychmiast pozbyć.

Najciekawsze '[email protected]~~HEAD=pobj~~poss' RansomWare

- Złośliwe deweloperzy najczęściej rozsyłać spam do użytkowników komputerów PC obciążonych szkodliwe pliki posiadające podwójne rozszerzenia z wiadomości tekstowej phishing, które mogą przekonać Cię do kliknięcia szkodliwego przywiązania. Załączony plik jest specjalnie zaprojektowany, aby zainstalować '[email protected]~~HEAD=dobj~~poss "szkodnika w systemie bez zgody.

- "[email protected]~~poss 'Ransomware może szyfrować pliki posiadające jedną z następujących rozszerzeniach: .r3d, .rwl, .rx2, .p12, .sbs, .sldasm, .wps, .sldprt, odc, .odb, .Old, .nbd, .nx1, .nrw, .orf, .ppt, mov, mpeg, csv, mdb, .cer, .arj, ods, .mkv, .avi, .odt, .pdf, docx , .gzip, .m2v, .cpt, .raw, .cdr, .cdx, .1cd, .3gp, .7z, .rar .db3, .zip, .xlsx, .xls, .rtf, .doc,. jpeg, jpg, psd, .zip, .ert, bak, .xml .cf, .mdf, .fil, .spr, accdb, .abf, .a3d, .asm, .fbx, .fbw, .fbk, .fdb, .fbf, .max, .m3d, .dbf, .ldf, .keystore, .iv2i, .gbk, .gho, .sn1, .sna, .spf, .sr2, .srf, .srw , .tis, .tbl, .x3f, ods, .pef, .pptm, .txt, pst, .ptx, .pz3, .mp3, .odp, .qic, wps.

Ransom Nuta "[email protected]~~HEAD=pobj~~poss 'RansomWare Oferuje następujące teksty:

'Uwaga!

Pliki są szyfrowane za pomocą algorytmu AES 256!

Dekodowanie nie jest możliwa bez naszego dekodera i klucz uniwersalny! W celu rozpoczęcia procesu dekodowania plików, trzeba skontaktować się z nami na poniższe kontaktów z tematem: "1 jestem gotów zapłacić za dekodowanie moje pliki", dołączając przykład zaszyfrowanego pliku

– Pierwotne email: [email protected]

_ Email wtórny: [email protected]

– Telegram: @Decryptservice

zachęcamy do kontaktu z nami dla wszystkich trzech kontaktów!

– Bardzo ważne: radzimy napisać do nas e-mail z adresu Gmail lub Yahoo, inaczej Twój e-mail nie może dotrzeć do nas, sprawdź folder spam, prawdopodobnie nasz email odpowiedź jest w nim!

Nie starają się odszyfrować plików według decipherers trzecich, inaczej będziesz popsuć pliki!

W celu uniknięcia takiego szkodnika infekcji w przyszłości, eksperci od bezpieczeństwa doradza ofiarom zachować niezawodne oprogramowanie antywirusowe zainstalowane i aktualizowane na ich systemie i domowych komputerów, jak również. Będzie ona chronić systemy przed ostatni i starych zagrożeń w czasie rzeczywistym.

W chwili obecnej, przed przystąpieniem plik przywracania techniki, proponujemy do natychmiastowego usunięcia "[email protected]~~HEAD=dobj~~poss" szkodnika z systemu. Postępuj zgodnie z instrukcjami.

Darmowe skanowanie swój Windows PC aby wykrycia ‘[email protected]’ Ransomware

Co zrobić, jeśli komputer się zarazić ‘[email protected]’ Ransomware

Szkodnika infekcji zostało zaprojektowane przede wszystkim w celu przestraszyć użytkowników i skłonić ich pieniądze. To zajmie swoje pliki na zakładnika i żądanie okupu powrót ważnych danych. Ale teraz chodzi o to, co można zrobić, gdy system został zainfekowany przez wirusa ‘[email protected]’ Ransomware? Oto kilka opcji, które można użyć, aby pozbyć się tego bolesnego infekcji.

Nie panikuj – Więc pierwszą rzeczą, nie panikuj, a następnie całkowicie sprawdzić system pod kątem plików roboczych. Jeśli masz jakiekolwiek pliki robocze, a następnie skopiować go na dysk USB.

Płatna Ransom – Inny wariant to można zapłacić okup i czekać, aby uzyskać pliki z powrotem. (Naprawdę zła opcja)

Użyj kopii zapasowej – Oczyścić Ci całe pliki systemowe, całkowicie usunąć infekcję z komputera oraz przywracania plików z dowolnej kopii zapasowej.

Usuwaj infekcje – Można również usunąć wirusa ‘[email protected]’ Ransomware za pomocą narzędzia do usuwania złośliwego oprogramowania i usunąć wszystkie zainfekowane pliki. Później można odzyskać wszystkie dane za pomocą dowolnego narzędzia do odzyskiwania danych. (W przypadku, gdy nie masz kopię zapasową plików.) – Zalecana metoda.

Ponowna instalacja systemu Windows – Ostatnia opcja jest ponowna instalacja systemu operacyjnego Windows. Będzie to całkowicie usunąć wszystkie swoje dane, a także zakażenia. Dostaniesz całkowicie nowej infekcji bezpłatnego korzystania z komputera.

Jak usunąć wirusa z ‘[email protected]’ Ransomware PC

Krok 1 – Uruchom komputer w trybie awaryjnym.

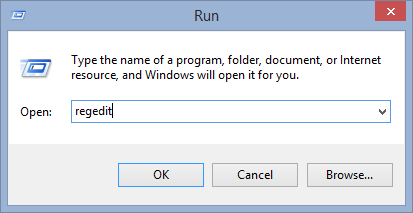

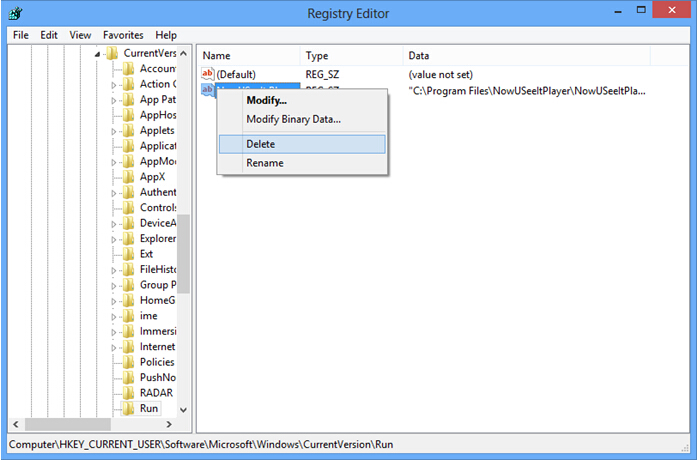

Etap 2 – Usuń zainfekowane pliki wejściowe rejestru.

- Kliknij Windows Flag oraz przycisk R razem.

- Wpisz “regedit” i kliknij przycisk OK

- Znajdź i usuń następujące wpisy.

HKEY_LOCAL_MACHINESOFTWAREsupWPM

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWpm

HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerMain “Default_Page_URL”

HKEY_LOCAL_MACHINE \ Software \ Classes \ [‘[email protected]’ Ransomware]

HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Uninstall \ [‘[email protected]’ Ransomware]

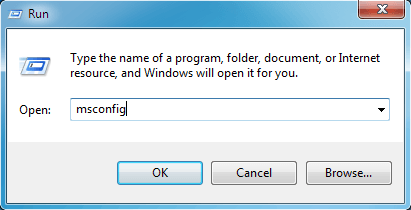

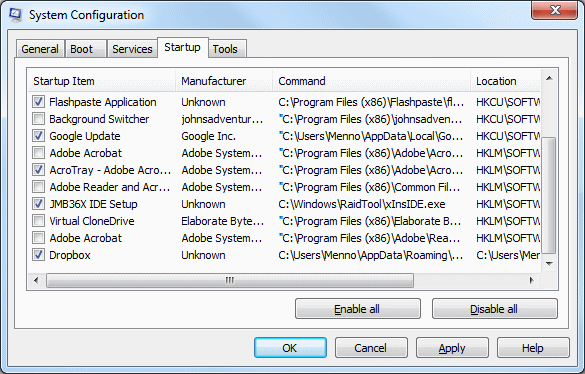

Krok 3 – Usuń z msconfig

- Kliknij przycisk Windows + R jednocześnie.

- Wpisz msconfig i naciśnij klawisz Enter

- Przejdź do zakładki uruchamianie i odznacz wszystkie wpisy z nieznanego producenta.

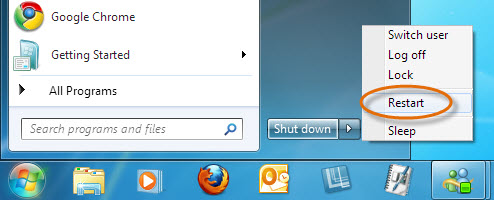

Krok 4 – Uruchom ponownie komputer w normalny sposób.

Sprawdź swój komputer teraz. Jeśli wirus wbiegł wtedy można rozpocząć usig komputerze. Jeśli infekcja pozostaje następnie udać się do następnego etapu.

Krok 5 – Przywracanie systemu

- Włóż dysk instalacyjny systemu Windows do napędu CD-ROM i uruchom ponownie komputer.

- Podczas uruchamiania systemu, naciskaj klawisz F8 lub F12, aby uzyskać opcje rozruchu.

- Teraz wybierz opcję rozruchu z dysku CD, aby uruchomić komputer.

- Następnie po dostaniesz opcję odzyskiwania systemu na ekranie.

- Wybierz opcję Przywracanie systemu z listy.

- Wybierz punkt przywracania systemu najbliższa gdy komputer nie został zainfekowany.

- Teraz wykonaj opcję na ekranie, aby przywrócić komputer.

Jeśli powyższe metody ręczne nie usuwa wirusa ‘[email protected]’ Ransomware to masz tylko możliwość usunięcia infekcji przy użyciu narzędzia do usuwania złośliwego oprogramowania. Jest ostatnim i jedynym rozwiązaniem, które łatwo i bezpiecznie można usunąć ten paskudny zagrożenie z komputera.

Mając pewne niepokojące pytania w twojej głowie? Get wątpliwości usunięte z naszych doświadczonych ekspertów tech wsparcia. Wystarczy przejść do sekcji zadać pytanie, wypełnij w szczegółach i pytanie. Nasz zespół ekspertów daje szczegółową odpowiedź o zapytaniu.