.oken @ tutanota.com virus virus Opis

Wirus pliku .oken @ tutanota.com to oprogramowanie ransomware zgłoszone na początku maja 2018 r. Jest ono skierowane na różne typy plików zapisane na zaatakowanych komputerach i szyfruje je za pomocą rozszerzenia pliku ".oken @ tutanota.com". Aby osiągnąć swój złośliwy cel, złośliwe oprogramowanie wykorzystuje szyfr AES i dekoduje pliki, których ofiarą padają użytkownicy, aby skontaktowali się z operatorami złośliwego oprogramowania za pośrednictwem adresu e-mail "[email protected]" i dostarczył unikatowy identyfikator wskazany w wyświetlonej notatce dotyczącej okupu. Według badaczy szkodliwego oprogramowania, wirus pliku .oken @ tutanota.com wydaje się być pomieszany z algorytmem kryptograficznym.

Tendencje dystrybucji wirusa .oken @ tutanota.com

Złośliwe ładunki tego oprogramowania ransomware mogą być dystrybuowane na kilka sposobów, w tym na skompromitowane aplikacje RDP (protokół zdalnego pulpitu), kampanie e-mailowe ze spamem, dysk-by-pobrać, szkodliwe zestawy exploitów, fałszywe aktualizacje oprogramowania i inne zwodnicze taktyki inżynierii społecznej. Zwykle wirus pliku .oken @ tutanota.com ukrywa się pod złośliwym plikiem wykonywalnym, a gdy plik jest wykonywany, natychmiast skanuje w poszukiwaniu docelowych typów plików i włącza silny algorytm kryptograficzny, aby uczynić je niedostępnymi. Jednak każdy plik zablokowany przez tego wirusa ransomware dostaje przyrostek ".oken @ tutanota.com", którego nie można usunąć ręcznie. Oprócz szyfrowania danych, zagrożenie tworzy również i wyświetla notatkę okupu na pulpicie systemu dotkniętego.

Jak niebezpieczny jest wirus pliku .oken @ tutanota.com?

Wyświetlany węzeł okupu nie jest wyraźny, a hakerzy kryminalni nie dostarczają szczegółowych instrukcji na temat możliwości odszyfrowania lub żądanej okupu od poszkodowanych użytkowników. Wszystko, o co proszą ofiary, to skontaktować się z nimi za pośrednictwem adresu pocztowego "[email protected]" i podać osobisty numer identyfikacyjny, aby uzyskać dalsze instrukcje. Według analityków oprogramowania ransomware, odkrycie wirusa pliku .oken @ tutanota.com nie powinno zająć dużo czasu, ponieważ jest słabo zakodowany. Dlatego nigdy nie zaleca się płacenia zadawanej opłaty okupowej, niezależnie od jej strony. Jednak nie jest to rodzaj nowej infekcji ransomware, która dołącza dziwne rozszerzenie plików do ważnych plików systemowych i czyni je całkowicie niedostępnymi lub bezużytecznymi.

Eksperci ds. Bezpieczeństwa z RMV przedstawiają najlepszy scenariusz dla poszkodowanych użytkowników, których muszą przestrzegać po ataku takich głośnych zagrożeń. Według nich zainfekowani użytkownicy powinni natychmiast pobrać profesjonalną aplikację antywirusową i uruchomić pełne skanowanie komputera w celu usunięcia wirusa pliku .oken @ tutanota.com. Zauważ, że ręczna eliminacja jest możliwa, ale będzie bardziej skomplikowana. Próbując ręcznie usunąć złośliwe pliki umieszczone przez oprogramowanie ransomware, możesz w inny sposób uszkodzić urządzenie lub spowodować trwałą utratę danych. W przypadku, jeśli jesteś zaawansowanym technologicznie użytkownikiem lub chcesz wykonać instrukcje ręcznego usuwania, przejdź do samouczka usuwania ostatecznego oprogramowania ransomware podanego na końcu tego artykułu.

Darmowe skanowanie swój Windows PC aby wykrycia [email protected] file virus

Usuń [email protected] file virus From Your PC

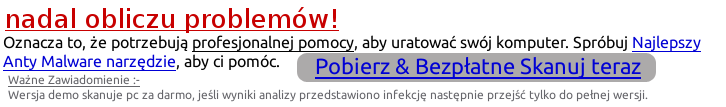

Krok 1: Usuń [email protected] file virus w trybie awaryjnym z wierszem polecenia:

- Odłącz komputer z dostępem do sieci.

- Kliknij przycisk Uruchom ponownie i naciskaj klawisz F8 podczas ponownego uruchamiania systemu regularnie.

- Gdy “Menu opcji zaawansowanych systemu Windows” pokazują się na ekranie.

- Następnie wybrać “Tryb awaryjny z wierszem polecenia” i naciśnij Enter.

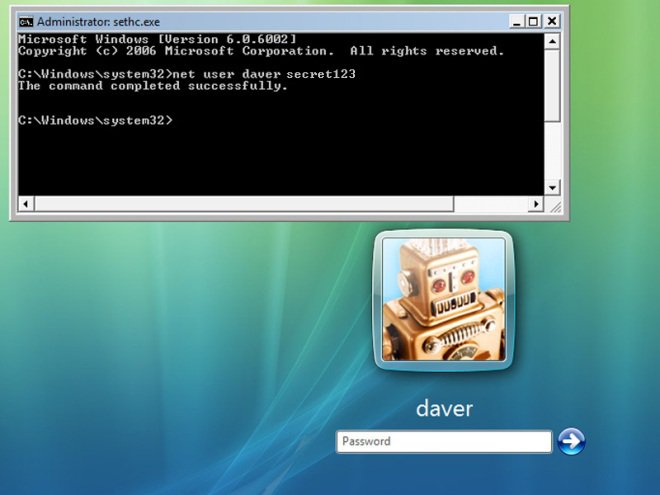

- Musisz zalogować się do komputera z konta administratora do pełnego przywileju.

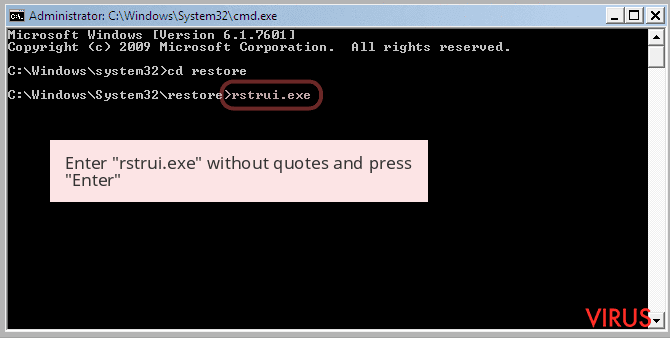

- Gdy pojawi się okno wiersza polecenia wpisz rstrui.exe i naciśnij Enter

- Teraz postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć przywracanie systemu.

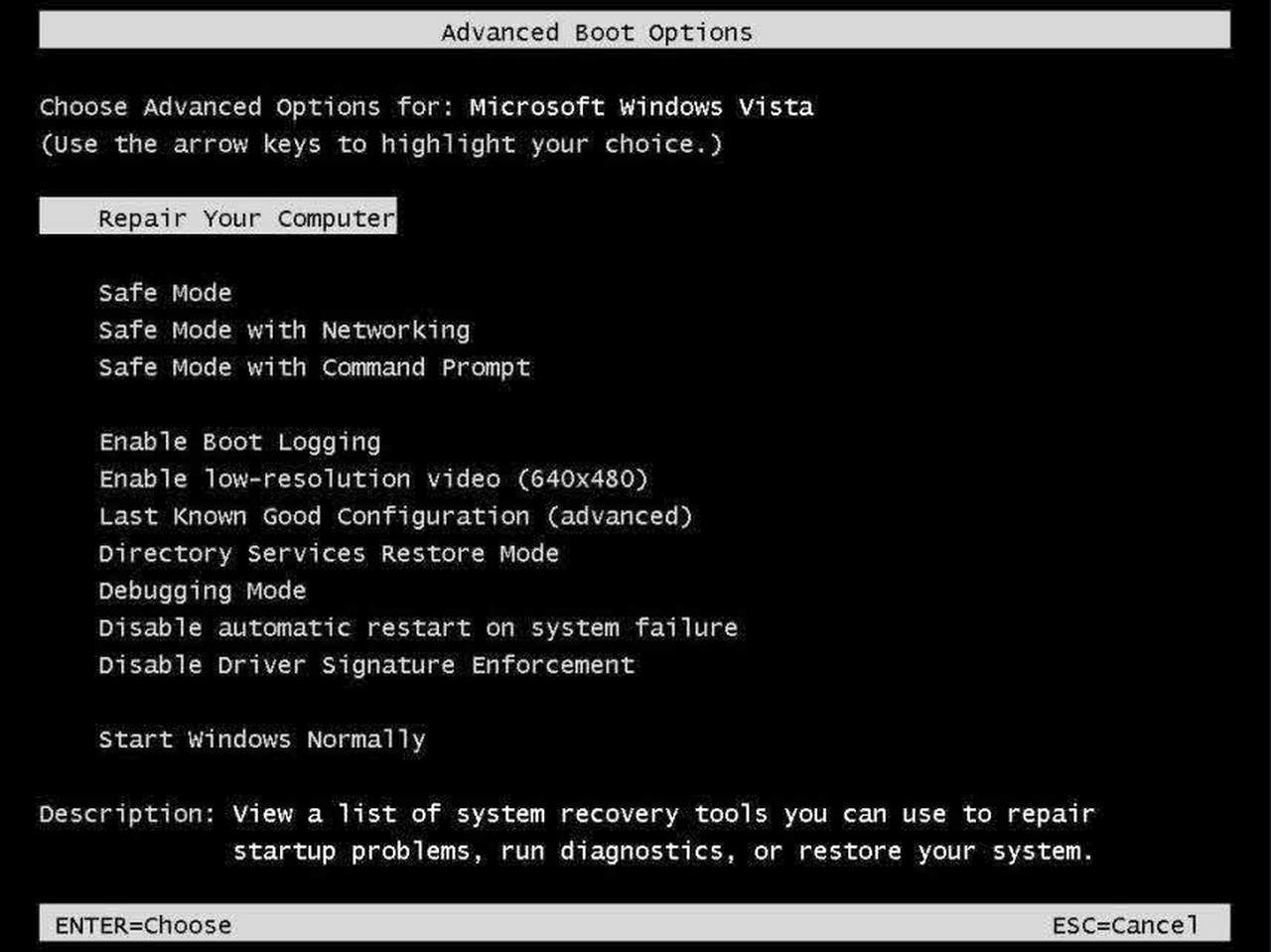

Krok 2: Usuń [email protected] file virus użyciu msconfig w trybie awaryjnym:

- Wyłącz komputer i uruchom ponownie.

- Podczas uruchamiania wciśnij klawisz “F8” ciągły, aby otworzyć “Menu opcji zaawansowanych systemu Windows”.

- Za pomocą klawiszy strzałek, aby wybrać opcję “Tryb awaryjny” i naciśnij Enter.

- Po instalacji zacząć przejść do menu Start. Wpisz “msconfig” w polu wyszukiwania i uruchomić aplikację.

- Przejdź do karty Uruchamianie i szukać plików z% AppData% lub% TEMP% folderów za pomocą rundll32.exe. Zobacz poniższy przykład:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nazwa_użytkownika \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Wyłącz wszystkie złośliwe wpisy i zapisać zmiany.

- Teraz uruchom ponownie komputer w normalny sposób.

Krok 3: zabić Malicious procesem związanym [email protected] file virus

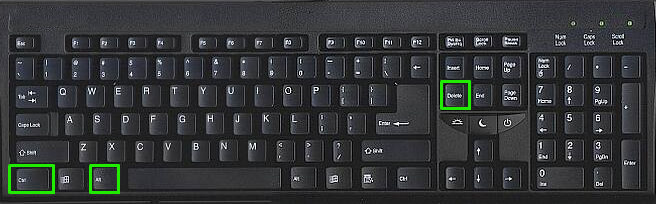

- Naciśnij Ctrl + Alt + Del przyciski razem.

- Będzie ona otworzyć Menedżer zadań na ekranie.

- Przejdź do procesu Tab i znaleźć [email protected] file virus proces związany.

- Kliknij Zakończ proces teraz, aby zatrzymać proces uruchomiony.

Krok 4: Usuwanie wirusów z rejestru [email protected] file virus Entry

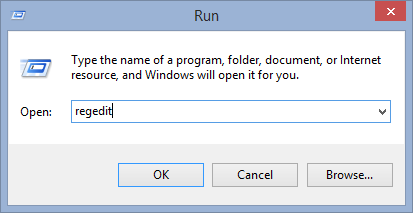

- Naciśnij klawisz “Windows + R” razem, aby otworzyć Run Box.

- Wpisz “regedit” i kliknij przycisk OK.

- Znajdź i usuń [email protected] file virus podobne wpisy.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Teraz mam nadzieję, że masz całkowicie usunąć wirusa z komputera [email protected] file virus. Jeśli nadal dostaję komunikat okupu od groźby lub w stanie uzyskać dostęp do plików, oznacza to, że wirus nadal do komputera. W takiej sytuacji nie ma innego wyjścia oprócz usunięcie tego wirusa za pomocą dowolnego narzędzia do usuwania złośliwego oprogramowania potężny.

Zważywszy, że jeśli masz kopię zapasową zainfekowanych lub zaszyfrowanych plików, a następnie można również ponowna instalacja systemu operacyjnego Windows. Spowoduje to usunięcie wszystkich plików i danych, jak wraz z zakażeniem [email protected] file virus. Dostaniesz całkowicie pusty systemu komputerowego bez plików. Teraz można korzystać z kopii zapasowej, aby uzyskać dostęp do plików. Jeśli nie ma żadnych kopii zapasowych, a następnie za pomocą narzędzia do usuwania złośliwego oprogramowania jest lepszym rozwiązaniem dla Ciebie.

Jeśli masz jakieś pytania lub pytanie dotyczące komputera, a następnie można łatwo zwrócić się do problemu z naszymi ekspertami. Przejdź do strony Zadaj dowolne pytanie i uzyskać odpowiedź na zapytania bezpośrednio spoza ekspertów.