Krótki opis na Gen: Trojan.Heur.FU.iLW @ aacXZjni.iLW @ aacXZjni

Gen: Trojan.Heur.FU.iLW @ aacXZjni.iLW @ aacXZjni to niebezpieczny trojan szyfrujący pliki, wykryty 19 lutego 2018 r. Zgłaszanie tego szkodliwego oprogramowania na docelowych komputerach z systemem Windows odbywa się za pośrednictwem wiadomości phishingowych, które sugerują użytkownikom systemu uruchamianie złośliwy skrypt makro. Nie trzeba dodawać, że uruchomienie tych skryptów umożliwia trojanowi wejście na docelowe komputery. Szkodliwy skrypt makr instaluje zagrożenie w katalogu AppData, a następnie ładuje go do pamięci RAM. W związku z tym Gen: Trojan.Heur.FU.iLW@aacXZjni wykonuje szybkie skanowanie w celu zindeksowania podłączonego magazynu danych i oznaczenia zapisanych plików w celu zaszyfrowania.

Raport z badań ujawnił, że trojan może działać jako plik wykonywalny o nazwie "1cv8s32-n.exe" na zainfekowanym komputerze, a zakodowane pliki otrzymują sufiks ".messenger- [losowe znaki]". Po tym czasie na twoim komputerze pojawi się powiadomienie o okupie w imieniu "Инструкция по дешифровке.txt", przetłumaczone na angielski (Decryption instructions.txt). Szkodnik ten podejrzewa się przede wszystkim o użytkowników komputerów zlokalizowanych w Rosji. Jednak Gen: Trojan.Heur.FU.iLW@aacXZjni może zostać wdrożony dla szerszego grona użytkowników za pomocą programów typu spambot.

Złośliwe działania Gen: Trojan.Heur.FU.iLW@aacXZjni

Trojan ten może pobrać złośliwy kod z serwera Command and Control. Po wejściu do docelowej maszyny wykonuje złośliwe działania. Zagrożenie umożliwia hakerom przestępczym uzyskanie dostępu zdalnego, a także przejęcie kontroli nad zainfekowanym komputerem. Gen: Trojan.Heur.FU.iLW@aacXZjni może być propagowany za pośrednictwem złośliwych załączników do wiadomości e-mail i zazwyczaj ukrywa lub jest tworzony ze szkodliwego pliku PDF na swojej nazwie. Jeśli użytkownik systemu otworzy niedbale załączony plik, trojan natychmiast pobierze złośliwy plik, a następnie utworzy wiele złośliwych wpisów rejestru. Następnie łączy komputer z innym komputerem i atakuje inne destrukcyjne infekcje.

Jak radzić sobie z Gen: Trojan.Heur.FU.iLW @ aacXZjni.iLW @ aacXZjni?

Wydaje się, że twórcy wirusów kontrolują konta e-mail oznaczone jako "[email protected]" i prawdopodobnie spłacą je w formie Bitcoinów, więc transakcje między ofiarami a hakerami są dość trudne do śledzenia. Wirus Gen. Trojan.Heur.FU.iLW @ aacXZjni.iLW @ aacXZjni nie ma żadnej nowej rzeczy na scenie zagrożenia kryptograficznego, ale eksperci od bezpieczeństwa szacują, że biznes ransomware jest wart minimum 25 miliardów USD i nie jest zaskoczeniem, że liczne podmioty działające w obszarze zagrożenia mogą być zainteresowane czerpaniem korzyści z takich złych przedsiębiorstw. Poza tym używa bezpiecznych algorytmów szyfrowania, a najlepszym sposobem na odzyskanie z błędnego ataku jest załadowanie kopii zapasowych. W końcu będziesz potrzebować znanego i zaufanego programu anty-malware, aby wyeliminować zagrożenie Gen: Trojan.Heur.FU.iLW@aacXZjni i inne ślady pozostawione przez to złośliwe oprogramowanie w twoim systemie.

>>Darmowy Ściąganie Gen:[email protected]@aacXZjni Skaner<<

Kroki, aby usunąć Gen:[email protected]@aacXZjni

Krok 1 >> Jak załadować system Windows w trybie awaryjnym w celu odizolowania Gen:[email protected]@aacXZjni

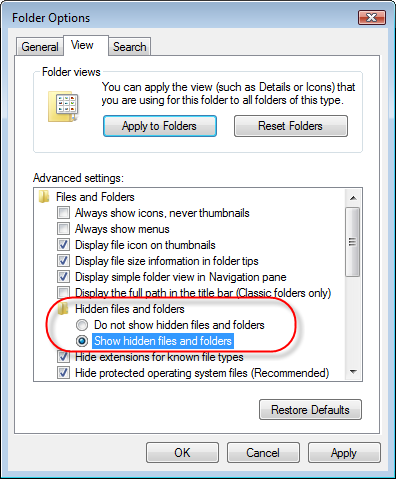

Krok 2 >> Jak wyświetlić ukryte pliki stworzone przez Gen:[email protected]@aacXZjni

-

Zamknąć wszystkie programy i przejdź do pulpitu

-

Wybierz ikonę Mój komputer i kliknij dwukrotnie, aby go otworzyć

-

Kliknij menu Narzędzia, a teraz wybrać i kliknij polecenie Opcje folderów.

-

Wybierz się na kartę Widok, który pojawia się w nowym oknie.

-

Zaznaczenie w polu obok dispaly zawartości folderów systemowych

-

Teraz Zaznacz pole wyboru, aby pokazać ukryte pliki i foldery

-

Teraz naciśnij przycisk Zastosuj i OK, aby zamknąć okno.

-

Jak tylko te czynności są wykonywane, można przeglądać pliki i foldery, które zostały stworzone przez Gen:[email protected]@aacXZjni i ukrytych do tej pory.

dla systemu Windows Vista

-

Zminimalizować wszystkie okna i przejść do pulpitu

-

Kliknij przycisk Start, które można znaleźć w niższej LEF Corner posiadające logo systemu Windows

-

Kliknij na panelu sterowania w menu i otwórz go

-

Panel sterowania może być otwarty w widoku klasycznym lub Panel sterowania Strona główna View.

-

Jeśli wybrałeś widok klasyczny, wykonaj tę

-

Kliknij dwukrotnie na ikonę folderu, aby go otworzyć

-

Teraz wybierz zakładkę Widok

-

Kliknij opcję pokazywania ukrytych plików i folderów

-

Jeśli wybrałeś Control Panel Strona główna Widok,

-

wykonaj tę Wygląd i personalizacja link jest klikany

-

Wybierz opcję Pokaż ukryte pliki i foldery

-

Naciśnij Zastosuj opcję, a następnie kliknij przycisk OK.

-

FolderOptions-ViewSettings Będzie Pokaż wszystkie foldery w tym te stworzone przez Gen:[email protected]@aacXZjni

Wiedzieć, jak wyświetlić ukryte Folders na Windows 7, Win 8 i Windows 10

(Po wykonaniu powyższych czynności są konieczne, aby zobaczyć wszystkie pliki stworzone przez Gen:[email protected]@aacXZjni, a wiadomo, że istnieje na zaatakowanego komputera).

-

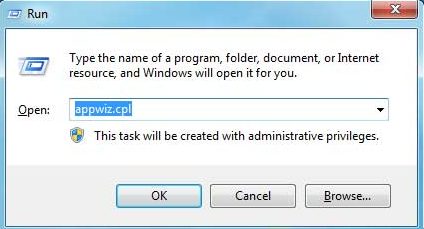

Otworzyć Run Box od spinającego razem Start Key and R.

-

Teraz wpisz appwiz.cpl, a wejścia i naciśnij OK

-

Spowoduje to przejście do Panelu sterowania, szukał podejrzanych programów lub jakichkolwiek zapisów dotyczących Gen:[email protected]@aacXZjni. Unistall go raz, jeśli zdarzy ci się go znaleźć. Jednak pamiętaj, aby nie odinstalować dowolny inny program z listy.

-

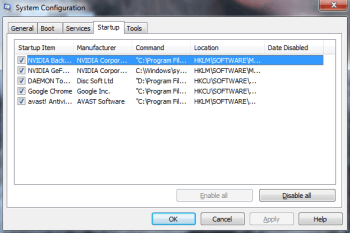

W poszukiwaniu Field,Type msconfig i naciśnięcie Enter, to pojawi się okno msconfig_opt

W menu startowym, usuń wszystkie wpisy związane Gen:[email protected]@aacXZjni lub które są znane jako producenta.

Krok 3 >> Otwórz Run Box poprzez naciśnięcie Start Key and R w skojarzeniu

-

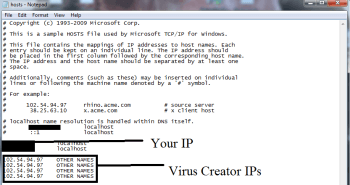

Kopiuj + Wklej następującą komendę jako

-

notepad% windir% / system32 / drivers / etc / hosts i naciśnij OK

-

Spowoduje to otwarcie nowego pliku. Jeśli system został posiekany przez Gen:[email protected]@aacXZjni, zostaną wyświetlone pewne adresy IP, które znajdują się w dolnej części ekranu.

Sprawdzić podejrzanych IP, który jest obecny w swoim localhost

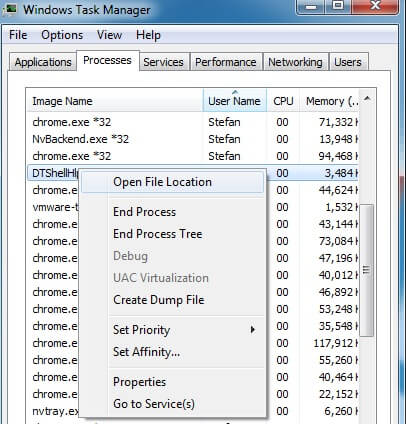

Krok 4 >> Jak zakończyć procesy Gen:[email protected]@aacXZjni Running

-

Przejdź na kartę Procesy, naciskając klawisze Ctrl + Shift + Esc Klawisze Razem.

-

Spójrz za procesy Gen:[email protected]@aacXZjni uruchomiony.

-

Kliknij prawym przyciskiem myszy na Gen:[email protected]@aacXZjni i zakończyć proces.

-

malware-start-na pasku zadań

Krok 5 >> Jak usunąć Gen:[email protected]@aacXZjni Podobne wpisy rejestru

-

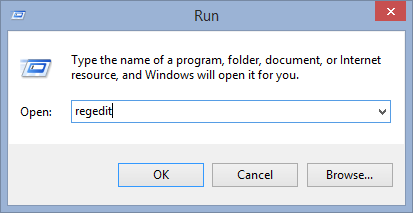

Otwórz rejestru wpisując regedit w polu Uruchom i wciśnij Enter

-

Spowoduje to otwarcie całą listę wpisów.

-

Teraz Znajdź i wyszukiwać wpisy stworzone przez Gen:[email protected]@aacXZjni i ostrożnie usuń ją.

-

Alternatywnie, można ręcznie wyszukać go w wykazie do usunięcia Gen:[email protected]@aacXZjni Ręczne.

Niestety, jeśli nie jesteś w stanie usunąć Gen:[email protected]@aacXZjni, Skanowanie komputera Teraz również złożyć pytanie i daj nam znać w przypadku masz jakieś wątpliwości. Nasi specjaliści z pewnością odpowie pewnych pozytywnych sugestii dotyczących tego samego. Dzięki!