| [email protected] jest pewien Backdoor | |

| Trojański upuszczony przez [email protected] są Tool:Win32/Cain, IRC-Worm.Roram, SevenEleven Trojan, TROJ_WALEDAC.AIR, NoobTrojan, Email-Worm.Win32.Merond.a, Trojan.Downloader-Agent, VBS.Icon, Trojan.Win32.Obfuscated.gx | |

| Powiązane programy szpiegujące StartSurfing, ANDROIDOS_DROISNAKE.A, Web Surfer Watcher, SmartPCKeylogger, AlphaWipe, Surfcomp, 4Arcade, KnowHowProtection, Real Antivirus, DssAgent/Brodcast, Infoaxe, Immunizr | |

| Błąd systemu Windows powodowany przez [email protected] są – 0x80244003 WU_E_PT_SOAPCLIENT_GENERATE Same as SOAPCLIENT_GENERATE_ERROR – SOAP client failed to generate the request., 0x8024D005 WU_E_SETUP_SOURCE_VERSION_MISMATCH Windows Update Agent could not be updated because the versions specified in the INF do not match the actual source file versions., 0x8024E007 WU_E_EE_CLUSTER_ERROR An expression evaluator operation could not be completed because the cluster state of the computer could not be determined., 0x00000041, 0x00000074, 0x000000C5, 0x000000D0, 0x0000007B, Error 0x80070103 | |

| [email protected] infekuje te pliki .dll systemu Windows kbdgr1.dll, ehepg.dll, avifil32.dll, WmiPrvSD.dll, rhttpaa.dll, wbemcntl.dll, rasdlg.dll, profapi.dll, msmmsp.dll, FDResPub.dll, secproc_isv.dll, wmi.dll, PeerDistWSDDiscoProv.dll, dmutil.dll |

[email protected] może wejść do komputera za pomocą tego oprogramowania. Jeśli ich nie zainstalowałeś, pozbądź się ich HappyBirthday 1.0 , Flexiglass 1.6 , Flagit! 1.9.3 , My Reading List 1.0 , FedTermX 1.02 , Redactor 1.0.8 , Let.ter 1.0 , ChiSquare Analysis 2.5 , Y2K Checker 1.0.5 , BookedServer 0.9.1 , iVCR 1.0 , Make-A-Pass 2.5 , Ensoul Contacts 2.0 | |

[email protected] : Jak usunąć? (Przewodnik usuwania)

Najnowszy raport badawczy o [email protected]

- Imię i nazwisko: [email protected]

- Typ: Trojan

- Poziom alertu: średni

- Długość infekcji: Zmienna

- Zagrożone komputery: system operacyjny Windows

Co jest znane z [email protected]?

[email protected] jest jednym z najbardziej szkodliwych wirusów trojana, który dotyczy głównie słabo chronionych komputerów z systemem Windows. Często używają masek, aby oszukać nieostrożnych użytkowników systemu w klikaniu infekcyjnych łączy i pobieraniu fałszywych programów lub plików na ich komputer. Tego typu trojany pobierające mogą wykorzystywać skrypty w back-endach do automatycznego pobierania złośliwych plików lub aplikacji do systemu użytkownika za pomocą wizyty na stronie phishingowej, na której znajduje się [email protected]. Poza tym jest w stanie dezaktywować słabsze oprogramowanie antywirusowe, omijać zapory ogniowe i często pozostaje aktywne w tle komputera, podczas gdy znęcający się użytkownicy nie wiedzą o tym trojanie instalowanym na ich komputerze.

Co więcej, może sprytnie modyfikować domyślne ustawienia konfiguracyjne systemu i modyfikować wpisy rejestru, tak aby szkodliwe pliki wykonywalne mogły być uruchamiane za każdym razem po załadowaniu systemu Windows. Możliwe jest ręczne usunięcie wirusa [email protected]. Mimo że złośliwe składniki i pliki tego trojana mogą zostać zmienione tak, aby wyglądały tak samo jak prawidłowe elementy systemu operacyjnego. Może również przechwytywać legalne działające procesy w celu obejścia działania. Dlatego, aby uniknąć usunięcia złych plików komputera i wpłynąć na dysk twardy systemu, powinieneś użyć profesjonalnego rozwiązania antywirusowego, które zawiera algorytm anti-rookit, który może łatwo i bezpiecznie usunąć [email protected] wirusa i wszystkie skojarzone z nim ukryte złośliwe oprogramowanie.

Wiadomości spamowe umożliwiają [email protected] rozpowszechnianie w Internecie

Według badaczy szkodliwego oprogramowania, takie złośliwe oprogramowanie najczęściej rozprzestrzenia się za pośrednictwem kampanii malspam. Zazwyczaj jest on ujawniany w postaci pliku lub dokumentu, który twierdzi, że pochodzi z firmy przewozowej i zwykle trafia do folderu ze spamem w twojej skrzynce pocztowej. Jednakże powinieneś klikać dowolne linki lub pobierać i otwierać pliki załączone do takich e-maili, ponieważ może to prowadzić do inwazji na najbardziej niebezpieczny wirus [email protected] na Twoim komputerze. Poza tym może wykorzystywać fałszywe aktualizacje oprogramowania lub zainfekowane reklamy, aby zainstalować na docelowej maszynie. W przypadku znalezienia śladów tego złośliwego oprogramowania na komputerze, należy podjąć natychmiastowe działania w celu usunięcia [email protected] .

[email protected] Podrecznik Usuwanie Przewodnik

Krok 1: Jak uruchomić komputer w trybie awaryjnym z obsługą sieci pozbyć [email protected]

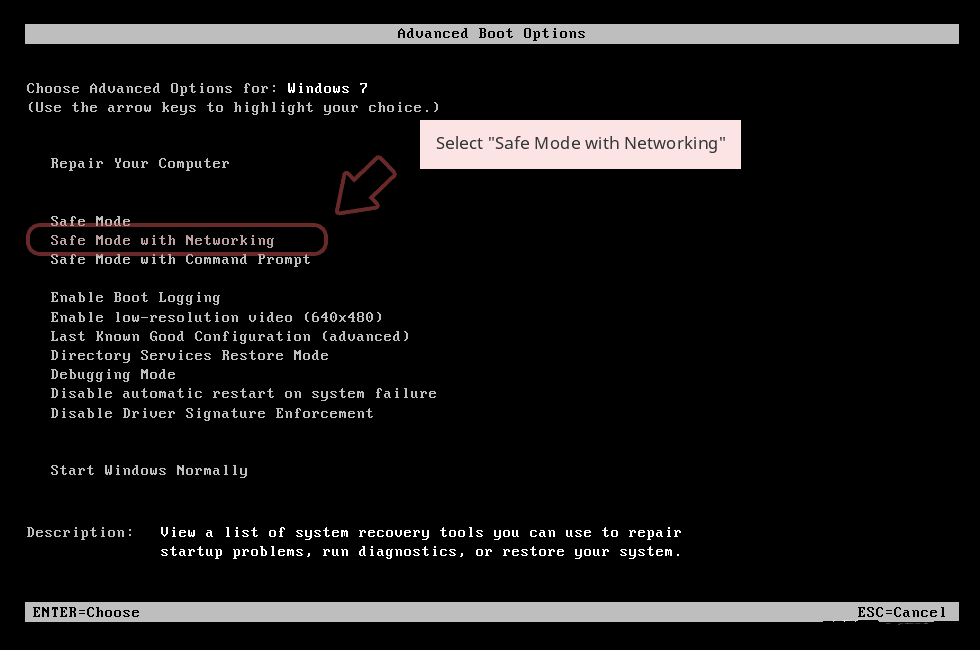

(Win 7 | XP | Vista uzytkownikow)

- przede wszystkim PC ma być ponownie uruchomiony w trybie awaryjnym z obsługą sieci

- Wybierz na przycisk START i kliknij Shutdown | Ponownie uruchom opcję i wybierz OK

- po ponownym uruchomieniu PC, zachować dotykając F8, dopóki nie dostaniesz Zaawansowane opcje rozruchu.

- Tryb awaryjny z obsługą sieci ma być wybrany z listy.

-

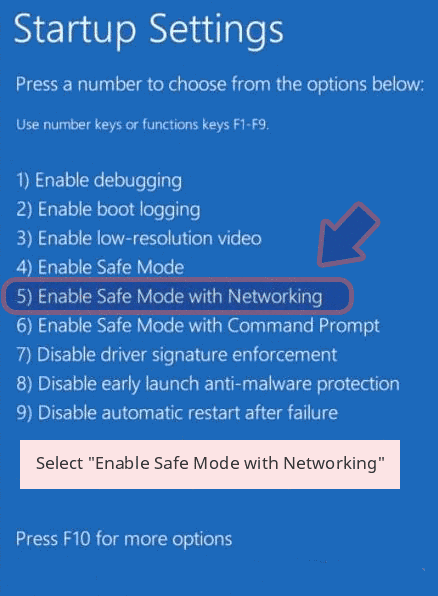

(Dla Windows 8 | 8.1 | Wygraj 10 uzytkownikow)

- Kliknij przycisk zasilania koło ekranu logowania

- Trzymaj SHIFT na klawiaturze przycisk wciśnięty, a następnie wybierz opcję Uruchom ponownie

- Teraz wybierz opcję Włącz tryb awaryjny z obsluga sieci

W przypadku [email protected] nie pozwalając komputer do uruchamiania w trybie awaryjnym, a następnie kolejnym etapie jest następnie

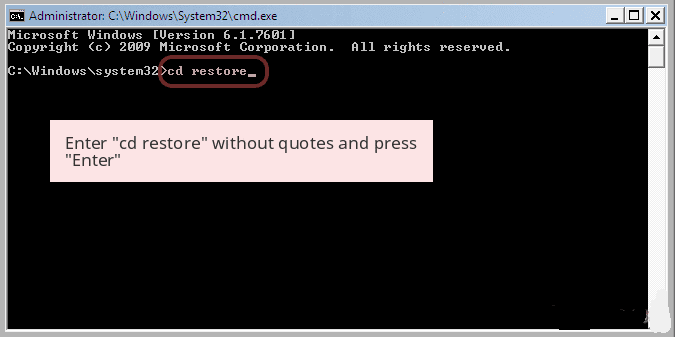

Krok 2: Usun [email protected] Korzystanie z systemu Przywracanie procesu

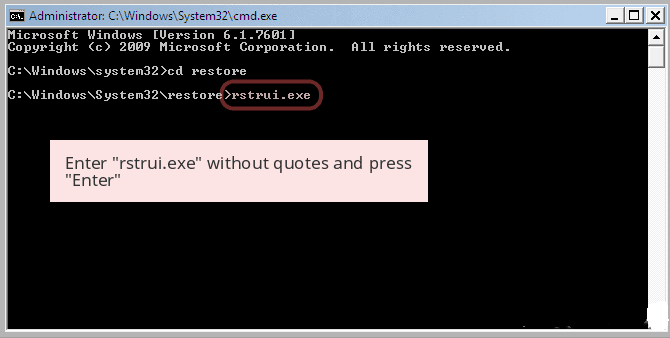

- PC musi zostać uruchomiony ponownie, aby w trybie awaryjnym z wierszem polecenia

- Jak tylko okno wiersza polecenia wyświetlane na ekranie, wybierz na cd przywracania i wciśnięcie Enter opcję

Wpisz rstrui.exe i kliknij wchodzić ponownie

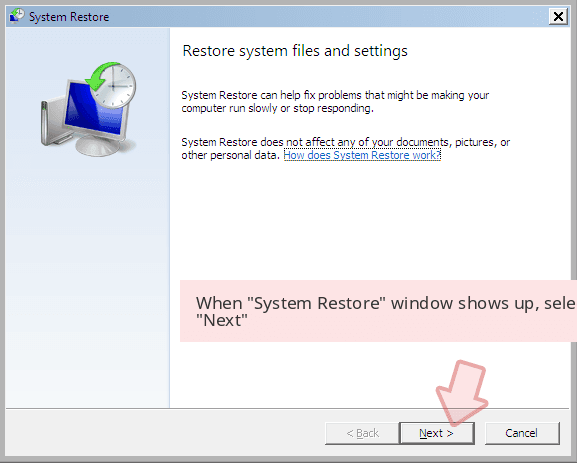

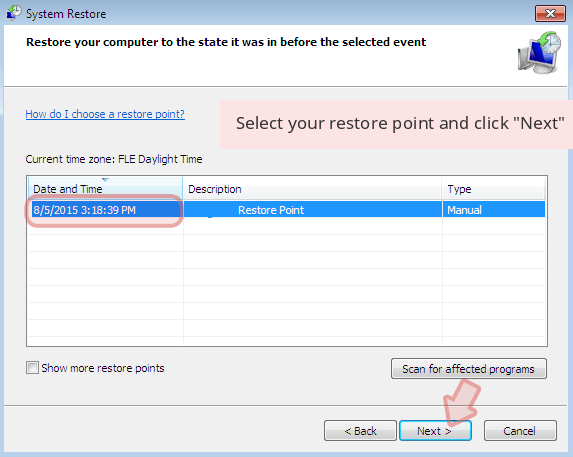

Teraz użytkownicy trzeba kliknąć na następnej opcji i wybrać punkt, który po raz ostatni system Windows działa dobrze przed zakażeniem [email protected] przywrócić. Po zakończeniu kliknij przycisk Dalej.

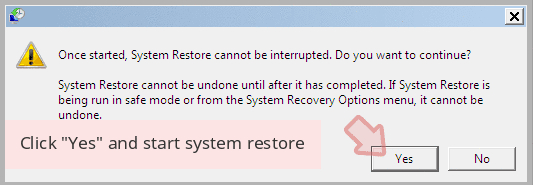

Wybierz Tak aby przywrócić system i pozbyć się infekcji [email protected].

Jednakże, jeśli powyższe kroki nie działa w celu usunięcia [email protected], wykonaj poniższe czynności, o których mowa

Kroki aby pokazac wszystkie ukryte pliki i foldery aby kasowac [email protected]

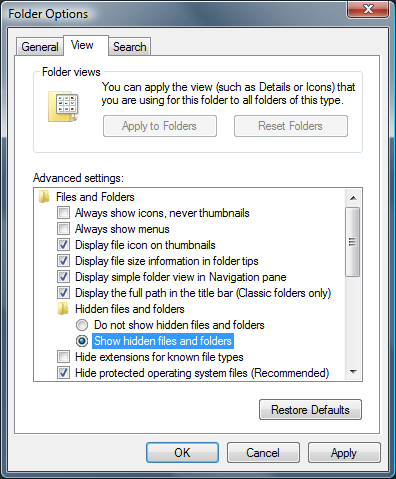

Zobacz jak [email protected] ukrytych folderow w systemie Windows XP

- Aby pokazać ukryte pliki i foldery, należy postępować zgodnie z instrukcjami podane: –

- Zamknij wszystkie okna lub zminimalizować otwartą aplikację, aby przejść do pulpitu.

- Otwórz “Mój komputer”, klikając dwukrotnie na jego ikonę.

- Kliknij menu Narzędzia i wybierz polecenie Opcje folderów.

- Kliknij kartę Widok z nowym oknie.

- Sprawdź wyświetlacz zawartość opcjach folderów systemowych.

- W ukryte pliki i foldery sekcji, należy umieścić znacznik wyboru Pokaż ukryte pliki i foldery.

- Kliknij przycisk Zastosuj, a następnie OK. Teraz zamknij okno.

- Teraz możesz zobaczyć wszystkie [email protected] związane ukryte pliki i foldery w systemi

Jak uzyskac dostęp do [email protected] ukrytych folderów na Windows Vista

- Zminimalizować lub zamknąć wszystkie otwarte karty i przejdź na pulpit.

- Przejdź do lewej dolnej części ekranu pojawi się logo Windows istnieje, kliknij przycisk Start.

- Przejdź do menu panelu sterowania i kliknij na nim.

- Po Panel sterowania został otwarty, nie będzie dwie opcje, albo “Classic View” lub “Panel sterowania Home View”.

- Wykonaj following gdy jesteś w “widoku klasycznego”.

- Dwukrotnie kliknij na ikonę i otwórz Opcje folderów.

- Wybierz kartę Widok.

- Ponownie przejdź do kroku 5.

- Zrób to, jeśli jesteś “Panel sterowania Home View” po.

- Hit na przycisk Wygląd i personalizacja link.

- Wybrał Pokaż ukryte pliki lub foldery.

- Pod Ukryty sekcji pliku lub folderu, kliknij na przycisk, który znajduje się tuż obok Pokaż ukryte pliki i foldery.

- Kliknij przycisk Zastosuj, a następnie naciśnij przycisk OK. Teraz zamknij okno.

- Teraz, aby pokazać wszystkie ukryte pliki i foldery utworzone przez [email protected] pomyślnym badanym systemie Windows Vista.

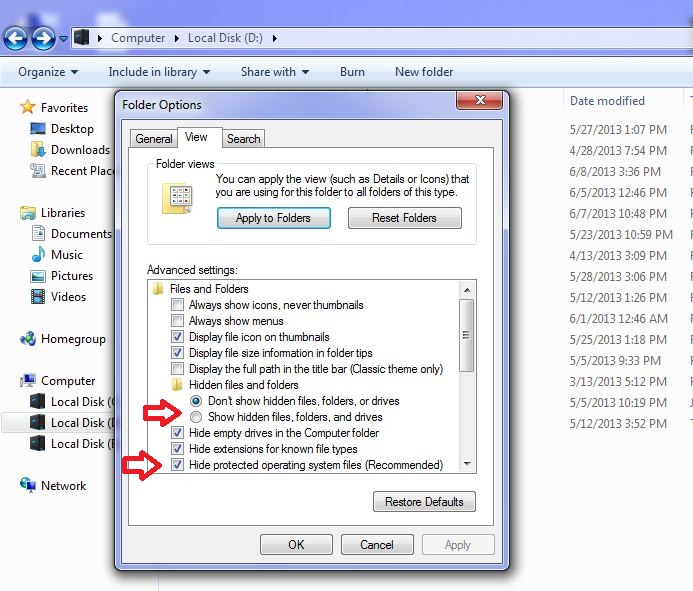

Jak abypolecenie Odkryj [email protected] utworzonych folderów na Windows 7

- Przejdź na pulpicie i wybierz się na mały prostokąt, który znajduje się w prawym dolnym rogu ekranu strony głównej.

- Teraz wystarczy otworzyć menu € œStartâ € klikając na przycisk START, który znajduje się w lewym dolnym boku ekranu komputera, które niesie logo Windows.

- Następnie po poszukaj â € œControl panela € opcji menu w prawym rzędzie najbardziej i otwórz go.

- Po otwarciu menu Panel sterowania, a następnie szukać â € œFolder Optionsâ € link.. Stuknij nad â € œView Taba €.

- Pod kategorię € œAdvanced Settingsâ €, podwójne kliknięcie na â € œHidden pliki lub Foldersâ € związanego z [email protected].

- Następnie wystarczy wybrać pól wyboru, aby pokazać ukryte pliki, foldery lub dyski.

- Po tym, kliknij na â € œApplyâ € >> â € œOKâ € a następnie zamknąć menu.

- Teraz Windows 7 powinien być skonfigurowany tak, aby pokazać wszystkie ukryte pliki, foldery i dyski.

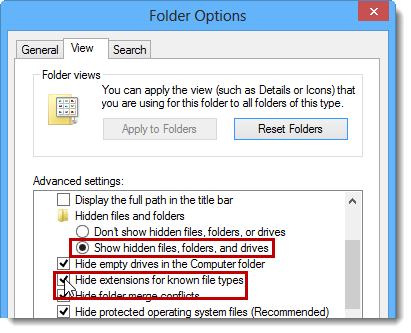

Kroki aby polecenie Odkryj [email protected]ązanych plikow i folderow na Windows 8

- Przede wszystkim, zasilanie komputera z systemem Windows i kliknij przycisk logo startowym, która znajduje się po lewej stronie ekranu systemu.

- Teraz należy przejść do zaprogramowania listy i wybierz Panel sterowania aplikację.

- Panel sterowania jest całkowicie otwarte, kliknij więcej opcji ustawień.

- Po zakończeniu, pojawi się okno Panelu sterowania, a następnie wybrać zakładkę € œAppearance i Personalizationâ €.

- W oknie dialogowym Ustawienia Advance, trzeba zaznaczyć ślad na Pokaż ukryte pliki i foldery i wyczyścić pole wyboru Ukryj chronione pliki systemowe.

- Kliknij Zastosuj, a następnie przycisk OK. Ta opcja pozwala stosować do wykrywania i eliminowania wszystkich rodzajów [email protected]ązanych podejrzanych plików.

- Wreszcie, nawigacja kursorem myszy na opcję Zamknij, aby wyjść z tego panelu.

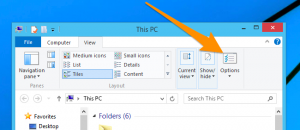

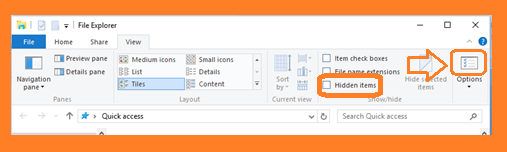

Jak aby Widok [email protected]ązanych folderow w systemie Windows 10

- Otwórz folder, jeśli chcesz odkryć plików.

- Znajdź i kliknij View w pasku menu

- W menu kliknij, aby wyświetlić opcje folderów.

- Ponownie kliknij View oraz Enable związanego z Pokaż ukryte pliki stworzone przez [email protected], folderu i dysku.

- Naciśnij przycisk Zastosuj i OK.

Po wszystkie czynności dokładnie pomoże w pozbyciu [email protected]ęcznie z komputera z systemem Windows. Jednak zaleca się, aby przejść do niej tylko wtedy, gdy jesteś biegły użytkownika systemu Windows.

Jeśli masz jakiekolwiek pytania, prosimy naszych ekspertów i uzyskać natychmiastowe rozwiązanie takie same.