| 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP jest pewien Backdoor | |

| Trojański upuszczony przez 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP są IM-Worm.Win32.Yahos.hb, Virus.Hidrag.a, I-Worm.Bagle.c, BleBla, Trojan.Dropper.Sirefef, Winlock.19, Trojan.VBInject.P, PWSteal.Kotwir.A.dll, Virus.Obfuscator.VC, Trojan:JS/Seedabutor.A, Virus.Win32.Suspic.gen, Virus.Xorer.E, TR/Cridex.EB.71 | |

| Powiązane programy szpiegujące SafePCTool, Savehomesite.com, Generic.dx!baaq, SurfPlayer, AceSpy, FunWebProducts, FamilyCam, Redpill, Trojan.Apmod, ScreenSpyMonitor, NetZip | |

| Błąd systemu Windows powodowany przez 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP są – 0x8024401E WU_E_PT_HTTP_STATUS_GONE Same as HTTP status 410 – requested resource is no longer available at the server., 0x8024D008 WU_E_SELFUPDATE_SKIP_ON_FAILURE An update to the Windows Update Agent was skipped because previous attempts to update have failed., 0x00000080, 0x8024D012 WU_E_SELFUPDATE_REQUIRED_ADMIN Windows Update Agent must be updated before search can continue. An administrator is required to perform the operation., 0x80245002 WU_E_REDIRECTOR_S_FALSE The redirector XML document is missing some required information., 0x80246002 WU_E_DM_INCORRECTFILEHASH A download manager operation could not be completed because the file digest was not recognized., 0x8024200C WU_E_UH_FALLBACKTOSELFCONTAINED The update handler should download self-contained content rather than delta-compressed content for the update., 0x8024F004 WU_E_SERVER_BUSY The server rejected an event because the server was too busy., 0x0000009A, 0x000000E9 | |

| 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP infekuje te pliki .dll systemu Windows mgmtapi.dll, ci.dll, bnts.dll, TabbtnEx.dll, iscsicpl.dll, dswave.dll, Microsoft.Vsa.dll, XPath.dll, WindowsBase.dll, MMFUtil.dll, msyuv.dll |

15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP może wejść do komputera za pomocą tego oprogramowania. Jeśli ich nie zainstalowałeś, pozbądź się ich EventScript for MacIntel 1.1 , Harmony 1.6 , Smart ISO Burn Pro 2.1.3 , Hasher 1.0 , Sync Folders Pro 2.9.17 , VPN Client Configurator 1.6 , FTP Maker 1.9.0 , Aiseesoft BlackBerry Converter , ForeUI Prototyping Tool 3.10 , Code::Blocks 13.12 , Magic Number 2 , Barnyard Blaster 1.06 , Kindle 1.11.2 , Remo MORE 1.0 , Nembo 1.0.1 , Bouncy Maze 1.0 , Pop Quiz! 2.6 , Mini Scientific Calculator 1.0 , Qmind 0.3.4 | |

Skuteczne rozwiązanie do odinstalowania 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP Z komputera

Okropne rzeczy, o których musisz wiedzieć 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP

15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP Koń to przerażające złośliwe oprogramowanie komputerowe, które definiuje się jako wirus trojański. Twój komputer jest obciążony błędnymi materiałami i nie jest łatwą rzeczą do wyburzenia na raz. Po wejściu do systemu, ten znany wirus zabija wszystkie uruchomione aplikacje systemowe, a następnie pozwala innym wirusom i złośliwemu oprogramowaniu podejść do zainfekowania wszystkich części docelowego systemu komputerowego. Twój komputer pozostanie zarażony przez długi czas, a jeśli go nie usuniesz, zostanie zerwany na końcu. Wirus trojana jest znany ze szkodliwego wpływu na komputer.Może być wywołany przez plik wykonywalny lub dokumenty z freeware, załączniki w wiadomościach spamowych, fałszywe połączenia w serwisach pornograficznych i aktualne wiadomości i tak dalej.

Ponadto, 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP Koń przyniesie coraz więcej szkodliwych wirusów do twojego komputera. Co gorsza, oznacza to, że nie możesz uciec przed atakiem tego zagrożenia, chyba że usuniesz go z komputera. Wirus trojański osadza się na docelowym komputerze, nawiązuje połączenie ze zdalnym serwerem, skąd pobiera szkodliwe pliki i komendy w celu wykonania dalszych działań. Jest to całkowicie zboczeńca i kamuflaż całego systemu komputerowego. Będąc wirusem trojańskim, ukrywa się w głębi skompromitowanego komputera, tak że program antywirusowy nie wykrywa go łatwo.

Wkrótce zaczyna się złośliwe działanie. Za każdym razem, gdy uruchamiasz swój komputer, wszystkie złośliwe pliki są automatycznie aktywowane. W ten sposób nie wymaga żadnych uprawnień od użytkownika do uruchamiania jego poleceń. Gdy polecenia z 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP Koń zostaną wykonane, zniszczą cały system komputerowy. Wirus zostanie zainfekowany przez wirus trojański. Wpisy w rejestrze są zmieniane, zmienia się również ustawienia DNS i konfiguracyjne. Ponadto niektóre ważne i ważne pliki systemowe są również uszkodzone, co skutkuje nieprawidłowym działaniem systemu komputerowego.

Cały zainstalowany program antywirusowy lub program bezpieczeństwa zostanie zablokowany, aby 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP Koń mógł łatwo zaatakować system komputerowy. Wyłączenie programu antywirusowego powoduje, że Twój komputer jest zbyt wrażliwy i podatny na korupcję. Jest przeznaczony do zbierania poufnych informacji i danych z zainfekowanego komputera PC i przesyłania go do cyber oszustów. Zebrane informacje są następnie wykorzystywane do celów niezgodnych z prawem lub sprzedawane stronom trzecim w celu uzyskania przychodów. Jednak jedyną rzeczą wymaganą tutaj jest usunięcie 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP Koń.

Kroki, aby usunąć 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP

Krok 1 >> Jak załadować system Windows w trybie awaryjnym w celu odizolowania 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP

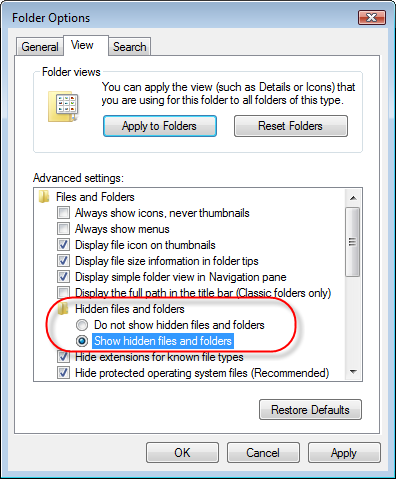

Krok 2 >> Jak wyświetlić ukryte pliki stworzone przez 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP

-

Zamknąć wszystkie programy i przejdź do pulpitu

-

Wybierz ikonę Mój komputer i kliknij dwukrotnie, aby go otworzyć

-

Kliknij menu Narzędzia, a teraz wybrać i kliknij polecenie Opcje folderów.

-

Wybierz się na kartę Widok, który pojawia się w nowym oknie.

-

Zaznaczenie w polu obok dispaly zawartości folderów systemowych

-

Teraz Zaznacz pole wyboru, aby pokazać ukryte pliki i foldery

-

Teraz naciśnij przycisk Zastosuj i OK, aby zamknąć okno.

-

Jak tylko te czynności są wykonywane, można przeglądać pliki i foldery, które zostały stworzone przez 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP i ukrytych do tej pory.

dla systemu Windows Vista

-

Zminimalizować wszystkie okna i przejść do pulpitu

-

Kliknij przycisk Start, które można znaleźć w niższej LEF Corner posiadające logo systemu Windows

-

Kliknij na panelu sterowania w menu i otwórz go

-

Panel sterowania może być otwarty w widoku klasycznym lub Panel sterowania Strona główna View.

-

Jeśli wybrałeś widok klasyczny, wykonaj tę

-

Kliknij dwukrotnie na ikonę folderu, aby go otworzyć

-

Teraz wybierz zakładkę Widok

-

Kliknij opcję pokazywania ukrytych plików i folderów

-

Jeśli wybrałeś Control Panel Strona główna Widok,

-

wykonaj tę Wygląd i personalizacja link jest klikany

-

Wybierz opcję Pokaż ukryte pliki i foldery

-

Naciśnij Zastosuj opcję, a następnie kliknij przycisk OK.

-

FolderOptions-ViewSettings Będzie Pokaż wszystkie foldery w tym te stworzone przez 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP

Wiedzieć, jak wyświetlić ukryte Folders na Windows 7, Win 8 i Windows 10

(Po wykonaniu powyższych czynności są konieczne, aby zobaczyć wszystkie pliki stworzone przez 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP, a wiadomo, że istnieje na zaatakowanego komputera).

-

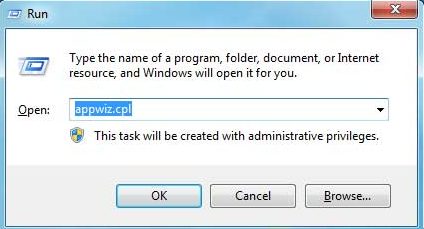

Otworzyć Run Box od spinającego razem Start Key and R.

-

Teraz wpisz appwiz.cpl, a wejścia i naciśnij OK

-

Spowoduje to przejście do Panelu sterowania, szukał podejrzanych programów lub jakichkolwiek zapisów dotyczących 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP. Unistall go raz, jeśli zdarzy ci się go znaleźć. Jednak pamiętaj, aby nie odinstalować dowolny inny program z listy.

-

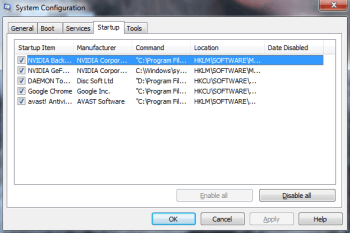

W poszukiwaniu Field,Type msconfig i naciśnięcie Enter, to pojawi się okno msconfig_opt

W menu startowym, usuń wszystkie wpisy związane 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP lub które są znane jako producenta.

Krok 3 >> Otwórz Run Box poprzez naciśnięcie Start Key and R w skojarzeniu

-

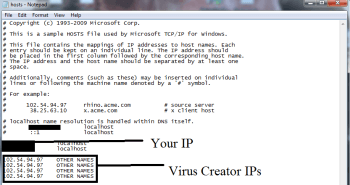

Kopiuj + Wklej następującą komendę jako

-

notepad% windir% / system32 / drivers / etc / hosts i naciśnij OK

-

Spowoduje to otwarcie nowego pliku. Jeśli system został posiekany przez 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP, zostaną wyświetlone pewne adresy IP, które znajdują się w dolnej części ekranu.

Sprawdzić podejrzanych IP, który jest obecny w swoim localhost

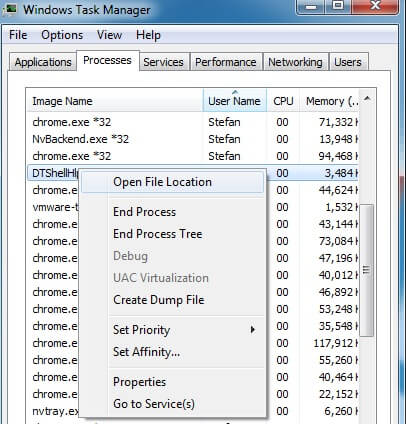

Krok 4 >> Jak zakończyć procesy 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP Running

-

Przejdź na kartę Procesy, naciskając klawisze Ctrl + Shift + Esc Klawisze Razem.

-

Spójrz za procesy 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP uruchomiony.

-

Kliknij prawym przyciskiem myszy na 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP i zakończyć proces.

-

malware-start-na pasku zadań

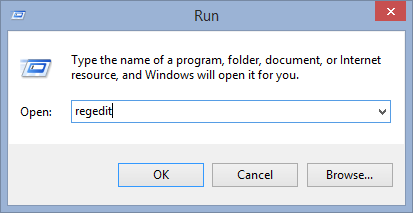

Krok 5 >> Jak usunąć 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP Podobne wpisy rejestru

-

Otwórz rejestru wpisując regedit w polu Uruchom i wciśnij Enter

-

Spowoduje to otwarcie całą listę wpisów.

-

Teraz Znajdź i wyszukiwać wpisy stworzone przez 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP i ostrożnie usuń ją.

-

Alternatywnie, można ręcznie wyszukać go w wykazie do usunięcia 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP Ręczne.

Niestety, jeśli nie jesteś w stanie usunąć 15pkXf43BKLWjTGGny93mgmyEEKCuDGqNP, Skanowanie komputera Teraz również złożyć pytanie i daj nam znać w przypadku masz jakieś wątpliwości. Nasi specjaliści z pewnością odpowie pewnych pozytywnych sugestii dotyczących tego samego. Dzięki!