| Podsumowanie zagrożenia: | |

| Nazwa: | Wirus [email protected] |

| Rodzaj: | Cryptovirus |

| Krótka definicja: | Jest to oprogramowanie ransomware, które blokuje pliki i żąda kwoty okupu. |

| Metoda dystrybucji: | Przesyłanie załączników wiadomości e-mail, przesyłanie plików P2P itp. |

| Szyfrowanie: | 2048-bitowy algorytm AES |

| Żądanie okupu: | 1.2 Bitcoiny równoważne 761 dolarom. |

| Wykrycie: | Sprawdź wirusa [email protected] z bezpłatnego skanowania . |

Krótki opis wirusa [email protected]

Nowy kryptowirus pojawił się na radarze ekspertów od szkodliwego oprogramowania. Znalazły go pod postacią wirusa [email protected]. Wiadomość e-mail jest jedyną wyróżniającą cechą tego wirusa. Ilekroć wirus [email protected] wykonuje ładunek, ustawia funkcję automatyczną, która konfiguruje wartości w rejestrze systemu Windows. Z tego powodu funkcja wirusa uruchamia się automatycznie po uruchomieniu systemu operacyjnego. Po zakończeniu procesu szyfrowania na ekranie pulpitu pojawi się wyskakujące okno zawierające komunikat o okupie. Tekst wiadomości okupu zawartej w pliku "Twoje pliki są zablokowane !!!!. Txt".

Metoda dystrybucji wirusa [email protected]

Wirus [email protected] jest ryzykownym wirusem, który atakuje twój system i blokuje twoje pliki bez Twojej zgody. Jest w stanie zablokować pliki, takie jak pliki PDF, filmy, obrazy, audio, dokumenty, arkusze Excel, html, prezentacje, pliki tekstowe, pliki tekstowe i inne. Proces szyfrowania może wykorzystywać 2048-bitowy algorytm AES. Wtrąca się do twojego komputera za pomocą różnych technik. Odwiedzenie złośliwych stron internetowych jest jedną z głównych przyczyn penetracji tego wirusa. Podczas surfowania po złośliwej stronie może się zdarzyć, że nieprzyjemny program stanie się aktywny i zaatakuje twój system. Załączniki wiadomości spamowych, przesyłanie plików P2P są również głównym powodem inwazji oprogramowania ransomware do systemu. Gdy dojdzie do wnętrza komputera, pojawią się niepożądane zmiany. Całkowicie nie będzie można otwierać plików.

Szkodliwe działania wirusa [email protected]

[email protected] upuść notatkę okupu na pulpicie. Wiadomość o okupie zawiera złośliwą zawartość. Jedynym motywem tego przesłania jest tylko zdobycie pieniędzy. Hakerzy używają tej notatki dotyczącej okupu, aby ostrzec cię o płatności. Hakerzy dają ci 120 godzinny termin na spłatę pieniędzy. Kwota to spora suma 1,2 Bitcoinów, co odpowiada 761 dolarom. Jeśli nie zapłacisz kwoty, cyberprzestępcy trwale usuwają Twoje pliki zgodnie z ich ostrzeżeniami. A jeśli zapłacisz kwotę, nie dostaniesz żadnego klucza do odblokowania plików. To tylko sztuczka hakerów, aby uzyskać zysk. Nigdy nie wypłacaj im pieniędzy. Zostaniesz przez nich oszukany. Znacznie lepiej jest zachować kopię zapasową danych na innym dysku twardym. Możesz wykonać poniższe instrukcje dotyczące pomocy przy usuwaniu wirusa [email protected].

Darmowe skanowanie swój Windows PC aby wykrycia [email protected]

Usuń [email protected] From Your PC

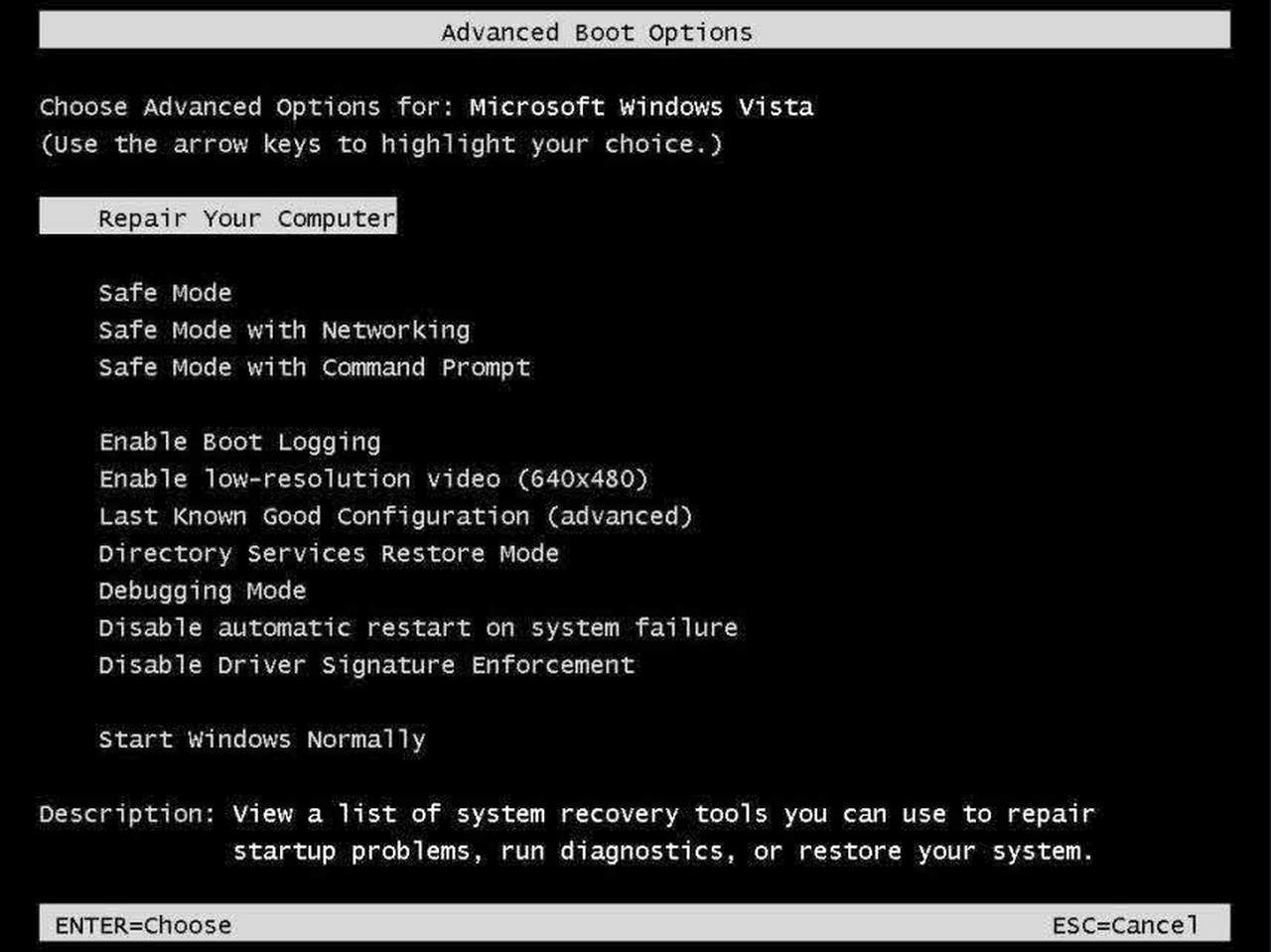

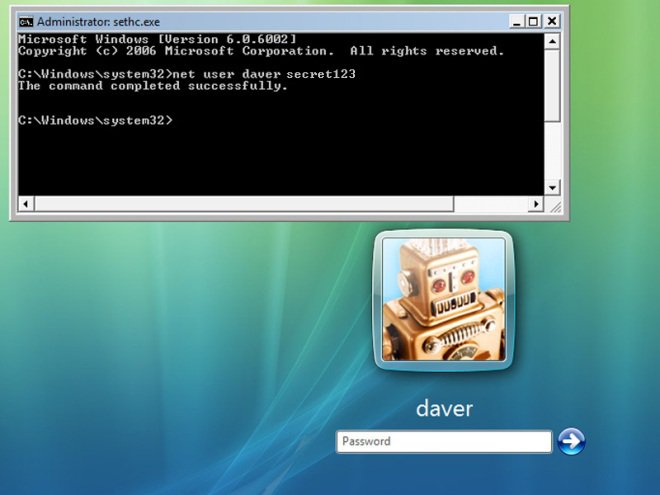

Krok 1: Usuń [email protected] w trybie awaryjnym z wierszem polecenia:

- Odłącz komputer z dostępem do sieci.

- Kliknij przycisk Uruchom ponownie i naciskaj klawisz F8 podczas ponownego uruchamiania systemu regularnie.

- Gdy “Menu opcji zaawansowanych systemu Windows” pokazują się na ekranie.

- Następnie wybrać “Tryb awaryjny z wierszem polecenia” i naciśnij Enter.

- Musisz zalogować się do komputera z konta administratora do pełnego przywileju.

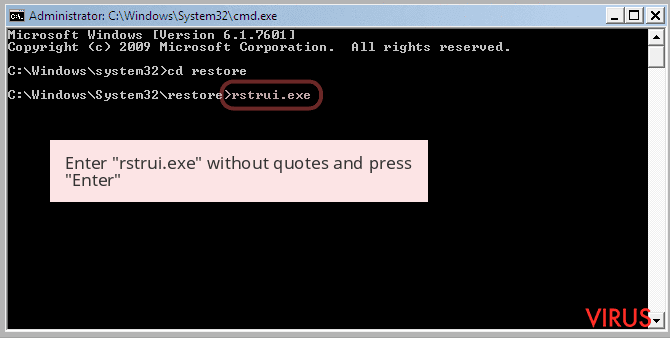

- Gdy pojawi się okno wiersza polecenia wpisz rstrui.exe i naciśnij Enter

- Teraz postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zakończyć przywracanie systemu.

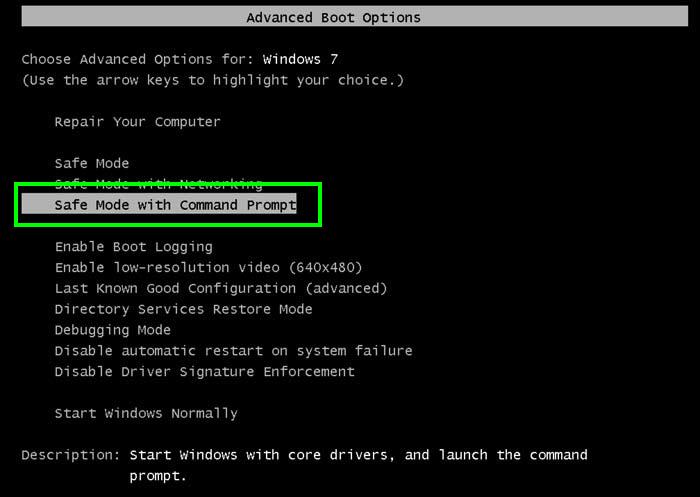

Krok 2: Usuń [email protected] użyciu msconfig w trybie awaryjnym:

- Wyłącz komputer i uruchom ponownie.

- Podczas uruchamiania wciśnij klawisz “F8” ciągły, aby otworzyć “Menu opcji zaawansowanych systemu Windows”.

- Za pomocą klawiszy strzałek, aby wybrać opcję “Tryb awaryjny” i naciśnij Enter.

- Po instalacji zacząć przejść do menu Start. Wpisz “msconfig” w polu wyszukiwania i uruchomić aplikację.

- Przejdź do karty Uruchamianie i szukać plików z% AppData% lub% TEMP% folderów za pomocą rundll32.exe. Zobacz poniższy przykład:

C: \ Windows \ System32 \ rundll32.exe C: \ Users \ nazwa_użytkownika \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Wyłącz wszystkie złośliwe wpisy i zapisać zmiany.

- Teraz uruchom ponownie komputer w normalny sposób.

Krok 3: zabić Malicious procesem związanym [email protected]

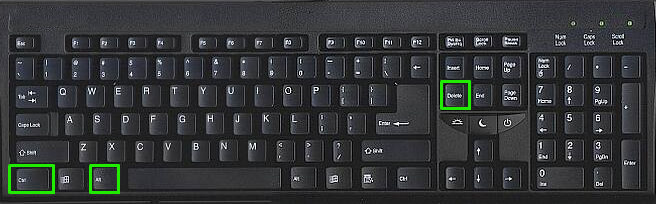

- Naciśnij Ctrl + Alt + Del przyciski razem.

- Będzie ona otworzyć Menedżer zadań na ekranie.

- Przejdź do procesu Tab i znaleźć [email protected] proces związany.

- Kliknij Zakończ proces teraz, aby zatrzymać proces uruchomiony.

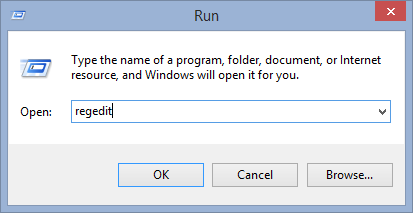

Krok 4: Usuwanie wirusów z rejestru [email protected] Entry

- Naciśnij klawisz “Windows + R” razem, aby otworzyć Run Box.

- Wpisz “regedit” i kliknij przycisk OK.

- Znajdź i usuń [email protected] podobne wpisy.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Teraz mam nadzieję, że masz całkowicie usunąć wirusa z komputera [email protected]. Jeśli nadal dostaję komunikat okupu od groźby lub w stanie uzyskać dostęp do plików, oznacza to, że wirus nadal do komputera. W takiej sytuacji nie ma innego wyjścia oprócz usunięcie tego wirusa za pomocą dowolnego narzędzia do usuwania złośliwego oprogramowania potężny.

Zważywszy, że jeśli masz kopię zapasową zainfekowanych lub zaszyfrowanych plików, a następnie można również ponowna instalacja systemu operacyjnego Windows. Spowoduje to usunięcie wszystkich plików i danych, jak wraz z zakażeniem [email protected]. Dostaniesz całkowicie pusty systemu komputerowego bez plików. Teraz można korzystać z kopii zapasowej, aby uzyskać dostęp do plików. Jeśli nie ma żadnych kopii zapasowych, a następnie za pomocą narzędzia do usuwania złośliwego oprogramowania jest lepszym rozwiązaniem dla Ciebie.

Jeśli masz jakieś pytania lub pytanie dotyczące komputera, a następnie można łatwo zwrócić się do problemu z naszymi ekspertami. Przejdź do strony Zadaj dowolne pytanie i uzyskać odpowiedź na zapytania bezpośrednio spoza ekspertów.