| 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 jest pewien Spyware | |

| Trojański upuszczony przez 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 są Trojan.EyeStye.S, Trojan.Rimod, Trojan.Mozipowp, Trojan-Downloader.Small.hko, DelfInject.gen!BA, VB.AFV, TrojanDownloader:Win32/Delf.GK, Trojan.Zopt.A, Trojan.Downloader.Kraddare.G, Raze Spyware | |

| Powiązane programy szpiegujące Incredible Keylogger, VersaSearch, Chily EmployeeActivityMonitor, WinXDefender, Adware.TSAdbot, Trojan-Spy.Win32.Dibik.eic, CommonSearchVCatch, ActiveX_blocklist, Infostealer.Ebod, SpyMaxx | |

| Błąd systemu Windows powodowany przez 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 są – 0x80242005 WU_E_UH_WRONGHANDLER An operation did not complete because the wrong handler was specified., 0x80245001 WU_E_REDIRECTOR_LOAD_XML The redirector XML document could not be loaded into the DOM class., 0x80242006 WU_E_UH_INVALIDMETADATA A handler operation could not be completed because the update contains invalid metadata., 0x80244016 WU_E_PT_HTTP_STATUS_BAD_REQUEST Same as HTTP status 400 – the server could not process the request due to invalid syntax., 0x0000012C, 0x80240029 WU_E_INVALID_PRODUCT_LICENSE Search may have missed some updates before there is an unlicensed application on the system., 0x80242001 WU_E_UH_LOCALONLY A request for a remote update handler could not be completed because the handler is local only., 0x8024E007 WU_E_EE_CLUSTER_ERROR An expression evaluator operation could not be completed because the cluster state of the computer could not be determined. | |

| 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 infekuje te pliki .dll systemu Windows winsetup.dll, dsauth.dll, brcoinst.dll, AxInstSv.dll, vaultcli.dll, wwanmm.dll, iscsied.dll, jnwppr.dll, CDLMPlugin.dll, mqad.dll, cachhttp.dll, tlscsp.dll |

18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 może wejść do komputera za pomocą tego oprogramowania. Jeśli ich nie zainstalowałeś, pozbądź się ich Q@mera 1.505 , Eahoosoft iPad Video Converter , BrightnessRocker 1.3 , TFTP Client 1.2.2 , basICColor demon 1.1.3 , CmdVees 1.2.0 , iFogg 1.1 , Carbon Emacs 22.3 , Plot 2.00 , HDD Fan Control 2.5 , Stock Analysis and Portfolio Review 2.0.5c , Change IE Search to Google 1.0 , Mahjong Business Style 1.0 | |

Zlikwiduj całkowicie infekcję wirusa 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58

Masz 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 na swoim komputerze? Nie można usunąć wirusa z komputera? Czy twój komputer jest bardzo wolny po jego przybyciu? Szukasz łatwej metody na usunięcie infekcji wirusowej? Przeczytaj ten artykuł i wykonaj poniższe kroki, aby na stałe pozbyć się złośliwego oprogramowania.

18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 jest heurystyczną infekcją wirusową. Jest to tak brutalna infekcja komputerowa, która dostaje się do twojego systemu komputerowego bez pytania o pozwolenie. Tego typu zagrożenia są w stanie zainfekować wszystkie wersje nawet najnowszej wersji systemu operacyjnego Windows. Obecność tego paskudnego wirusa jest przyczyną wszystkich niezwykłych rzeczy i poważnych problemów w twoim systemie. Po pomyślnym dotarciu na docelowy komputer jego pierwszą pracą jest replikowanie plików i ukrywanie ich w plikach systemowych. W rezultacie trochę kłopotliwe jest wykrycie rzeczywistej lokalizacji głównego pliku i usunięcie ich na stałe z komputera. Wirus Trojan nieustannie zmienia lokalizację. Będąc ohydną naturą, nawet programy bezpieczeństwa, takie jak zapora sieciowa i program Windows Defender, nie są w stanie łatwo wykryć swojej obecności. Nawet jeśli program antywirusowy powiadomi Cię o jego istnieniu, nie będzie go prawidłowo usuwał.

Dzieje się tak, ponieważ 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 przy wchodzeniu do twojego komputera początkowo wyłącza wszystkie aplikacje bezpieczeństwa zainstalowane w systemie. I tak nie udało się skutecznie usunąć złośliwego oprogramowania. Wirus trojana wytwarza zbyt wiele obrażeń i irytacji w docelowym systemie. Jedynym motywem wirusa trojana jest wykonywanie różnych złośliwych działań, gdy tylko dotrze on do docelowego komputera. Infekcja wirusowa głęboko zakorzenia się w środku i wprowadza kilka niepożądanych zmian. Wprowadza zmiany w ustawieniach DNS, ustawieniach konfiguracyjnych i wpisie rejestru.Następnie tworzy luki i nieistotną ścieżkę dla cyberprzestępców w celu cichego zaatakowania systemu.

Technika zaawansowana jest używana przez 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58, aby pochłonąć ogromne zasoby systemowe, takie jak CPU i zajmować całą przestrzeń pamięci, która sprawia, że procesy systemowe są bardzo powolne.Wykonywanie wielu złośliwych procesów i zadań spowalnia prędkość działania zainfekowanego komputera. Groźne zagrożenie może czasem generować fałszywe ostrzeżenia i ostrzeżenia. Jest on odpowiedzialny za instalowanie różnych złośliwych kodów w komputerze. Musisz więc usunąć 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 przy użyciu efektywnego przewodnika usuwania lub narzędzia do usuwania.

Kroki, aby usunąć 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58

Krok 1 >> Jak załadować system Windows w trybie awaryjnym w celu odizolowania 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58

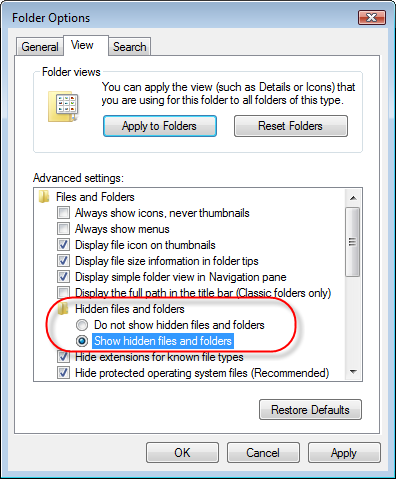

Krok 2 >> Jak wyświetlić ukryte pliki stworzone przez 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58

-

Zamknąć wszystkie programy i przejdź do pulpitu

-

Wybierz ikonę Mój komputer i kliknij dwukrotnie, aby go otworzyć

-

Kliknij menu Narzędzia, a teraz wybrać i kliknij polecenie Opcje folderów.

-

Wybierz się na kartę Widok, który pojawia się w nowym oknie.

-

Zaznaczenie w polu obok dispaly zawartości folderów systemowych

-

Teraz Zaznacz pole wyboru, aby pokazać ukryte pliki i foldery

-

Teraz naciśnij przycisk Zastosuj i OK, aby zamknąć okno.

-

Jak tylko te czynności są wykonywane, można przeglądać pliki i foldery, które zostały stworzone przez 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 i ukrytych do tej pory.

dla systemu Windows Vista

-

Zminimalizować wszystkie okna i przejść do pulpitu

-

Kliknij przycisk Start, które można znaleźć w niższej LEF Corner posiadające logo systemu Windows

-

Kliknij na panelu sterowania w menu i otwórz go

-

Panel sterowania może być otwarty w widoku klasycznym lub Panel sterowania Strona główna View.

-

Jeśli wybrałeś widok klasyczny, wykonaj tę

-

Kliknij dwukrotnie na ikonę folderu, aby go otworzyć

-

Teraz wybierz zakładkę Widok

-

Kliknij opcję pokazywania ukrytych plików i folderów

-

Jeśli wybrałeś Control Panel Strona główna Widok,

-

wykonaj tę Wygląd i personalizacja link jest klikany

-

Wybierz opcję Pokaż ukryte pliki i foldery

-

Naciśnij Zastosuj opcję, a następnie kliknij przycisk OK.

-

FolderOptions-ViewSettings Będzie Pokaż wszystkie foldery w tym te stworzone przez 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58

Wiedzieć, jak wyświetlić ukryte Folders na Windows 7, Win 8 i Windows 10

(Po wykonaniu powyższych czynności są konieczne, aby zobaczyć wszystkie pliki stworzone przez 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58, a wiadomo, że istnieje na zaatakowanego komputera).

-

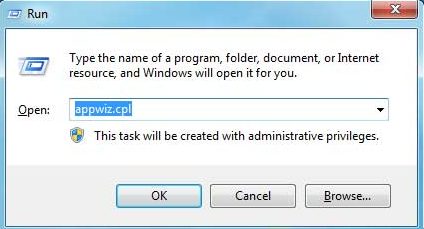

Otworzyć Run Box od spinającego razem Start Key and R.

-

Teraz wpisz appwiz.cpl, a wejścia i naciśnij OK

-

Spowoduje to przejście do Panelu sterowania, szukał podejrzanych programów lub jakichkolwiek zapisów dotyczących 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58. Unistall go raz, jeśli zdarzy ci się go znaleźć. Jednak pamiętaj, aby nie odinstalować dowolny inny program z listy.

-

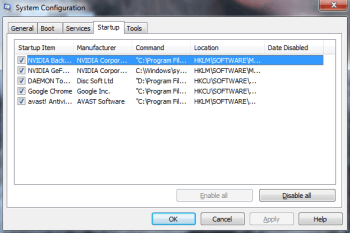

W poszukiwaniu Field,Type msconfig i naciśnięcie Enter, to pojawi się okno msconfig_opt

W menu startowym, usuń wszystkie wpisy związane 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 lub które są znane jako producenta.

Krok 3 >> Otwórz Run Box poprzez naciśnięcie Start Key and R w skojarzeniu

-

Kopiuj + Wklej następującą komendę jako

-

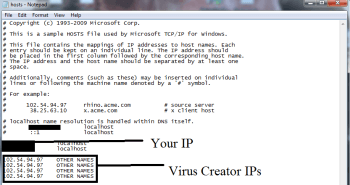

notepad% windir% / system32 / drivers / etc / hosts i naciśnij OK

-

Spowoduje to otwarcie nowego pliku. Jeśli system został posiekany przez 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58, zostaną wyświetlone pewne adresy IP, które znajdują się w dolnej części ekranu.

Sprawdzić podejrzanych IP, który jest obecny w swoim localhost

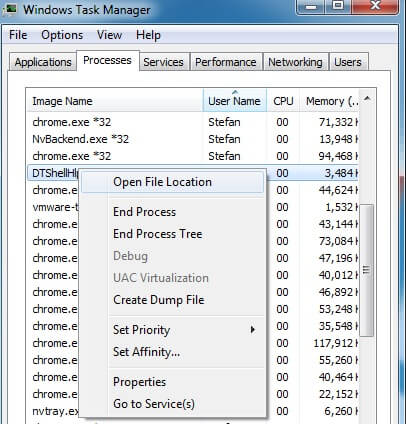

Krok 4 >> Jak zakończyć procesy 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 Running

-

Przejdź na kartę Procesy, naciskając klawisze Ctrl + Shift + Esc Klawisze Razem.

-

Spójrz za procesy 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 uruchomiony.

-

Kliknij prawym przyciskiem myszy na 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 i zakończyć proces.

-

malware-start-na pasku zadań

Krok 5 >> Jak usunąć 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 Podobne wpisy rejestru

-

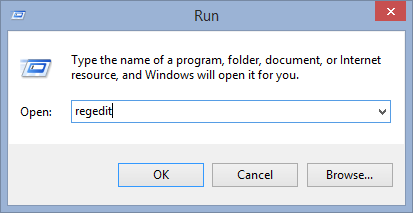

Otwórz rejestru wpisując regedit w polu Uruchom i wciśnij Enter

-

Spowoduje to otwarcie całą listę wpisów.

-

Teraz Znajdź i wyszukiwać wpisy stworzone przez 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 i ostrożnie usuń ją.

-

Alternatywnie, można ręcznie wyszukać go w wykazie do usunięcia 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58 Ręczne.

Niestety, jeśli nie jesteś w stanie usunąć 18HFyZfSZT8GXJJbUPTgPXZojoNEEjHE58, Skanowanie komputera Teraz również złożyć pytanie i daj nam znać w przypadku masz jakieś wątpliwości. Nasi specjaliści z pewnością odpowie pewnych pozytywnych sugestii dotyczących tego samego. Dzięki!